AmneziaWG VPN

Ключевые слова

| Ключевое слово | Определение |

|---|---|

| 🛡️ AmneziaWG | Ветка WireGuard, которая рандомизирует заголовки пакетов, размеры и времена передачи, чтобы противостоять глубокому анализу пакетов, сохраняя при этом ту же проверенную криптографию. Это протокол, который работает на вашем сервере. |

| 🚀 AmneziaWG 2.0 | Текущая основная версия, которая использует динамические диапазоны заголовков (вместо фиксированных значений), добавляет заполнение на уровне данных (S4) и поддерживает заменяющие пакеты с пользовательской сигнатурой протокола для более сильного уклонения от DPI. |

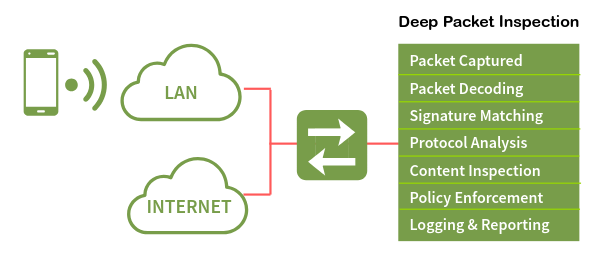

| 🔍 Глубокий анализ пакетов (DPI) | Техника фильтрации сети, используемая интернет-провайдерами и государственными учреждениями для идентификации и блокировки трафика VPN путем анализа заголовков пакетов, размеров и шаблонов рукопожатий. AmneziaWG специально разработан для противодействия этому. |

| ⚡ WireGuard | Быстрый, современный протокол VPN с небольшой кодовой базой и производительностью на уровне ядра. Он легко идентифицируется системами DPI из-за своей фиксированной структуры пакетов, что было учтено в AmneziaWG. |

| 🏠 Самостоятельно размещенный VPN | VPN, который вы развертываете и управляете на собственном сервере (обычно VPS), а не подписываетесь на коммерческого провайдера. Вы контролируете ключи, конфигурацию и инфраструктуру. |

| 🐧 DKMS (Поддержка динамических модулей ядра) | Фреймворк Linux, который автоматически перекомпилирует модули ядра, когда обновляется системное ядро. Установщик AmneziaWG использует DKMS для сборки высокопроизводительного модуля ядра. |

| 🎭 Обфускация | Практика маскировки трафика VPN, чтобы он выглядел как обычный интернет-трафик. AmneziaWG обфусцирует на транспортном уровне, рандомизируя заголовки, добавляя заполнение, отправляя заменяющие пакеты и генерируя мусорные пакеты. |

| 🔀 Разделенное туннелирование | Конфигурация маршрутизации, при которой только определенный трафик (например, заблокированные сайты) проходит через VPN, в то время как другой трафик использует ваше прямое соединение. Полезно в странах с частичной цензурой. |

| 🖥️ KVM против LXC | KVM — это полная виртуализация с выделенным ядром, необходимым для загрузки пользовательских модулей ядра, таких как AmneziaWG. LXC — это контейнерная виртуализация, которая использует общее ядро хоста и не может загружать пользовательские модули. |

| 🎪 CPS (Пользовательская сигнатура протокола) | Функция AmneziaWG 2.0, которая отправляет заменяющие пакеты, имитирующие другие протоколы (QUIC, DNS, SIP) перед фактическим рукопожатием, вводя системы DPI в заблуждение, классифицируя трафик как нормальный. |

Самостоятельно развертываемый сервер VPN AmneziaWG — Полное руководство

AmneziaWG — это протокол, разработанный для решения конкретной проблемы: как достичь скоростей WireGuard, когда сети, к которым вы подключаетесь, активно пытаются его заблокировать? Это ветка WireGuard, созданная командой Amnezia VPN, и она делает то, чего не делает оригинал — рандомизирует транспортный уровень, чтобы системы глубокого анализа пакетов не могли его идентифицировать. Шифрование остается точно таким же. Меняется только внешний вид пакетов в сети.

Широкий ландшафт обфускации VPN на протяжении многих лет был гонкой вооружений. Инструменты, такие как Shadowsocks, VLESS+Reality и OpenVPN с obfs4, пытаются маскировать трафик различными способами — некоторые как прокси, некоторые как полные туннели, некоторые с высокими затратами на производительность. AmneziaWG занимает определенную нишу: это полный VPN-туннель с производительностью на уровне WireGuard и встроенной защитой от DPI, все в одном пакете. И поскольку он является открытым исходным кодом, вы можете развернуть его на собственном сервере.

Но вот проблема, которая делает это необходимым. Вы настраиваете WireGuard. Он работает идеально — быстро, чисто, надежно. Затем в один прекрасный день он останавливается. Никакого сообщения об ошибке, никакого таймаута, никакого отказа в соединении. Пакеты просто исчезают. Вот как выглядит блокировка DPI на практике: ваш туннель все еще работает, ваша конфигурация все еще правильная, и ничего не проходит. Это реальность в России (где у WireGuard примерно 12% успеха), Иране (98% потерь пакетов) и растущем списке стран, включая Китай, Египет, ОАЭ, Турцию, Беларусь, Узбекистан, Казахстан, Мьянму и Пакистан.

Традиционные альтернативы не решают эту проблему полностью. Shadowsocks — это прокси, а не полный VPN-туннель — ваш DNS и не-TCP трафик все равно будут утекать. OpenVPN с obfs4 работает, но имеет около 25% накладных расходов на производительность. VLESS+Reality предлагает сильную обфускацию, но основан на прокси и сложен в настройке. AmneziaWG заполняет пробел: это полный VPN-туннель с производительностью на уровне WireGuard и встроенной защитой от DPI.

Это руководство проведет вас через развертывание полностью функционального сервера AmneziaWG 2.0 на любом KVM VPS менее чем за 15 минут с использованием одного скрипта установщика сообщества. К концу у вас будет работающий VPN-туннель, к которому вы сможете подключиться с любого устройства. Шаги не зависят от провайдера — они работают на любом VPS с доступом по SSH и правами root, будь то от AlexHost, AvaHost или другого. Это написано для пользователей со средним уровнем технических навыков, которые комфортно работают с SSH и основными командами Linux.

Одно уточнение перед тем, как мы начнем: AmneziaWG — это протокол. AmneziaVPN — это клиентское приложение, которое к нему подключается. Они связаны, но различны — как TLS для вашего браузера. Вам нужно приложение для подключения, но протокол — это то, что работает на вашем сервере.

Но прежде чем мы что-либо развернем, вам нужно понять, что делает AmneziaWG отличным от WireGuard — и почему это различие имеет значение, когда за вами следит DPI.

Что такое AmneziaWG? (Ментальная модель)

WireGuard элегантен в своем дизайне. У него небольшая кодовая база, он использует современную криптографию и работает в ядре Linux для почти нативной производительности. Но у этой элегантности есть проблема видимости: каждый пакет WireGuard несет одинаковую фиксированную структуру заголовка, одинаковые фиксированные размеры пакетов и одинаковый шаблон рукопожатия. Для системы глубокого анализа пакетов туннель WireGuard имеет подпись, столь же ясную, как штрих-код. Как только устройство DPI узнает эту подпись, оно может сбрасывать каждый пакет, не блокируя порт и не закрывая соединение.

Подумайте об этом так. WireGuard похож на курьера, который всегда носит одну и ту же униформу — быстрый, надежный и эффективный. Но любой, кто наблюдает за дорогой, учится распознавать эту униформу и может остановить курьера на любом контрольном пункте. AmneziaWG — это тот же курьер, который несет те же посылки, но он меняет свою униформу на каждом контрольном пункте. Один и тот же человек, тот же груз, совершенно другой внешний вид.

История версий имеет значение. AmneziaWG 1.x представил пользовательские заголовки, которые отличались от фиксированных значений WireGuard — это помогло некоторое время, но системы DPI адаптировались. AmneziaWG 2.0, выпущенный в конце 2025 года, рандомизирует все: заголовки меняются от пакета к пакету, заполнение варьируется от сообщения к сообщению, а заменяющие пакеты имитируют другие протоколы перед началом фактического рукопожатия. Нет универсальной подписи для обнаружения, потому что каждый сервер AmneziaWG 2.0 генерирует свой уникальный набор параметров. Каждый сервер говорит на своем собственном диалекте.

Когда все параметры обфускации установлены в ноль, AmneziaWG ведет себя идентично WireGuard — он полностью обратно совместим на уровне протокола. Но с активными параметрами (что является настройкой по умолчанию) он становится тем, чем WireGuard не может быть: быстрым VPN-туннелем, который системы DPI с трудом идентифицируют.

Итак, как именно AmneziaWG шифрует свой трафик? Давайте рассмотрим четыре уровня обфускации, которые делают DPI слепыми — и почему они добавляют почти никаких затрат на скорость.

Как AmneziaWG скрывается от DPI (без потери скорости)

AmneziaWG 2.0 использует четыре уровня обфускации, которые работают вместе. Каждый из них нацелен на другой способ, которым системы DPI идентифицируют трафик VPN. Вместе они делают трафик каждого сервера уникальным.

Динамические заголовки (H1–H4)

WireGuard использует фиксированные 32-битные идентификаторы типа сообщения:

- 1 — для инициации

- 2 — для ответа

- 3 — для ответа с куки

- 4 — для данных

Устройство DPI, сканирующее трафик, просто ищет эти значения. AmneziaWG 2.0 заменяет каждое фиксированное значение случайным числом, выбранным из заданного диапазона. Заголовок инициации (H1) может быть любым значением от 234567 до 345678. Заголовок ответа (H2) может быть от 3456789 до 4567890. Эти диапазоны никогда не пересекаются — протокол все еще должен различать типы пакетов внутри — но для внешнего наблюдателя нет единого значения заголовка, за которое можно зацепиться. Каждый пакет выглядит иначе, чем предыдущий.

Случайное заполнение (S1–S4)

Инициационный пакет WireGuard всегда точно 148 байт. Его ответ всегда точно 92 байта. Эти фиксированные размеры — еще один отпечаток. AmneziaWG добавляет случайное заполнение к каждому типу пакета: инициация становится 148+S1 байт, ответ становится 92+S2 байт, ответ с куки становится 64+S3 байт, а каждый пакет данных получает S4 байт заполнения. S3 и S4 новы в версии 2.0 — и S4 является самым значительным дополнением, поскольку оно влияет на каждый отдельный пакет данных, что делает анализ трафика на уровне сессии гораздо более сложным.

Существует одно критическое ограничение: S1+56 не должно равняться S2. Поскольку оригинальная разница в размере между инициацией и ответом составляет 56 байт (148−92), если значения заполнения случайным образом компенсируют именно эту разницу, два заполненных пакета окажутся одинакового размера — воссоздавая отпечаток, который AmneziaWG пытается устранить. Генератор параметров установщика автоматически обеспечивает это ограничение.

Пользовательская сигнатура протокола (I1–I5)

Перед началом фактического рукопожатия клиент AmneziaWG отправляет до пяти заменяющих пакетов, которые имитируют другие протоколы — QUIC, DNS, SIP или пользовательские шаблоны байтов. Сервер полностью игнорирует эти пакеты. Он просто ждет реального рукопожатия.

- Простая конфигурация: Отправляет 128 случайных байт <r 128>.

- Сложная конфигурация: Отправляет байты, которые выглядят как инициирование QUIC-соединения (<b 0xc000000001><r 64><t>), с меткой времени Unix.

Для системы DPI, наблюдающей за началом сессии, первые пакеты выглядят как обычный веб-трафик.

Мусорные пакеты (Jc, Jmin, Jmax)

После заменяющих пакетов клиент отправляет настраиваемое количество мусорных пакетов — чистого шума с случайными размерами от Jmin до Jmax. Эти пакеты размывают временной и размерный профиль начала сессии, что затрудняет системам DPI идентификацию места, где начинается реальное рукопожатие.

Вопрос скорости

В интернете циркулирует число: AmneziaWG имеет 65% накладных расходов. Эта цифра реальна, но она относится к реализации в пространстве пользователя Go — а не к модулю ядра. Установщик сообщества, используемый в этом руководстве, создает модуль ядра DKMS, и модуль ядра добавляет менее 12% накладных расходов в целом — ближе к 3% в реальных тестах. В неконтролируемой сети вы увидите около 95 Мбит/с через WireGuard и 92 Мбит/с через AmneziaWG 2.0. В контролируемой сети сравнение составляет 92 Мбит/с против нуля.

Следующая таблица резюмирует параметры, которые установщик генерирует автоматически:

| Параметр | Сгенерированный диапазон | Пример значения |

|---|---|---|

| Jc (количество мусорных пакетов) | 4–8 | 6 |

| Jmin (мин. размер мусора) | 40–89 | 55 |

| Jmax (макс. размер мусора) | Jmin+100 до Jmin+500 | 380 |

| S1 (инициирующее заполнение) | 15–150 | 72 |

| S2 (ответное заполнение) | 15–150, S1+56≠S2 | 56 |

| S3 (заполнение куки) | 8–55 | 32 |

| S4 (заполнение данных) | 4–27 | 16 |

| H1 (диапазон заголовка инициации) | uint32 без перекрытия | 234567-345678 |

| H2 (диапазон заголовка ответа) | uint32 без перекрытия | 3456789-4567890 |

| H3 (диапазон заголовка куки) | uint32 без перекрытия | 56789012-67890123 |

| H4 (диапазон заголовка данных) | uint32 без перекрытия | 456789012-567890123 |

| I1 (пакет CPS) | <r N> формат | <r 128> |

Вам не нужно вручную настраивать ни один из этих параметров. Установщик генерирует криптографически случайные значения, которые соответствуют ограничениям каждый раз.

Теперь, когда вы знаете, как работает обфускация, давайте посмотрим, как AmneziaWG сравнивается с альтернативами, которые вы можете рассматривать.

AmneziaWG против альтернатив — Быстрый справочник для принятия решений

| WireGuard | AmneziaWG 2.0 | OpenVPN+obfs4 | Shadowsocks | VLESS+Reality | |

|---|---|---|---|---|---|

| Сопротивляемость DPI | Низкая | Высокая | Средняя | Средняя | Очень высокая |

| Накладные расходы на скорость | ~4% | <12% (~3% в реальных условиях) | ~25% | ~8% | ~10% |

| Полный VPN-туннель | Да | Да | Да | Нет (прокси) | Нет (прокси) |

| Работает в ядре | Да | Да (DKMS) | Нет | Нет | Нет |

| Сложность настройки | Низкая | Низкая (с установщиком) | Высокая | Средняя | Высокая |

| Транспорт | UDP | UDP | TCP/UDP | TCP | TCP |

Правила принятия решений просты:

- Нет DPI в вашей стране? Используйте обычный WireGuard. Это проще и имеет более широкую экосистему.

- Нужна максимальная защита от DPI и не против прокси? VLESS+Reality — самый сильный вариант для обфускации, но это не полный туннель.

- Хотите как скорость, так и полный туннель с обфускацией? AmneziaWG 2.0 — единственный вариант, который обеспечивает производительность на уровне WireGuard с реальной защитой от DPI в полном VPN-туннеле.

- Уже используете OpenVPN+obfs4 и он все еще работает? Нет срочной необходимости переключаться, но AmneziaWG будет заметно быстрее.

Эта статья сосредоточена на AmneziaWG, потому что это единственный протокол, который предоставляет вам полный туннель, производительность на уровне ядра и встроенную обфускацию — все настроено с помощью одного скрипта.

Если AmneziaWG — это правильный выбор для вашей ситуации, вот что вам нужно перед началом развертывания.

Что вам нужно перед началом

Перед запуском установщика убедитесь, что ваша среда соответствует этим требованиям:

| Требование | Детали | Почему |

|---|---|---|

| ОС | Ubuntu 24.04 LTS (чистая установка). Ubuntu 25.10 является экспериментальной. Debian 12/13 работает, но может потребовать curl предустановленным. | Установщик протестирован и полностью поддерживается на Ubuntu 24.04. |

| Характеристики VPS | 1 vCore, 1 ГБ RAM, 25 ГБ хранилища. Любой план за $3–5/месяц подходит. | Установщик требует ~2 ГБ дискового пространства и ~1 ГБ RAM во время сборки DKMS. Рабочий VPN использует минимальные ресурсы. |

| Виртуализация | KVM (не OpenVZ, не LXC). | AmneziaWG загружает модуль ядра через DKMS. LXC использует общее ядро хоста и не может загружать пользовательские модули. |

| Доступ по SSH | Пользователь root или sudo с аутентификацией по паролю/ключу. | Установщик должен работать от имени root. |

| Порт SSH | По умолчанию 22 или предварительно открытый в UFW, если используется нестандартный порт. | Если SSH не работает на порту 22 и вы не открыли его заранее, настройка брандмауэра установщика заблокирует вас. |

| Клиентское приложение | Amnezia VPN >= 4.8.12.7 (все платформы). | Опции AWG 2.0 не понимаются старыми клиентами. Стандартный клиент WireGuard вообще не поддерживает AWG. |

⚠️ Предупреждение: Контейнеры LXC не поддерживаются. Если ваш VPS использует виртуализацию LXC, сборка модуля ядра DKMS завершится неудачей. Вы должны использовать KVM или bare-metal. Проверьте у вашего провайдера, если вы не уверены.

⚠️ Предупреждение: Если ваш SSH работает на нестандартном порту (что-то кроме 22), вы должны открыть его в UFW перед запуском установщика:

sudo ufw allow YOUR_PORT/tcp

Замените YOUR_PORT на ваш фактический SSH порт. Установщик включает UFW с политикой по умолчанию — если ваш SSH порт не разрешен, вы будете немедленно заблокированы.

💡 Совет: Подождите 5–10 минут после создания вашего VPS перед запуском установщика. Cloud-init и фоновые процессы инициализации могут конфликтовать с вызовами apt-get, которые делает установщик.

С вашим VPS готовым и предварительными условиями подтвержденными, давайте развернем AmneziaWG 2.0 с помощью скрипта установщика сообщества — самого быстрого и прозрачного метода.

Метод 1 — Развертывание с помощью CLI установщика (Рекомендуется)

Это основной метод установки. Вы загрузите установочный скрипт с фиксированной версией, запустите его от имени root, пройдете через восемь автоматизированных шагов (с двумя ожидаемыми перезагрузками) и в итоге получите полностью настроенный сервер AmneziaWG 2.0. Установщик обрабатывает все: установку пакетов, компиляцию модуля ядра, настройку брандмауэра, генерацию параметров и запуск службы.

6.1 — Подключитесь к вашему VPS через SSH

Откройте терминал и подключитесь к вашему серверу:

ssh root@<SERVER_IP>

Замените <SERVER_IP> на фактический публичный IP-адрес вашего VPS. Если ваш провайдер предоставил вам пользователя, не являющегося root, войдите с этим пользователем, а затем эскалируйте:

ssh <username>@<SERVER_IP>

sudo -i

Вы должны увидеть приветственный баннер Ubuntu 24.04, за которым следует приглашение root:

Welcome to Ubuntu 24.04 LTS (GNU/Linux 6.8.0-xx-generic x86_64)

...

root@vps:~#

6.2 — Загрузите и запустите установщик

Скачайте установочный скрипт, сделайте его исполняемым и запустите:

wget https://raw.githubusercontent.com/bivlked/amneziawg-installer/v5.8.1/install_amneziawg_en.sh

chmod +x install_amneziawg_en.sh

sudo bash ./install_amneziawg_en.sh

URL зафиксирован на v5.8.1 — последнем релизе на апрель 2026 года. Это безопасность цепочки поставок: она гарантирует, что загруженный скрипт соответствует протестированной версии, даже если репозиторий был обновлен с тех пор.

Установщик начинает с проверки вашей системы:

============================================

AmneziaWG 2.0 Installer v5.8.1

============================================

Checking system requirements...

OS: Ubuntu 24.04 LTS — OK

Virtualization: KVM — OK

RAM: 1024 MB — OK

Disk: 25 GB free — OK

Если какая-либо проверка не пройдет, установщик остановится и скажет вам, почему. Исправьте проблему и повторно запустите команду.

6.3 — Пройдите через подсказки установщика

Установщик представляет собой автоматизированную машину состояний из восьми шагов с поддержкой возобновления после перезагрузки. Он сохраняет свой прогресс в /root/awg/setup_state, поэтому, если сервер перезагрузится, вам просто нужно снова запустить ту же команду, и он продолжит с того места, на котором остановился.

Шаг 0: Инициализация — Установщик проверяет вашу ОС, тип виртуализации, RAM и дисковое пространство. Он создает рабочий каталог /root/awg/ и настраивает файл блокировки, чтобы предотвратить параллельные запуски.

Шаг 1: Обновление системы и установка пакетов — Установщик выполняет apt-get update && apt-get upgrade -y, затем устанавливает AmneziaWG, DKMS, заголовки Linux, UFW, Fail2Ban, инструменты генерации QR-кодов и другие зависимости.

📝 Примечание: Установщик также удаляет несколько фоновых служб, которые потребляют ресурсы на минимальных экземплярах VPS: snapd, modemmanager, networkd-dispatcher, unattended-upgrades, packagekit, lxd-agent-loader и udisks2. Это намеренно и безопасно.

Когда Шаг 1 завершится, установщик запросит перезагрузку:

Reboot required. Reboot now? [y/n]:

Введите y и нажмите Enter. После того как сервер снова запустится, снова подключитесь по SSH и повторно выполните ту же команду:

sudo bash ./install_amneziawg_en.sh

Скрипт читает свое сохраненное состояние и продолжает к Шагу 2, не задавая никаких вопросов повторно.

Шаг 2: Сборка модуля ядра DKMS — Установщик компилирует модуль ядра AmneziaWG для вашего текущего ядра и регистрирует его в DKMS для автоматической пересборки при будущих обновлениях ядра:

Step 2: Building AmneziaWG kernel module via DKMS...

Creating symlink /var/lib/dkms/amneziawg/2.0/source -> /usr/src/amneziawg-2.0

DKMS: add completed.

Kernel preparation completed.

Building module:

make -C /lib/modules/6.8.0-xx-generic/build M=/var/lib/dkms/amneziawg/2.0/build modules

DKMS: build completed.

DKMS: install completed.

Запрашивается вторая перезагрузка. Введите y и нажмите Enter.

📝 Примечание: Две перезагрузки во время установки являются нормальными и ожидаемыми. Первая загружает новые заголовки ядра, вторая активирует вновь собранный модуль ядра. Скрипт сохраняет состояние между перезагрузками — ничего не потеряно.

После второй перезагрузки снова подключитесь по SSH и запустите установщик еще раз:

sudo bash ./install_amneziawg_en.sh

Шаг 3: Проверка модуля после перезагрузки — Скрипт проверяет, загружен ли модуль ядра (lsmod | grep amneziawg). Если сборка DKMS не удалась по какой-либо причине, он возвращается к реализации в пространстве пользователя Go с предупреждением о более высоких накладных расходах.

Шаг 4: Настройка брандмауэра — UFW включен с политикой по умолчанию, запрещающей входящие соединения. Установщик добавляет правило ограничения скорости SSH на порт 22, открывает ваш VPN-порт для UDP-трафика и настраивает правила маршрутизации для интерфейса awg0.

Шаг 5: Загрузка скриптов управления — Скрипты управления клиентами (manage_amneziawg_en.sh и awg_common_en.sh) загружаются в /root/awg/ с правами только для владельца (700). Эти скрипты также зафиксированы на версии v5.8.1.

Шаг 6: Интерактивная конфигурация — Установщик теперь задает четыре вопроса:

- UDP порт (по умолчанию: 39743, диапазон 1024–65535). По умолчанию используется случайный высокий порт — оставьте его, если ваш интернет-провайдер не известен блокировкой высоких UDP портов.

- Подсеть туннеля (по умолчанию: 10.9.9.1/24). Это ваша внутренняя VPN-сеть. Сервер получает .1, клиенты получают .2 до .254, поддерживая до 253 клиентов.

- Отключить IPv6 (по умолчанию: Y). Рекомендуется — отключение IPv6 предотвращает утечку трафика за пределы туннеля по маршрутам IPv6.

- Режим маршрутизации: Выберите 1 для всего трафика, 2 для Amnezia List + DNS (рекомендуется) или 3 для пользовательских сетей. Режим 2 маршрутизирует только заблокированные публичные IP-диапазоны и DNS через VPN, сохраняя доступ к вашей локальной сети быстрым и прямым.

💡 Совет: MTU по умолчанию установлен на 1280. Это минимальный MTU для IPv6 и критически важно для мобильных и сотовых сетей. iOS строго относится к обнаружению MTU по пути, и сотовые сети часто имеют эффективный MTU ниже стандартного значения WireGuard в 1420. Оставьте это значение на 1280.

Шаг 7: Запуск службы — Установщик генерирует конфигурацию сервера в /etc/amnezia/amneziawg/awg0.conf, создает две конфигурации клиентов по умолчанию (my_phone и my_laptop) в /root/awg/, генерирует QR-коды и запускает службу awg-quick@awg0 systemd.

Шаг 8: Завершение — Вы увидите сообщение об успешном завершении:

============================================

AmneziaWG 2.0 installation and configuration completed SUCCESSFULLY!

============================================

Установщик автоматически генерирует все параметры обфускации AmneziaWG 2.0. Вам не нужно их настраивать. Каждый сервер получает уникальный набор значений — нет универсального отпечатка для систем DPI для обнаружения.

6.4 — Управление клиентами после установки

Скрипт управления в /root/awg/manage_amneziawg.sh обрабатывает все операции жизненного цикла клиента. Вот основные команды:

Добавить нового клиента:

sudo bash /root/awg/manage_amneziawg.sh add my_desktop

Это генерирует файл .conf, QR-код и файл .vpnuri для нового клиента. Конфигурация сервера обновляется в реальном времени — перезапуск службы не требуется.

Добавить временного клиента с автоматическим истечением:

sudo bash /root/awg/manage_amneziawg.sh add guest --expires=7d

Задание cron проверяет каждые пять минут и автоматически удаляет клиента, когда он истекает. Конфигурация, ключи и запись сервера все очищаются.

Список всех клиентов:

sudo bash /root/awg/manage_amneziawg.sh list

Clients: my_phone (10.9.9.2/32) my_laptop (10.9.9.3/32) my_desktop (10.9.9.4/32) guest (10.9.9.5/32) [expires in 6d 23h]

Добавьте флаг -v для дополнительных деталей, включая публичные ключи и даты создания.

Удалить клиента:

sudo bash /root/awg/manage_amneziawg.sh remove guest

Проверить полный статус сервера:

sudo bash /root/awg/manage_amneziawg.sh check

Это показывает состояние службы, открытый порт, все параметры AWG 2.0, статус модуля ядра, статус UFW и статус Fail2Ban в одном представлении.

Просмотреть статистику трафика по клиенту:

sudo bash /root/awg/manage_amneziawg.sh stats

Client Received Sent Latest handshake ─────────────────────────────────────────────────────────────────── my_phone 1.24 GiB 356.7 MiB 2 minutes ago my_laptop 892.3 MiB 128.4 MiB 15 seconds ago my_desktop 0 B 0 B (none)

Создать резервную копию:

sudo bash /root/awg/manage_amneziawg.sh backup

Это создает сжатый архив в /root/awg/backups/, содержащий вашу конфигурацию сервера, конфигурации клиентов, ключи и данные об истечении.

📝 Примечание: Команды add и remove используют awg syncconf для обновления в реальном времени. Конфигурация сервера обновляется мгновенно без перезапуска службы. Используйте restart только при изменении параметров на стороне сервера, таких как порт или MTU.

6.5 — Проверьте, что сервер работает

Пройдите через эти проверки, чтобы подтвердить, что все работает:

Проверьте службу systemd:

sudo systemctl status awg-quick@awg0

● awg-quick@awg0.service - AmneziaWG Quick via awg-quick(8) for awg0

Loaded: loaded (/lib/systemd/system/awg-quick@.service; enabled)

Active: active (exited) since Thu 2026-04-09 14:32:01 UTCПроверьте статус и параметры AmneziaWG:

sudo awg show awg0

Проверьте брандмауэр:

sudo ufw status verbose

Status: active Default: deny (incoming), allow (outgoing) 22/tcp LIMIT IN Anywhere 39743/udp ALLOW IN Anywhere

Проверьте Fail2Ban:

sudo fail2ban-client status sshd

Status for the jail: sshd |- Filter | |- Currently failed: 0 | `- Total failed: 0 `- Actions |- Currently banned: 0 `- Banned IP list:

Проверьте модуль ядра DKMS:

dkms status

amneziawg/2.0, 6.8.0-xx-generic, x86_64: installed

Если все пять проверок пройдены, ваш сервер AmneziaWG 2.0 работает и готов принимать соединения.

Ваш сервер работает и проверен. Если вы предпочитаете подход с графическим интерфейсом вместо терминала, вот альтернативный метод с использованием приложения AmneziaVPN.

Метод 2 — Развертывание с помощью приложения AmneziaVPN (Альтернатива)

Десктопное приложение AmneziaVPN может автоматически установить AmneziaWG на вашем сервере через SSH. Оно использует тот же установочный скрипт, что и метод CLI, но оборачивает все в управляемый интерфейс. Это идеально, если вы хотите получить опыт установки без лишних хлопот.

- Скачайте AmneziaVPN с amnezia.org/en/downloads. Оно доступно для Windows, macOS, Linux, Android и iOS.

- Откройте приложение и нажмите ➕ (значок плюса) или Начать.

- Выберите “Самостоятельно размещенный VPN” из предложенных вариантов.

- Введите свои учетные данные сервера:

- IP-адрес сервера (и порт, если SSH не на 22, например, 203.0.113.10:2221)

- Имя пользователя SSH (например, root)

- Пароль или закрытый ключ SSH

- Выберите тип установки:

- Автоматическая — устанавливает только AmneziaWG (рекомендуется)

- Ручная — выберите конкретный протокол из списка

- Нажмите “Установить” — приложение подключается к вашему серверу через SSH и автоматически запускает установку. Вы увидите индикатор прогресса.

- После установки приложение создает готовый к использованию профиль VPN-соединения.

Примечания после установки:

- Приложение устанавливает AmneziaWG с случайным портом по умолчанию. Некоторые интернет-провайдеры блокируют UDP на высоких портах. Приложение рекомендует изменить на порт ниже 9999 (например, 585 или 1234). Чтобы изменить его: нажмите значок шестеренки рядом с соединением → вкладка Управление → измените номер порта.

- Если на вашем сервере уже установлено программное обеспечение Amnezia, нажмите “Пропустить настройку” во время создания соединения, затем используйте “Проверить сервер на наличие ранее установленных служб Amnezia” на вкладке Управление.

Вот как два метода сравниваются:

| Аспект | CLI Установщик | Приложение AmneziaVPN |

|---|---|---|

| Контроль | Полный — вы видите каждый шаг, можете настраивать | Ограниченный — приложение обрабатывает все |

| Видимость | Прозрачная — все команды видны | Непрозрачная — работает за кулисами |

| Гибкость | Пользовательская маршрутизация, конечная точка, флаги | Использует только значения по умолчанию |

| Простота использования | Требует знакомства с SSH | Никакой работы в терминале |

| Управление | Полныйmanage_amneziawg.sh набор | Только управление через приложение |

| Лучше всего для | Неподдерживаемый VPS, устранение неполадок | Быстрая установка, управляемый опыт |

Независимо от того, использовали ли вы CLI или приложение, ваш сервер готов. Теперь давайте подключим ваше первое устройство.

Подключение вашего первого клиента

После установки у вас есть три способа импортировать конфигурацию клиента в приложение Amnezia VPN. Выберите тот, который соответствует вашему устройству.

Метод A: QR-код (мобильный)

Установщик сгенерировал QR-код в /root/awg/my_phone.png. Скачайте его на свой компьютер:

scp root@<SERVER_IP>:/root/awg/my_phone.png .

Откройте файл PNG на экране. На вашем телефоне откройте приложение Amnezia VPN, нажмите “Добавить VPN” → “Сканировать QR-код” и наведите камеру на QR-код на экране. Подключение импортируется автоматически.

Метод B: vpn:// URI (клиент Amnezia)

Отобразите сжатый URI на вашем сервере:

cat /root/awg/my_phone.vpnuri

Скопируйте всю строку vpn://… и отправьте ее себе — через Telegram, электронную почту или приложение для заметок. На вашем телефоне откройте приложение Amnezia VPN, нажмите “Добавить VPN” → “Вставить из буфера обмена”. Конфигурация импортируется за один шаг.

URI — это сжатая версия полного файла конфигурации, закодированная в Base64. Она компактна и предназначена для быстрого обмена.

Метод C: .conf файл (десктоп/Windows)

Скачайте файл конфигурации:

scp root@<SERVER_IP>:/root/awg/my_phone.conf .

Откройте AmneziaWG для Windows клиент или десктопное приложение AmneziaVPN, нажмите “Импортировать туннель(и) из файла” и выберите файл .conf.

Проверьте соединение

После подключения проверьте, что туннель маршрутизирует ваш трафик через сервер:

curl ifconfig.me

Вывод должен показывать публичный IP-адрес вашего сервера, а не ваш локальный: 203.0.113.1

Для получения более подробной информации, включая географическое местоположение сервера:

curl -s https://ipinfo.io/json

{

"ip": "203.0.113.1",

"city": "Amsterdam",

"region": "North Holland",

"country": "NL",

...

}⚠️ Предупреждение: Стандартный клиент WireGuard не работает с конфигурациями AmneziaWG 2.0. Вы должны использовать приложение Amnezia VPN (версии 4.8.12.7 или новее) или нативный клиент AmneziaWG (версии 2.0.0 или новее на Windows/Android/iOS).

⚠️ Предупреждение: Если вы видите “Недействительный ключ: s3” на Windows, ваш клиент AmneziaWG для Windows устарел (версия ниже 2.0.0). Обновите до версии 2.0.0+ или переключитесь на приложение Amnezia VPN.

💡 Совет: Если вы подключены, но у вас нет интернета, проверьте, что ваша конфигурация клиента имеет MTU = 1280 в разделе [Interface]. Это самая распространенная причина “успешного рукопожатия, но нет трафика” в мобильных сетях.

Ваш VPN-туннель работает. Вот что делать дальше, чтобы максимально использовать вашу настройку.

Что дальше — Расширение вашей настройки

Теперь у вас есть устойчивый к DPI VPN-туннель, работающий на вашем собственном сервере, под вашим контролем, с производительностью на уровне WireGuard. Тихая смерть пакетов, которая убила ваше соединение WireGuard, больше не является проблемой — ваш трафик выглядит как ничего, что система DPI может надежно идентифицировать.

Вот самые полезные вещи, которые вы можете сделать дальше:

- Добавьте клиентов для вашей семьи или команды — используйте скрипт управления для генерации конфигураций для каждого устройства, которому нужен доступ.

- Настройте разделенное туннелирование, если вам не нужно полное маршрутизирование трафика — это сохраняет локальный трафик быстрым и снижает нагрузку на ваш VPS.

- Создайте резервную копию ваших конфигураций — выполните команду резервного копирования и сохраните архив в безопасном месте. Если вашему серверу когда-либо потребуется восстановление, это то, что спасет вас от начала с нуля.

Настройте разделенное туннелирование, если вам не нужно, чтобы весь трафик маршрутизировался через VPN. Это особенно полезно в странах с частичной цензурой — маршрутизируйте только заблокированные сайты через туннель и сохраняйте локальный трафик прямым:

sudo bash /root/awg/manage_amneziawg.sh modify my_phone AllowedIPs "192.168.1.0/24,10.0.0.0/8"

Измените ваш клиентский DNS, если вы предпочитаете другие резолверы:

sudo bash /root/awg/manage_amneziawg.sh modify my_phone DNS "8.8.8.8,1.0.0.1"

Настройте PersistentKeepalive, если вы находитесь в агрессивной NAT-среде. Значение по умолчанию 33 секунды поддерживает UDP-сессию через NAT — снижение его до 25 может помочь в сетях, которые быстро сбрасывают неактивные UDP-сессии:

sudo bash /root/awg/manage_amneziawg.sh modify my_phone PersistentKeepalive 25

Установите на ваш маршрутизатор для охвата всей сети. AmneziaWG поддерживается на маршрутизаторах Keenetic через AWG Manager и на маршрутизаторах ASUS, работающих на Asuswrt-Merlin через AmneziaWG для Merlin.

Создайте резервную копию вашей конфигурации сейчас, прежде чем что-либо изменится:

sudo bash /root/awg/manage_amneziawg.sh backup

Если вам когда-либо нужно будет мигрировать на новый сервер, выполните свежую установку, а затем:

sudo bash /root/awg/manage_amneziawg.sh restore

sudo bash /root/awg/manage_amneziawg.sh regen

Команда restore восстанавливает ваши конфигурации и ключи, а regen обновляет клиентские конфигурации с новым IP-адресом сервера.

Для более глубокой документации официальные документы Amnezia находятся на docs.amnezia.org, а сообщество активно на Telegram.

Если вы ищете надежный VPS для хостинга вашего сервера AmneziaWG — или вам нужно масштабироваться с дополнительными конечными точками для членов команды — AvaHost предоставляет виртуализацию KVM с полным доступом root, NVMe-хранилище и поддержку Ubuntu 24.04, которые требуются для этой настройки. Их инфраструктура специально разработана для таких самостоятельных развертываний, которые охватывает это руководство.