AmneziaWG VPN

Ключові слова

| Ключове слово | Визначення |

|---|---|

| 🛡️ AmneziaWG | Вилка WireGuard, яка рандомізує заголовки пакетів, їх розміри та часи передачі, щоб протистояти глибокій перевірці пакетів, зберігаючи при цьому ту ж перевірену криптографію. Це протокол, який працює на вашому сервері. |

| 🚀 AmneziaWG 2.0 | Поточна основна версія, яка використовує динамічні діапазони заголовків (замість фіксованих значень), додає заповнення на рівні даних (S4) і підтримує замінні пакети з користувацьким підписом протоколу для більшої ефективності обходу DPI. |

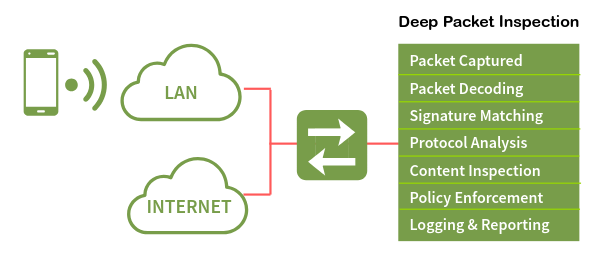

| 🔍 Глибока перевірка пакетів (DPI) | Техніка фільтрації мережі, яку використовують ISP та державні органи для ідентифікації та блокування VPN-трафіку шляхом аналізу заголовків пакетів, їх розмірів та шаблонів рукостискання. AmneziaWG спеціально розроблений для протистояння цьому. |

| ⚡ WireGuard | Швидкий, сучасний VPN-протокол з невеликою кодовою базою та продуктивністю на рівні ядра. Його легко ідентифікувати системами DPI через його фіксовану структуру пакетів, що було вирішено в AmneziaWG. |

| 🏠 Самостійно розгорнутий VPN | VPN, який ви розгортаєте та керуєте ним на власному сервері (зазвичай VPS), а не підписуєтеся на послуги комерційного постачальника. Ви контролюєте ключі, конфігурацію та інфраструктуру. |

| 🐧 DKMS (Підтримка динамічних модулів ядра) | Фреймворк Linux, який автоматично перекомпілює модулі ядра, коли оновлюється ядро системи. Установник AmneziaWG використовує DKMS для створення високопродуктивного модуля ядра. |

| 🎭 Обфускація | Практика маскування VPN-трафіку, щоб він виглядав як звичайний інтернет-трафік. AmneziaWG обфускає на транспортному рівні, рандомізуючи заголовки, додаючи заповнення, відправляючи замінні пакети та генеруючи сміттєві пакети. |

| 🔀 Роздільне тунелювання | Конфігурація маршрутизації, де лише певний трафік (наприклад, заблоковані сайти) проходить через VPN, тоді як інший трафік використовує ваше пряме з’єднання. Корисно в країнах з частковою цензурою. |

| 🖥️ KVM проти LXC | KVM є повною віртуалізацією з виділеним ядром, необхідним для завантаження користувацьких модулів ядра, таких як AmneziaWG. LXC є контейнерною віртуалізацією, яка використовує спільне ядро хоста і не може завантажувати користувацькі модулі. |

| 🎪 CPS (Користувацький підпис протоколу) | Функція AmneziaWG 2.0, яка відправляє замінні пакети, що імітують інші протоколи (QUIC, DNS, SIP) перед фактичним рукостисканням, вводячи в оману системи DPI, класифікуючи трафік як звичайний. |

Самостійно розгорнутий сервер VPN AmneziaWG — Повний посібник

AmneziaWG — це протокол, розроблений для вирішення конкретної проблеми: як досягти швидкостей WireGuard, коли мережі, до яких ви підключаєтеся, активно намагаються його заблокувати? Це вилка WireGuard, створена командою Amnezia VPN, і вона робить те, чого не робить оригінал — рандомізує транспортний рівень, щоб системи глибокої перевірки пакетів не могли його ідентифікувати. Шифрування залишається абсолютно таким же. Лише зовнішній вигляд пакетів у мережі змінюється.

Широкий ландшафт обфускації VPN протягом років став змаганням озброєнь. Інструменти, такі як Shadowsocks, VLESS+Reality та OpenVPN з obfs4, намагаються маскувати трафік різними способами — деякі як проксі, деякі як повні тунелі, деякі з високими витратами на продуктивність. AmneziaWG займає конкретну нішу: це повний VPN-тунель з продуктивністю на рівні WireGuard та вбудованим захистом від DPI, все в одному пакеті. І оскільки він є з відкритим кодом, ви можете розгорнути його на власному сервері.

Але ось проблема, яка робить це необхідним. Ви налаштовуєте WireGuard. Він працює ідеально — швидко, чисто, надійно. Потім одного прекрасного дня він зупиняється. Ніякого повідомлення про помилку, ніякого тайм-ауту, ніякого відмови в з’єднанні. Пакети просто зникають. Ось як виглядає блокування DPI на практиці: ваш тунель все ще працює, ваша конфігурація все ще правильна, і нічого не проходить. Це реальність у Росії (де WireGuard має близько 12% успіху), Ірані (98% втрати пакетів) та зростаючому списку країн, включаючи Китай, Єгипет, ОАЕ, Туреччину, Білорусь, Узбекистан, Казахстан, М’янму та Пакистан.

Традиційні альтернативи не вирішують цю проблему повністю. Shadowsocks є проксі, а не повним VPN-тунелем — ваш DNS і не-TCP трафік все ще витікатимуть. OpenVPN з obfs4 працює, але має близько 25% накладних витрат на продуктивність. VLESS+Reality пропонує сильну обфускацію, але є проксі-орієнтованим і складним у налаштуванні. AmneziaWG заповнює прогалину: це повний VPN-тунель з продуктивністю на рівні WireGuard та вбудованим захистом від DPI.

Цей посібник проведе вас через розгортання повнофункціонального сервера AmneziaWG 2.0 на будь-якому KVM VPS менш ніж за 15 хвилин, використовуючи один скрипт установника спільноти. В кінці ви отримаєте робочий VPN-тунель, до якого можете підключитися з будь-якого пристрою. Кроки не залежать від постачальника — вони працюють на будь-якому VPS з доступом SSH та правами root, будь то AlexHost, AvaHost чи інший. Це написано для користувачів з середнім рівнем технічних навичок, які комфортно працюють з SSH та базовими командами Linux.

Одне уточнення перед початком: AmneziaWG — це протокол. AmneziaVPN — це клієнтський додаток, який до нього підключається. Вони пов’язані, але різні — як TLS для вашого браузера. Вам знадобиться додаток для підключення, але протокол — це те, що працює на вашому сервері.

Але перед тим, як щось розгортати, вам потрібно зрозуміти, що робить AmneziaWG відмінним від WireGuard — і чому ця різниця важлива, коли DPI спостерігає за вами.

Що таке AmneziaWG? (Ментальна модель)

WireGuard елегантний у своєму дизайні. Він має невелику кодову базу, використовує сучасну криптографію та працює в ядрі Linux для майже рідної продуктивності. Але ця елегантність має проблему видимості: кожен пакет WireGuard несе однакову фіксовану структуру заголовка, однакові фіксовані розміри пакетів та один і той же шаблон рукостискання. Для системи глибокої перевірки пакетів тунель WireGuard має підпис, який так само чіткий, як штрих-код. Як тільки пристрій DPI дізнається цей підпис, воно може скинути кожен пакет, не блокуючи порт або закриваючи з’єднання.

Думайте про це так. WireGuard — це як кур’єр, який завжди носить однакову форму — швидкий, надійний та ефективний. Але будь-хто, хто спостерігає за дорогою, вчиться розпізнавати цю форму і може зупинити кур’єра на будь-якому контрольному пункті. AmneziaWG — це той же кур’єр, який несе ті ж пакунки, але він змінює свою форму на кожному контрольному пункті. Та ж особа, той же вантаж, абсолютно інший вигляд.

Історія версій має значення. AmneziaWG 1.x представив користувацькі заголовки, які відрізнялися від фіксованих значень WireGuard — це допомогло на деякий час, але системи DPI адаптувалися. AmneziaWG 2.0, випущений наприкінці 2025 року, рандомізує все: заголовки змінюються з пакета в пакет, заповнення варіюється з повідомлення в повідомлення, а замінні пакети імітують інші протоколи перед фактичним рукостисканням. Немає універсального підпису для виявлення, оскільки кожен сервер AmneziaWG 2.0 генерує свій унікальний набір параметрів. Кожен сервер говорить своєю власною діалектом.

Коли всі параметри обфускації встановлені на нуль, AmneziaWG поводиться ідентично WireGuard — він повністю сумісний на рівні протоколу. Але з активними параметрами (що є налаштуванням за замовчуванням) він стає тим, чим WireGuard не може бути: швидким VPN-тунелем, який системи DPI важко ідентифікують.

Отже, як саме AmneziaWG шифрує свій трафік? Давайте розглянемо чотири рівні обфускації, які роблять DPI сліпими — і чому вони додають майже ніяких витрат на швидкість.

Як AmneziaWG ховається від DPI (без втрати швидкості)

AmneziaWG 2.0 використовує чотири рівні обфускації, які працюють разом. Кожен з них націлений на різний спосіб, яким системи DPI ідентифікують VPN-трафік. Разом вони роблять трафік кожного сервера унікальним.

Динамічні заголовки (H1–H4)

WireGuard використовує фіксовані 32-бітні ідентифікатори типу повідомлення:

- 1 — для ініціації

- 2 — для відповіді

- 3 — для відповіді з cookie

- 4 — для даних

Пристрій DPI, що сканує трафік, просто шукає ці значення. AmneziaWG 2.0 замінює кожне фіксоване значення випадковим числом, обраним з певного діапазону. Заголовок ініціації (H1) може бути будь-яким значенням від 234567 до 345678. Заголовок відповіді (H2) може бути від 3456789 до 4567890. Ці діапазони ніколи не перекриваються — протокол все ще повинен розрізняти типи пакетів внутрішньо — але для зовнішнього спостерігача немає єдиного значення заголовка, за яке можна вхопитися. Кожен пакет виглядає інакше, ніж попередній.

Випадкове заповнення (S1–S4)

Пакет ініціації WireGuard завжди точно 148 байт. Його відповідь завжди точно 92 байти. Ці фіксовані розміри є ще одним відбитком пальця. AmneziaWG додає випадкове заповнення до кожного типу пакета: ініціація стає 148+S1 байт, відповідь стає 92+S2 байт, відповідь з cookie стає 64+S3 байт, а кожен пакет даних отримує S4 байт заповнення. S3 та S4 нові у версії 2.0 — і S4 є найбільш значущим доповненням, оскільки воно впливає на кожен окремий пакет даних, ускладнюючи аналіз трафіку на рівні сесії.

Є одне критичне обмеження: S1+56 не повинно дорівнювати S2. Оскільки оригінальна різниця в розмірах між ініціацією та відповіддю становить 56 байт (148−92), якщо значення заповнення випадковим чином компенсують саме цю різницю, два заповнені пакети виявляться однакового розміру — відновлюючи відбиток пальця, який AmneziaWG намагається усунути. Генератор параметрів установника автоматично забезпечує це обмеження.

Користувацький підпис протоколу (I1–I5)

Перед фактичним рукостисканням клієнт AmneziaWG відправляє до п’яти замінних пакетів, які імітують інші протоколи — QUIC, DNS, SIP або користувацькі байтові шаблони. Сервер повністю ігнорує ці пакети. Він просто чекає на реальне рукостискання.

- Проста конфігурація: Відправляє 128 випадкових байтів <r 128>.

- Складна конфігурація: Відправляє байти, які виглядають як ініціювання з’єднання QUIC (<b 0xc000000001><r 64><t>), з міткою часу Unix.

Для системи DPI, що спостерігає за початком сесії, перші пакети виглядають як звичайний веб-трафік.

Сміттєві пакети (Jc, Jmin, Jmax)

Після замінних пакетів клієнт відправляє налаштовувану кількість сміттєвих пакетів — чистого шуму з випадковими розмірами від Jmin до Jmax. Ці пакети розмивають профіль часу та розміру початку сесії, ускладнюючи системам DPI ідентифікацію, де починається реальне рукостискання.

Питання швидкості

В інтернеті циркулює число: AmneziaWG має 65% накладних витрат. Ця цифра реальна, але вона стосується реалізації в користувацькому просторі Go — а не модуля ядра. Установник спільноти, використаний у цьому посібнику, створює модуль ядра DKMS, і модуль ядра додає менше ніж 12% накладних витрат загалом — ближче до 3% у реальних тестах. У неконтрольованій мережі ви б побачили близько 95 Мбіт/с через WireGuard і 92 Мбіт/с через AmneziaWG 2.0. У контрольованій мережі порівняння становить 92 Мбіт/с проти нуля.

Наступна таблиця підсумовує параметри, які автоматично генерує установник:

| Параметр | Сгенерований діапазон | Приклад значення |

|---|---|---|

| Jc (кількість сміттєвих пакетів) | 4–8 | 6 |

| Jmin (мін. розмір сміття) | 40–89 | 55 |

| Jmax (макс. розмір сміття) | Jmin+100 до Jmin+500 | 380 |

| S1 (заповнення ініціації) | 15–150 | 72 |

| S2 (заповнення відповіді) | 15–150, S1+56≠S2 | 56 |

| S3 (заповнення cookie) | 8–55 | 32 |

| S4 (заповнення даних) | 4–27 | 16 |

| H1 (діапазон заголовка ініціації) | uint32 без перекриття | 234567-345678 |

| H2 (діапазон заголовка відповіді) | uint32 без перекриття | 3456789-4567890 |

| H3 (діапазон заголовка cookie) | uint32 без перекриття | 56789012-67890123 |

| H4 (діапазон заголовка даних) | uint32 без перекриття | 456789012-567890123 |

| I1 (пакет CPS) | <r N> формат | <r 128> |

Вам не потрібно вручну налаштовувати жоден з цих параметрів. Установник генерує криптографічно випадкові значення, які відповідають обмеженням щоразу.

Тепер, коли ви знаєте, як працює обфускація, давайте подивимося, як AmneziaWG порівнюється з альтернативами, які ви можете розглянути.

AmneziaWG проти альтернатив — Швидкий посібник для прийняття рішень

| WireGuard | AmneziaWG 2.0 | OpenVPN+obfs4 | Shadowsocks | VLESS+Reality | |

|---|---|---|---|---|---|

| Стійкість до DPI | Низька | Висока | Середня | Середня | Дуже висока |

| Накладні витрати на швидкість | ~4% | <12% (~3% в реальних умовах) | ~25% | ~8% | ~10% |

| Повний VPN-тунель | Так | Так | Так | Ні (проксі) | Ні (проксі) |

| Запускається в ядрі | Так | Так (DKMS) | Ні | Ні | Ні |

| Складність налаштування | Низька | Низька (з установником) | Висока | Середня | Висока |

| Транспорт | UDP | UDP | TCP/UDP | TCP | TCP |

Правила прийняття рішень прості:

- Немає DPI у вашій країні? Використовуйте звичайний WireGuard. Це простіше і має ширшу екосистему.

- Потрібен максимальний захист від DPI і не проти проксі? VLESS+Reality є найсильнішим варіантом для обфускації, але це не повний тунель.

- Хочете і швидкість, і повний тунель з обфускацією? AmneziaWG 2.0 є єдиним варіантом, який забезпечує продуктивність на рівні WireGuard з реальним захистом від DPI в повному VPN-тунелі.

- Вже використовуєте OpenVPN+obfs4, і він все ще працює? Немає термінової потреби переходити, але AmneziaWG буде помітно швидшим.

Ця стаття зосереджена на AmneziaWG, оскільки це єдиний протокол, який надає вам повний тунель, продуктивність на рівні ядра та вбудовану обфускацію — все налаштоване за допомогою одного скрипта.

Якщо AmneziaWG є правильним вибором для вашої ситуації, ось що вам потрібно перед початком розгортання.

Що вам потрібно перед початком

Перед запуском установника переконайтеся, що ваше середовище відповідає цим вимогам:

| Вимога | Деталі | Чому |

|---|---|---|

| ОС | Ubuntu 24.04 LTS (чисте встановлення). Ubuntu 25.10 є експериментальним. Debian 12/13 працює, але може вимагати curl попередньо встановленим. | Установник протестовано та повністю підтримується на Ubuntu 24.04. |

| Специфікації VPS | 1 vCore, 1 ГБ RAM, 25 ГБ сховища. Будь-який план за $3–5/місяць підходить. | Установник вимагає ~2 ГБ дискового простору та ~1 ГБ RAM під час побудови DKMS. Робочий VPN використовує мінімальні ресурси. |

| Віртуалізація | KVM (не OpenVZ, не LXC). | AmneziaWG завантажує модуль ядра через DKMS. LXC використовує спільне ядро хоста і не може завантажувати користувацькі модулі. |

| Доступ SSH | Користувач root або sudo з аутентифікацією за паролем/ключем. | Установник потрібно запустити з правами root. |

| Порт SSH | За замовчуванням 22 або попередньо відкритий у UFW, якщо використовується нестандартний порт. | Якщо SSH не працює на порту 22 і ви не відкрили його заздалегідь, налаштування брандмауера установника заблокує вас. |

| Клієнтський додаток | Amnezia VPN >= 4.8.12.7 (усі платформи). | Опції AWG 2.0 не розуміються старими клієнтами. Стандартний клієнт WireGuard взагалі не підтримує AWG. |

⚠️ Попередження: Контейнери LXC не підтримуються. Якщо ваш VPS використовує віртуалізацію LXC, побудова модуля ядра DKMS зазнає невдачі. Ви повинні використовувати KVM або bare-metal. Перевірте з вашим постачальником, якщо не впевнені.

⚠️ Попередження: Якщо ваш SSH працює на нестандартному порту (будь-якому, окрім 22), ви повинні відкрити його в UFW перед запуском установника:

sudo ufw allow YOUR_PORT/tcp

Замініть YOUR_PORT на ваш фактичний порт SSH. Установник включає UFW з політикою за замовчуванням — якщо ваш порт SSH не дозволено, вас негайно заблокують.

💡 Порада: Зачекайте 5–10 хвилин після створення вашого VPS перед запуском установника. Cloud-init та фонові процеси ініціалізації можуть конфліктувати з викликами apt-get, які робить установник.

З вашим VPS готовим та вимогами підтвердженими, давайте розгорнемо AmneziaWG 2.0, використовуючи скрипт установника спільноти — найшвидший та найпрозоріший метод.

Метод 1 — Розгортання за допомогою CLI-установника (Рекомендується)

Це основний метод встановлення. Ви завантажите версію-замкнений скрипт установника, запустите його як root, пройдете через вісім автоматизованих кроків (з двома очікуваними перезавантаженнями) і отримаєте повністю налаштований сервер AmneziaWG 2.0. Установник обробляє все: установку пакетів, компіляцію модуля ядра, налаштування брандмауера, генерацію параметрів та запуск служби.

6.1 — Підключіться до вашого VPS через SSH

Відкрийте термінал і підключіться до вашого сервера:

ssh root@<SERVER_IP>

Замініть <SERVER_IP> на фактичну публічну IP-адресу вашого VPS. Якщо ваш постачальник надав вам неправа root, увійдіть з цим користувачем, а потім ескалюйте:

ssh <username>@<SERVER_IP>

sudo -i

Ви повинні побачити вітальний банер Ubuntu 24.04, за яким слідує запит root:

Welcome to Ubuntu 24.04 LTS (GNU/Linux 6.8.0-xx-generic x86_64)

...

root@vps:~#

6.2 — Завантажте та запустіть установник

Завантажте скрипт установника, зробіть його виконуваним і запустіть його:

wget https://raw.githubusercontent.com/bivlked/amneziawg-installer/v5.8.1/install_amneziawg_en.sh

chmod +x install_amneziawg_en.sh

sudo bash ./install_amneziawg_en.sh

URL-адреса замкнена на v5.8.1 — останнє випуск на квітень 2026 року. Це безпека ланцюга постачання: це забезпечує, що завантажений скрипт відповідає протестованій версії, навіть якщо репозиторій було оновлено з тих пір.

Установник починає з перевірки вашої системи:

============================================

AmneziaWG 2.0 Installer v5.8.1

============================================

Checking system requirements...

OS: Ubuntu 24.04 LTS — OK

Virtualization: KVM — OK

RAM: 1024 MB — OK

Disk: 25 GB free — OK

Якщо будь-яка перевірка не проходить, установник зупиняється і говорить вам чому. Виправте проблему та повторно запустіть команду.

6.3 — Пройдіть через запити установника

Установник є восьмиступеневою машиною станів з підтримкою відновлення після перезавантаження. Він зберігає свій прогрес у /root/awg/setup_state, тому якщо сервер перезавантажиться, ви просто знову запустите ту ж команду, і він продовжить з того місця, де зупинився.

Крок 0: Ініціалізація — Установник перевіряє вашу ОС, тип віртуалізації, RAM та дисковий простір. Він створює робочу директорію /root/awg/ та налаштовує файл блокування, щоб запобігти паралельним запускам.

Крок 1: Оновлення системи та установка пакетів — Установник запускає apt-get update && apt-get upgrade -y, а потім встановлює AmneziaWG, DKMS, заголовки Linux, UFW, Fail2Ban, інструменти генерації QR-кодів та інші залежності.

📝 Примітка: Установник також видаляє кілька фонових служб, які споживають ресурси на мінімальних VPS-екземплярах: snapd, modemmanager, networkd-dispatcher, unattended-upgrades, packagekit, lxd-agent-loader та udisks2. Це навмисно і безпечно.

Коли Крок 1 завершено, установник запитує перезавантаження:

Reboot required. Reboot now? [y/n]:

Наберіть y і натисніть Enter. Після того, як сервер знову запуститься, знову підключіться через SSH та повторно запустіть ту ж команду:

sudo bash ./install_amneziawg_en.sh

Скрипт читає свій збережений стан і продовжує до Кроку 2 без повторних запитів.

Крок 2: Побудова модуля ядра DKMS — Установник компілює модуль ядра AmneziaWG для вашого поточного ядра та реєструє його в DKMS для автоматичної перебудови під час майбутніх оновлень ядра:

Step 2: Building AmneziaWG kernel module via DKMS...

Creating symlink /var/lib/dkms/amneziawg/2.0/source -> /usr/src/amneziawg-2.0

DKMS: add completed.

Kernel preparation completed.

Building module:

make -C /lib/modules/6.8.0-xx-generic/build M=/var/lib/dkms/amneziawg/2.0/build modules

DKMS: build completed.

DKMS: install completed.

Запитується друге перезавантаження. Наберіть y і натисніть Enter.

📝 Примітка: Два перезавантаження під час установки є нормальними та очікуваними. Перше завантажує нові заголовки ядра, друге активує ново створений модуль ядра. Скрипт зберігає стан між перезавантаженнями — нічого не втрачається.

Після другого перезавантаження знову підключіться через SSH і запустіть установник ще раз:

sudo bash ./install_amneziawg_en.sh

Крок 3: Перевірка модуля після перезавантаження — Скрипт перевіряє, чи завантажено модуль ядра (lsmod | grep amneziawg). Якщо побудова DKMS не вдалася з будь-якої причини, він повертається до реалізації в користувацькому просторі Go з попередженням про вищі накладні витрати.

Крок 4: Налаштування брандмауера — UFW активується з політикою за замовчуванням на заборону вхідного трафіку. Установник додає правило обмеження швидкості SSH на порт 22, відкриває ваш VPN-порт для UDP-трафіку та налаштовує правила маршрутизації для інтерфейсу awg0.

Крок 5: Завантаження скриптів управління — Скрипти управління клієнтами (manage_amneziawg_en.sh та awg_common_en.sh) завантажуються до /root/awg/ з правами лише для власника (700). Ці також замкнені на версію v5.8.1.

Крок 6: Інтерактивна конфігурація — Установник тепер задає чотири питання:

- UDP порт (за замовчуванням: 39743, діапазон 1024–65535). За замовчуванням — випадковий високий порт — зберігайте його, якщо ваш ISP не відомий блокуванням високих UDP портів.

- Підмережа тунелю (за замовчуванням: 10.9.9.1/24). Це ваша внутрішня VPN-мережа. Сервер отримує .1, клієнти отримують .2 до .254, підтримуючи до 253 клієнтів.

- Вимкнути IPv6 (за замовчуванням: Y). Рекомендується — вимкнення IPv6 запобігає витоку трафіку за межі тунелю на маршрутах IPv6.

- Режим маршрутизації: Виберіть 1 для всього трафіку, 2 для Amnezia List + DNS (рекомендується) або 3 для користувацьких мереж. Режим 2 маршрутизує лише заблоковані публічні IP-діапазони та DNS через VPN, зберігаючи доступ до вашої локальної мережі швидким і прямим.

💡 Порада: MTU за замовчуванням встановлено на 1280. Це мінімальний MTU для IPv6 і критично важливий для мобільних та стільникових мереж. iOS суворо дотримується виявлення MTU шляху, а стільникові мережі часто мають ефективний MTU нижче стандартного WireGuard 1420. Залиште це на 1280.

Крок 7: Запуск служби — Установник генерує конфігурацію сервера в /etc/amnezia/amneziawg/awg0.conf, створює дві конфігурації клієнтів за замовчуванням (my_phone та my_laptop) у /root/awg/, генерує QR-коди та запускає службу awg-quick@awg0 systemd.

Крок 8: Завершення — Ви побачите повідомлення про успіх:

============================================

AmneziaWG 2.0 installation and configuration completed SUCCESSFULLY!

============================================

Установник автоматично генерує всі параметри обфускації AmneziaWG 2.0. Вам не потрібно їх чіпати. Кожен сервер отримує унікальний набір значень — немає універсального відбитка пальця для систем DPI для виявлення.

6.4 — Управління клієнтами після установки

Скрипт управління в /root/awg/manage_amneziawg.sh обробляє всі операції життєвого циклу клієнтів. Ось основні команди:

Додати нового клієнта:

sudo bash /root/awg/manage_amneziawg.sh add my_desktop

Це генерує файл .conf, QR-код та файл .vpnuri для нового клієнта. Конфігурація сервера оновлюється в режимі реального часу — перезапуск служби не потрібен.

Додати тимчасового клієнта з автоматичним закінченням:

sudo bash /root/awg/manage_amneziawg.sh add guest --expires=7d

Завдання cron перевіряє кожні п’ять хвилин і автоматично видаляє клієнта, коли він закінчується. Конфігурація, ключі та запис сервера всі очищуються.

Список усіх клієнтів:

sudo bash /root/awg/manage_amneziawg.sh list

Clients: my_phone (10.9.9.2/32) my_laptop (10.9.9.3/32) my_desktop (10.9.9.4/32) guest (10.9.9.5/32) [expires in 6d 23h]

Додайте прапор -v для додаткових деталей, включаючи публічні ключі та дати створення.

Видалити клієнта:

sudo bash /root/awg/manage_amneziawg.sh remove guest

Перевірити повний статус сервера:

sudo bash /root/awg/manage_amneziawg.sh check

Це показує стан служби, відкритий порт, всі параметри AWG 2.0, статус модуля ядра, статус UFW та статус Fail2Ban в одному вигляді.

Переглянути статистику трафіку для кожного клієнта:

sudo bash /root/awg/manage_amneziawg.sh stats

Client Received Sent Latest handshake ─────────────────────────────────────────────────────────────────── my_phone 1.24 GiB 356.7 MiB 2 minutes ago my_laptop 892.3 MiB 128.4 MiB 15 seconds ago my_desktop 0 B 0 B (none)

Створити резервну копію:

sudo bash /root/awg/manage_amneziawg.sh backup

Це створює стиснутий архів у /root/awg/backups/, що містить вашу конфігурацію сервера, конфігурації клієнтів, ключі та дані про закінчення терміну.

📝 Примітка: Команди add та remove використовують awg syncconf для гарячого перезавантаження. Конфігурація сервера оновлюється миттєво без перезапуску служби. Використовуйте restart лише при зміні параметрів на стороні сервера, таких як порт або MTU.

6.5 — Перевірте, чи працює сервер

Пройдіть ці перевірки, щоб підтвердити, що все працює:

Перевірте службу systemd:

sudo systemctl status awg-quick@awg0

● awg-quick@awg0.service - AmneziaWG Quick via awg-quick(8) for awg0

Loaded: loaded (/lib/systemd/system/awg-quick@.service; enabled)

Active: active (exited) since Thu 2026-04-09 14:32:01 UTCПеревірте статус AmneziaWG та параметри:

sudo awg show awg0

Перевірте брандмауер:

sudo ufw status verbose

Status: active Default: deny (incoming), allow (outgoing) 22/tcp LIMIT IN Anywhere 39743/udp ALLOW IN Anywhere

Перевірте Fail2Ban:

sudo fail2ban-client status sshd

Status for the jail: sshd |- Filter | |- Currently failed: 0 | `- Total failed: 0 `- Actions |- Currently banned: 0 `- Banned IP list:

Перевірте модуль ядра DKMS:

dkms status

amneziawg/2.0, 6.8.0-xx-generic, x86_64: installed

Якщо всі п’ять перевірок пройдено, ваш сервер AmneziaWG 2.0 працює і готовий приймати з’єднання.

Ваш сервер працює та перевірений. Якщо ви віддаєте перевагу підходу з графічним інтерфейсом замість терміналу, ось альтернативний метод за допомогою програми AmneziaVPN.

Метод 2 — Розгортання за допомогою програми AmneziaVPN (Альтернатива)

Десктопний додаток AmneziaVPN може автоматично встановити AmneziaWG на вашому сервері через SSH. Він використовує той же основний скрипт установника, що й метод CLI, але обгортає все в керованому інтерфейсі. Це ідеально, якщо ви хочете безконтактний досвід установки.

- Завантажте AmneziaVPN з amnezia.org/en/downloads. Він доступний для Windows, macOS, Linux, Android та iOS.

- Відкрийте додаток і натисніть ➕ (іконка плюс) або Почати.

- Виберіть “Самостійно розгорнутий VPN” з представлених варіантів.

- Введіть свої облікові дані сервера:

- IP-адреса сервера (та порт, якщо SSH не на 22, наприклад, 203.0.113.10:2221)

- Ім’я користувача SSH (наприклад, root)

- Пароль або приватний ключ SSH

- Виберіть тип установки:

- Автоматична — встановлює лише AmneziaWG (рекомендується)

- Ручна — виберіть конкретний протокол зі списку

- Натисніть “Встановити” — додаток підключається до вашого сервера через SSH та автоматично запускає установку. Ви побачите індикатор прогресу.

- Після установки додаток створює готовий до використання профіль VPN-з’єднання.

Примітки після установки:

- Додаток встановлює AmneziaWG з випадковим портом за замовчуванням. Деякі ISP блокують UDP на високих портах. Додаток рекомендує змінити на порт нижче 9999 (такий як 585 або 1234). Щоб змінити його: натисніть значок шестерні поруч із з’єднанням → вкладка Управління → змініть номер порту.

- Якщо на вашому сервері вже встановлено програмне забезпечення Amnezia, натисніть “Пропустити налаштування” під час створення з’єднання, а потім використовуйте “Перевірити сервер на наявність раніше встановлених служб Amnezia” на вкладці Управління.

Ось як порівнюються два методи:

| Аспект | CLI-установник | AmneziaVPN App |

|---|---|---|

| Контроль | Повний — ви бачите кожен крок, можете налаштувати | Обмежений — додаток обробляє все |

| Видимість | Прозоро — всі команди видимі | Непрозоро — працює за лаштунками |

| Гнучкість | Користувацька маршрутизація, кінцеві точки, прапори | Використовує лише значення за замовчуванням |

| Легкість використання | Вимагає знайомства з SSH | Ніякої роботи в терміналі |

| Управління | Повнийmanage_amneziawg.sh набір | Тільки управління через додаток |

| Найкраще для | Неправлений VPS, усунення неполадок | Швидка установка, керований досвід |

Чи використовували ви CLI чи додаток, ваш сервер готовий. Тепер давайте підключимо ваш перший пристрій.

Підключення вашого першого клієнта

Після установки у вас є три способи імпортувати конфігурацію клієнта в додаток Amnezia VPN. Виберіть той, який підходить для вашого пристрою.

Метод A: QR-код (мобільний)

Установник згенерував QR-код у /root/awg/my_phone.png. Завантажте його на свій комп’ютер:

scp root@<SERVER_IP>:/root/awg/my_phone.png .

Відкрийте файл PNG на екрані. На телефоні відкрийте Amnezia VPN додаток, натисніть “Додати VPN” → “Сканувати QR-код” і націліть камеру на QR-код на екрані. З’єднання імпортується автоматично.

Метод B: vpn:// URI (клієнт Amnezia)

Відобразіть стиснутий URI на вашому сервері:

cat /root/awg/my_phone.vpnuri

Скопіюйте весь рядок vpn://… і надішліть його собі — через Telegram, електронну пошту або додаток для нотаток. На телефоні відкрийте Amnezia VPN додаток, натисніть “Додати VPN” → “Вставити з буфера обміну”. Конфігурація імпортується за один крок.

URI є стиснутою, закодованою в Base64 версією повного файлу конфігурації. Він компактний і призначений для швидкого обміну.

Метод C: .conf файл (десктоп/Windows)

Завантажте файл конфігурації:

scp root@<SERVER_IP>:/root/awg/my_phone.conf .

Відкрийте AmneziaWG для Windows клієнта або десктопний додаток AmneziaVPN, натисніть “Імпортувати тунель(і) з файлу” та виберіть .conf файл.

Перевірте з’єднання

Після підключення перевірте, чи тунель маршрутизує ваш трафік через сервер:

curl ifconfig.me

Вихідні дані повинні показувати публічну IP-адресу вашого сервера, а не вашу локальну: 203.0.113.1

Для отримання більш детальної інформації, включаючи географічне розташування сервера:

curl -s https://ipinfo.io/json

{

"ip": "203.0.113.1",

"city": "Amsterdam",

"region": "North Holland",

"country": "NL",

...

}⚠️ Попередження: Стандартний клієнт WireGuard не працює з конфігураціями AmneziaWG 2.0. Ви повинні використовувати додаток Amnezia VPN (версія 4.8.12.7 або пізніше) або рідний клієнт AmneziaWG (версія 2.0.0 або пізніше на Windows/Android/iOS).

⚠️ Попередження: Якщо ви бачите “Неправильний ключ: s3” на Windows, ваш клієнт AmneziaWG для Windows застарілий (версія нижче 2.0.0). Оновіть до версії 2.0.0+ або переключіться на додаток Amnezia VPN.

💡 Порада: Якщо ви підключені, але не маєте інтернету, перевірте, чи ваша конфігурація клієнта має MTU = 1280 у секції [Interface]. Це найпоширеніша причина “рукостискання успішне, але немає трафіку” у мобільних мережах.

Ваш VPN-тунель працює. Ось що робити далі, щоб отримати максимальну вигоду від вашої установки.

Що далі — розширення вашої установки

Тепер у вас є стійкий до DPI VPN-тунель, що працює на вашому власному сервері, під вашим контролем, з швидкістю на рівні WireGuard. Тиха загибель пакетів, яка вбила ваше з’єднання WireGuard, більше не є проблемою — ваш трафік виглядає як нічого, що система DPI може надійно ідентифікувати.

Ось найкорисніші речі, які ви можете зробити далі:

- Додати клієнтів для вашої родини або команди — використовуйте скрипт управління для генерації конфігурацій для кожного пристрою, що потребує доступу.

- Налаштувати роздільне тунелювання, якщо вам не потрібно повне маршрутизування тунелем — це зберігає локальний трафік швидким і зменшує пропускну здатність на вашому VPS.

- Зробити резервну копію ваших конфігурацій — запустіть команду резервного копіювання та зберігайте архів десь у безпеці. Якщо ваш сервер коли-небудь потребує відновлення, це те, що врятує вас від початку з нуля.

Налаштуйте роздільне тунелювання, якщо вам не потрібно, щоб весь трафік маршрутизувався через VPN. Це особливо корисно в країнах з частковою цензурою — маршрутизуйте лише заблоковані сайти через тунель і зберігайте локальний трафік прямим:

sudo bash /root/awg/manage_amneziawg.sh modify my_phone AllowedIPs "192.168.1.0/24,10.0.0.0/8"

Змініть DNS клієнта, якщо ви віддаєте перевагу іншим резолверам:

sudo bash /root/awg/manage_amneziawg.sh modify my_phone DNS "8.8.8.8,1.0.0.1"

Регулюйте PersistentKeepalive, якщо ви на агресивному NAT-налаштуванні. Значення за замовчуванням 33 секунди підтримує UDP-сесію через NAT — зменшення до 25 може допомогти в мережах, які швидко скидають бездіяльні UDP-сесії:

sudo bash /root/awg/manage_amneziawg.sh modify my_phone PersistentKeepalive 25

Встановіть на вашому маршрутизаторі для покриття всієї мережі. AmneziaWG підтримується на маршрутизаторах Keenetic через AWG Manager та на маршрутизаторах ASUS, що працюють на Asuswrt-Merlin через AmneziaWG для Merlin.

Зробіть резервну копію вашої конфігурації зараз, перед будь-якими змінами:

sudo bash /root/awg/manage_amneziawg.sh backup

Якщо вам коли-небудь потрібно буде мігрувати на новий сервер, запустіть свіже встановлення, а потім:

sudo bash /root/awg/manage_amneziawg.sh restore

sudo bash /root/awg/manage_amneziawg.sh regen

Команда restore відновлює ваші конфігурації та ключі, а regen оновлює конфігурації клієнтів з новою IP-адресою сервера.

Для більш глибокої документації офіційні документи Amnezia знаходяться на docs.amnezia.org, а спільнота активна на Telegram.

Якщо ви шукаєте надійний VPS для хостингу вашого сервера AmneziaWG — або потрібно масштабувати з додатковими кінцевими точками для членів команди — AvaHost пропонує віртуалізацію KVM з повним доступом root, NVMe-сховище та підтримку Ubuntu 24.04, які потрібні для цієї установки. Їхня інфраструктура спеціально розроблена для таких самостійних розгортань, які охоплює цей посібник.