AmneziaWG

Keywords

| Keyword | Definition |

|---|---|

| 🛡️ AmneziaWG | A fork of WireGuard that randomizes packet headers, sizes, and timing to resist Deep Packet Inspection while keeping the same audited cryptography. It is the protocol that runs on your server. |

| 🚀 AmneziaWG 2.0 | The current major version that uses dynamic header ranges (instead of fixed values), adds data-level padding (S4), and supports Custom Protocol Signature decoy packets for stronger DPI evasion. |

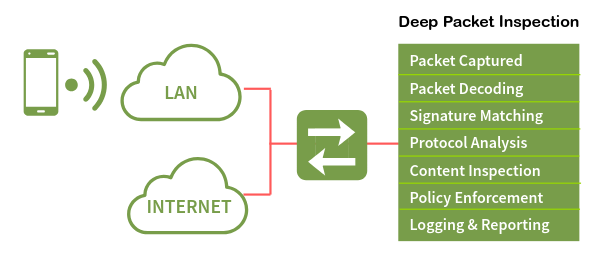

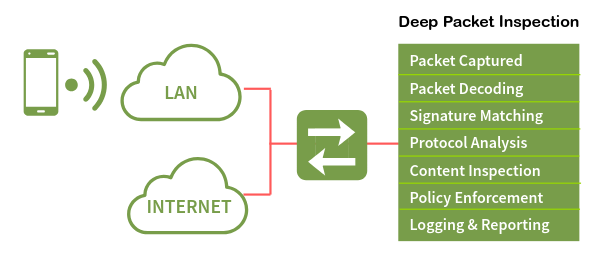

| 🔍 Deep Packet Inspection (DPI) | A network filtering technique used by ISPs and governments to identify and block VPN traffic by analyzing packet headers, sizes, and handshake patterns. AmneziaWG is specifically designed to defeat it. |

| ⚡ WireGuard | A fast, modern VPN protocol with a small codebase and kernel-level performance. It is easily fingerprinted by DPI systems due to its fixed packet structure, which is what AmneziaWG was built to fix. |

| 🏠 Self-hosted VPN | A VPN you deploy and manage on your own server (typically a VPS) rather than subscribing to a commercial provider. You control the keys, config, and infrastructure. |

| 🐧 DKMS (Dynamic Kernel Module Support) | A Linux framework that automatically recompiles kernel modules when the system kernel is updated. The AmneziaWG installer uses DKMS to build the high-performance kernel module. |

| 🎭 Obfuscation | The practice of disguising VPN traffic to look like ordinary internet traffic. AmneziaWG obfuscates at the transport layer by randomizing headers, adding padding, sending decoy packets, and firing junk packets. |

| 🔀 Split tunneling | A routing configuration where only specific traffic (e.g., blocked sites) goes through the VPN while the rest uses your direct connection. Useful in countries with partial censorship. |

| 🖥️ KVM vs LXC | KVM is full virtualization with a dedicated kernel, required for loading custom kernel modules like AmneziaWG. LXC is container-based virtualization that shares the host kernel and cannot load custom modules. |

| 🎪 CPS (Custom Protocol Signature) | An AmneziaWG 2.0 feature that sends decoy packets mimicking other protocols (QUIC, DNS, SIP) before the real handshake, fooling DPI systems into classifying the traffic as normal. |

Self-Host an AmneziaWG VPN Server — Complete Guide

AmneziaWG is a protocol designed to solve a specific problem: how do you get WireGuard’s speed when the networks you’re connecting through actively try to block it? It’s a fork of WireGuard built by the Amnezia VPN team, and it does one thing that the original doesn’t — it randomizes the transport layer so Deep Packet Inspection systems can’t fingerprint it. The encryption underneath stays exactly the same. What changes is how the packets look on the wire.

The broader landscape of VPN obfuscation has been an arms race for years. Tools like Shadowsocks, VLESS+Reality, and OpenVPN with obfs4 all attempt to disguise traffic in different ways — some as proxies, some as full tunnels, some with heavy performance costs. AmneziaWG sits in a specific niche: it’s a full VPN tunnel with WireGuard-level performance and built-in DPI resistance, all in one package. And since it’s open-source, you can self-host it on your own server.

But here’s the problem that makes this necessary. You set up WireGuard. It works perfectly — fast, clean, reliable. Then one day it stops. No error message, no timeout, no connection refused. The packets just vanish. That’s what DPI blocking looks like in practice: your tunnel is still running, your config is still correct, and nothing gets through. This is the reality in Russia (where WireGuard has roughly a 12% success rate), Iran (98% packet loss), and a growing list of countries including China, Egypt, UAE, Turkey, Belarus, Uzbekistan, Kazakhstan, Myanmar, and Pakistan.

Traditional alternatives don’t fully solve this. Shadowsocks is a proxy, not a full VPN tunnel — your DNS and non-TCP traffic still leak. OpenVPN with obfs4 works but carries roughly 25% performance overhead. VLESS+Reality offers strong obfuscation but is proxy-based and complex to configure. AmneziaWG fills the gap: a complete VPN tunnel with WireGuard’s speed and DPI resistance baked in.

This guide walks you through deploying a fully functional AmneziaWG 2.0 server on any KVM VPS in under 15 minutes using a single community installer script. By the end, you’ll have a working VPN tunnel you can connect to from any device. The steps are provider-agnostic — they work on any VPS with root SSH access, whether that’s from AlexHost, AvaHost, or elsewhere. This is written for intermediate tech users who are comfortable with SSH and basic Linux commands.

One clarification before we start: AmneziaWG is the protocol. AmneziaVPN is the client app that connects to it. They’re related but distinct — like TLS is to your browser. You’ll need the app to connect, but the protocol is what runs on your server.

But before we deploy anything, you need to understand what makes AmneziaWG different from WireGuard — and why that difference matters when DPI is watching.

What Is AmneziaWG? (The Mental Model)

WireGuard is elegant by design. It has a small codebase, uses modern cryptography, and runs in the Linux kernel for near-native performance. But that elegance comes with a visibility problem: every WireGuard packet carries the same fixed header structure, the same fixed packet sizes, and the same handshake pattern. To a Deep Packet Inspection system, a WireGuard tunnel has a signature as clear as a barcode. Once a DPI box learns that signature, it can drop every packet without blocking the port or closing the connection.

Think of it this way. WireGuard is like a courier who always wears the same uniform — fast, reliable, and efficient. But anyone watching the road learns to recognize that uniform and can stop the courier at any checkpoint. AmneziaWG is the same courier carrying the same packages, but they change uniforms at every checkpoint. Same person, same cargo, completely different appearance.

The version history matters here. AmneziaWG 1.x introduced custom headers that differed from WireGuard’s fixed values — it helped for a while, but DPI systems adapted. AmneziaWG 2.0, released in late 2025, randomizes everything: headers change per packet, padding varies per message, and decoy packets mimic other protocols before the real handshake begins. There is no universal signature to detect because every AmneziaWG 2.0 server generates its own unique parameter set. Each server speaks its own dialect.

When all obfuscation parameters are set to zero, AmneziaWG behaves identically to WireGuard — it’s fully backward compatible at the protocol level. But with parameters active (which is the default), it becomes something WireGuard cannot be: a fast VPN tunnel that DPI systems struggle to identify.

So how exactly does AmneziaWG scramble its traffic? Let’s look at the four obfuscation layers that make DPI blind — and why they add almost no speed cost.

How AmneziaWG Hides From DPI (Without Losing Speed)

AmneziaWG 2.0 uses four layered obfuscation techniques that work together. Each one targets a different way DPI systems identify VPN traffic. Together, they make every server’s traffic look unique.

Dynamic Headers (H1–H4)

WireGuard uses fixed 32-bit message type identifiers:

- 1 — for initiation

- 2 — for response

- 3 — for cookie reply

- 4 — for data

A DPI box scanning traffic just looks for these values. AmneziaWG 2.0 replaces each fixed value with a random number drawn from a configured range. The initiation header (H1) might be any value between 234567 and 345678. The response header (H2) might be between 3456789 and 4567890. These ranges never overlap — the protocol still needs to distinguish packet types internally — but to an outside observer, there’s no single header value to latch onto. Every packet looks different from the last.

Random Padding (S1–S4)

WireGuard’s initiation packet is always exactly 148 bytes. Its response is always exactly 92 bytes. These fixed sizes are another fingerprint. AmneziaWG adds random padding to each packet type: the initiation becomes 148+S1 bytes, the response becomes 92+S2 bytes, the cookie reply becomes 64+S3 bytes, and every data packet gets S4 bytes of padding. S3 and S4 are new in version 2.0 — and S4 is the most significant addition because it touches every single data packet, making session-wide traffic analysis much harder.

There’s one critical constraint: S1+56 must not equal S2. Since the original size difference between initiation and response is 56 bytes (148−92), if the padding values happened to compensate for exactly that difference, the two padded packets would end up the same size — recreating the fingerprint AmneziaWG is trying to eliminate. The installer’s parameter generator enforces this constraint automatically.

Custom Protocol Signature (I1–I5)

Before the real WireGuard handshake begins, the AmneziaWG client sends up to five decoy packets that mimic other protocols — QUIC, DNS, SIP, or custom byte patterns. The server ignores these packets entirely. It just waits for the real handshake.

- A simple configuration: Sends 128 random bytes <r 128>.

- A sophisticated configuration: Sends bytes that look like a QUIC connection initiation (<b 0xc000000001><r 64><t>), complete with a Unix timestamp.

To a DPI system watching the session start, the first packets look like normal web traffic.

Junk Packets (Jc, Jmin, Jmax)

After the decoy packets, the client fires a configurable number of junk packets — pure noise with random sizes between Jmin and Jmax. These blur the timing and size profile of the session start, making it harder for DPI systems to identify where the real handshake begins.

The Speed Question

There’s a number that’s been circulating online: AmneziaWG has 65% overhead. That figure is real, but it refers to the userspace Go implementation — not the kernel module. The community installer used in this guide builds a DKMS kernel module, and the kernel module adds less than 12% overhead total — closer to 3% in real-world benchmarks. On an uncensored network, you’d see roughly 95 Mbps through WireGuard and 92 Mbps through AmneziaWG 2.0. In a censored network, the comparison is 92 Mbps versus zero.

The following table summarizes the parameters the installer generates automatically:

| Parameter | Generated Range | Example Value |

|---|---|---|

Jc (junk packet count) | 4–8 | 6 |

Jmin (min junk size) | 40–89 | 55 |

Jmax (max junk size) | Jmin+100 to Jmin+500 | 380 |

S1 (init padding) | 15–150 | 72 |

S2 (response padding) | 15–150, S1+56≠S2 | 56 |

S3 (cookie padding) | 8–55 | 32 |

S4 (data padding) | 4–27 | 16 |

H1 (init header range) | uint32 non-overlapping | 234567-345678 |

H2 (response header range) | uint32 non-overlapping | 3456789-4567890 |

H3 (cookie header range) | uint32 non-overlapping | 56789012-67890123 |

H4 (data header range) | uint32 non-overlapping | 456789012-567890123 |

I1 (CPS packet) | <r N> format | <r 128> |

You don’t need to set any of these manually. The installer generates cryptographically random, constraint-valid values every time.

Now that you know how the obfuscation works, let’s see how AmneziaWG stacks up against the alternatives you might be considering.

AmneziaWG vs Alternatives — Quick Decision Guide

| WireGuard | AmneziaWG 2.0 | OpenVPN+obfs4 | Shadowsocks | VLESS+Reality | |

|---|---|---|---|---|---|

| DPI resistance | Low | High | Medium | Medium | Very High |

| Speed overhead | ~4% | <12% (~3% real-world) | ~25% | ~8% | ~10% |

| Full VPN tunnel | Yes | Yes | Yes | No (proxy) | No (proxy) |

| Runs in kernel | Yes | Yes (DKMS) | No | No | No |

| Setup complexity | Low | Low (with installer) | High | Medium | High |

| Transport | UDP | UDP | TCP/UDP | TCP | TCP |

The decision rules are straightforward:

- No DPI in your country? Use plain WireGuard. It’s simpler and has a larger ecosystem.

- Need maximum DPI resistance and OK with a proxy? VLESS+Reality is the strongest option for obfuscation, but it’s not a full tunnel.

- Want both speed and a full tunnel with obfuscation? AmneziaWG 2.0 is the only option that delivers WireGuard-grade performance with real DPI resistance in a complete VPN tunnel.

- Already using OpenVPN+obfs4 and it still works? No urgent need to switch, but AmneziaWG will be noticeably faster.

This article focuses on AmneziaWG because it’s the only protocol that gives you a full tunnel, kernel-level performance, and built-in obfuscation — all configured by a single script.

If AmneziaWG is the right choice for your situation, here’s exactly what you need before we start deploying.

What You’ll Need Before Starting

Before running the installer, make sure your environment meets these requirements:

| Requirement | Detail | Why |

|---|---|---|

| OS | Ubuntu 24.04 LTS (clean install). Ubuntu 25.10 is experimental. Debian 12/13 work but may needcurl pre-installed. | The installer is tested and fully supported on Ubuntu 24.04. |

| VPS specs | 1 vCore, 1 GB RAM, 25 GB storage. Any $3–5/month plan works. | The installer needs ~2 GB disk and ~1 GB RAM during the DKMS build. The running VPN uses negligible resources. |

| Virtualization | KVM (not OpenVZ, not LXC). | AmneziaWG loads a kernel module via DKMS. LXC shares the host kernel and cannot load custom modules. |

| SSH access | Root or sudo user with password/key authentication. | The installer must run as root. |

| SSH port | Default 22, or pre-opened in UFW if using a non-standard port. | If SSH isn’t on port 22 and you don’t pre-open it, the installer’s firewall setup will lock you out. |

| Client app | Amnezia VPN >= 4.8.12.7 (all platforms). | AWG 2.0 parameters are not understood by older clients. The standard WireGuard client does not support AWG at all. |

⚠️ Warning: LXC containers are not supported. If your VPS uses LXC virtualization, the DKMS kernel module build will fail. You must use KVM or bare-metal. Check with your provider if you’re unsure.

⚠️ Warning: If your SSH runs on a non-standard port (anything other than 22), you must open it in UFW before running the installer:

sudo ufw allow YOUR_PORT/tcpReplace

YOUR_PORTwith your actual SSH port. The installer enables UFW with a default-deny policy — if your SSH port isn’t allowed, you’ll be locked out immediately.

💡 Tip: Wait 5–10 minutes after creating your VPS before running the installer. Cloud-init and background initialization processes can conflict with the

apt-getcalls the installer makes.

With your VPS ready and prerequisites confirmed, let’s deploy AmneziaWG 2.0 using the community installer script — the fastest and most transparent method.

Keywords

| Keyword | Definition |

|---|---|

| 🛡️ AmneziaWG | A fork of WireGuard that randomizes packet headers, sizes, and timing to resist Deep Packet Inspection while keeping the same audited cryptography. It is the protocol that runs on your server. |

| 🚀 AmneziaWG 2.0 | The current major version that uses dynamic header ranges (instead of fixed values), adds data-level padding (S4), and supports Custom Protocol Signature decoy packets for stronger DPI evasion. |

| 🔍 Deep Packet Inspection (DPI) | A network filtering technique used by ISPs and governments to identify and block VPN traffic by analyzing packet headers, sizes, and handshake patterns. AmneziaWG is specifically designed to defeat it. |

| ⚡ WireGuard | A fast, modern VPN protocol with a small codebase and kernel-level performance. It is easily fingerprinted by DPI systems due to its fixed packet structure, which is what AmneziaWG was built to fix. |

| 🏠 Self-hosted VPN | A VPN you deploy and manage on your own server (typically a VPS) rather than subscribing to a commercial provider. You control the keys, config, and infrastructure. |

| 🐧 DKMS (Dynamic Kernel Module Support) | A Linux framework that automatically recompiles kernel modules when the system kernel is updated. The AmneziaWG installer uses DKMS to build the high-performance kernel module. |

| 🎭 Obfuscation | The practice of disguising VPN traffic to look like ordinary internet traffic. AmneziaWG obfuscates at the transport layer by randomizing headers, adding padding, sending decoy packets, and firing junk packets. |

| 🔀 Split tunneling | A routing configuration where only specific traffic (e.g., blocked sites) goes through the VPN while the rest uses your direct connection. Useful in countries with partial censorship. |

| 🖥️ KVM vs LXC | KVM is full virtualization with a dedicated kernel, required for loading custom kernel modules like AmneziaWG. LXC is container-based virtualization that shares the host kernel and cannot load custom modules. |

| 🎪 CPS (Custom Protocol Signature) | An AmneziaWG 2.0 feature that sends decoy packets mimicking other protocols (QUIC, DNS, SIP) before the real handshake, fooling DPI systems into classifying the traffic as normal. |

Self-Host an AmneziaWG VPN Server — Complete Guide

AmneziaWG is a protocol designed to solve a specific problem: how do you get WireGuard’s speed when the networks you’re connecting through actively try to block it? It’s a fork of WireGuard built by the Amnezia VPN team, and it does one thing that the original doesn’t — it randomizes the transport layer so Deep Packet Inspection systems can’t fingerprint it. The encryption underneath stays exactly the same. What changes is how the packets look on the wire.

The broader landscape of VPN obfuscation has been an arms race for years. Tools like Shadowsocks, VLESS+Reality, and OpenVPN with obfs4 all attempt to disguise traffic in different ways — some as proxies, some as full tunnels, some with heavy performance costs. AmneziaWG sits in a specific niche: it’s a full VPN tunnel with WireGuard-level performance and built-in DPI resistance, all in one package. And since it’s open-source, you can self-host it on your own server.

But here’s the problem that makes this necessary. You set up WireGuard. It works perfectly — fast, clean, reliable. Then one day it stops. No error message, no timeout, no connection refused. The packets just vanish. That’s what DPI blocking looks like in practice: your tunnel is still running, your config is still correct, and nothing gets through. This is the reality in Russia (where WireGuard has roughly a 12% success rate), Iran (98% packet loss), and a growing list of countries including China, Egypt, UAE, Turkey, Belarus, Uzbekistan, Kazakhstan, Myanmar, and Pakistan.

Traditional alternatives don’t fully solve this. Shadowsocks is a proxy, not a full VPN tunnel — your DNS and non-TCP traffic still leak. OpenVPN with obfs4 works but carries roughly 25% performance overhead. VLESS+Reality offers strong obfuscation but is proxy-based and complex to configure. AmneziaWG fills the gap: a complete VPN tunnel with WireGuard’s speed and DPI resistance baked in.

This guide walks you through deploying a fully functional AmneziaWG 2.0 server on any KVM VPS in under 15 minutes using a single community installer script. By the end, you’ll have a working VPN tunnel you can connect to from any device. The steps are provider-agnostic — they work on any VPS with root SSH access, whether that’s from AlexHost, AvaHost, or elsewhere. This is written for intermediate tech users who are comfortable with SSH and basic Linux commands.

One clarification before we start: AmneziaWG is the protocol. AmneziaVPN is the client app that connects to it. They’re related but distinct — like TLS is to your browser. You’ll need the app to connect, but the protocol is what runs on your server.

But before we deploy anything, you need to understand what makes AmneziaWG different from WireGuard — and why that difference matters when DPI is watching.

What Is AmneziaWG? (The Mental Model)

WireGuard is elegant by design. It has a small codebase, uses modern cryptography, and runs in the Linux kernel for near-native performance. But that elegance comes with a visibility problem: every WireGuard packet carries the same fixed header structure, the same fixed packet sizes, and the same handshake pattern. To a Deep Packet Inspection system, a WireGuard tunnel has a signature as clear as a barcode. Once a DPI box learns that signature, it can drop every packet without blocking the port or closing the connection.

Think of it this way. WireGuard is like a courier who always wears the same uniform — fast, reliable, and efficient. But anyone watching the road learns to recognize that uniform and can stop the courier at any checkpoint. AmneziaWG is the same courier carrying the same packages, but they change uniforms at every checkpoint. Same person, same cargo, completely different appearance.

The version history matters here. AmneziaWG 1.x introduced custom headers that differed from WireGuard’s fixed values — it helped for a while, but DPI systems adapted. AmneziaWG 2.0, released in late 2025, randomizes everything: headers change per packet, padding varies per message, and decoy packets mimic other protocols before the real handshake begins. There is no universal signature to detect because every AmneziaWG 2.0 server generates its own unique parameter set. Each server speaks its own dialect.

When all obfuscation parameters are set to zero, AmneziaWG behaves identically to WireGuard — it’s fully backward compatible at the protocol level. But with parameters active (which is the default), it becomes something WireGuard cannot be: a fast VPN tunnel that DPI systems struggle to identify.

So how exactly does AmneziaWG scramble its traffic? Let’s look at the four obfuscation layers that make DPI blind — and why they add almost no speed cost.

How AmneziaWG Hides From DPI (Without Losing Speed)

AmneziaWG 2.0 uses four layered obfuscation techniques that work together. Each one targets a different way DPI systems identify VPN traffic. Together, they make every server’s traffic look unique.

Dynamic Headers (H1–H4)

WireGuard uses fixed 32-bit message type identifiers:

- 1 — for initiation

- 2 — for response

- 3 — for cookie reply

- 4 — for data

A DPI box scanning traffic just looks for these values. AmneziaWG 2.0 replaces each fixed value with a random number drawn from a configured range. The initiation header (H1) might be any value between 234567 and 345678. The response header (H2) might be between 3456789 and 4567890. These ranges never overlap — the protocol still needs to distinguish packet types internally — but to an outside observer, there’s no single header value to latch onto. Every packet looks different from the last.

Random Padding (S1–S4)

WireGuard’s initiation packet is always exactly 148 bytes. Its response is always exactly 92 bytes. These fixed sizes are another fingerprint. AmneziaWG adds random padding to each packet type: the initiation becomes 148+S1 bytes, the response becomes 92+S2 bytes, the cookie reply becomes 64+S3 bytes, and every data packet gets S4 bytes of padding. S3 and S4 are new in version 2.0 — and S4 is the most significant addition because it touches every single data packet, making session-wide traffic analysis much harder.

There’s one critical constraint: S1+56 must not equal S2. Since the original size difference between initiation and response is 56 bytes (148−92), if the padding values happened to compensate for exactly that difference, the two padded packets would end up the same size — recreating the fingerprint AmneziaWG is trying to eliminate. The installer’s parameter generator enforces this constraint automatically.

Custom Protocol Signature (I1–I5)

Before the real WireGuard handshake begins, the AmneziaWG client sends up to five decoy packets that mimic other protocols — QUIC, DNS, SIP, or custom byte patterns. The server ignores these packets entirely. It just waits for the real handshake.

- A simple configuration: Sends 128 random bytes <r 128>.

- A sophisticated configuration: Sends bytes that look like a QUIC connection initiation (<b 0xc000000001><r 64><t>), complete with a Unix timestamp.

To a DPI system watching the session start, the first packets look like normal web traffic.

Junk Packets (Jc, Jmin, Jmax)

After the decoy packets, the client fires a configurable number of junk packets — pure noise with random sizes between Jmin and Jmax. These blur the timing and size profile of the session start, making it harder for DPI systems to identify where the real handshake begins.

The Speed Question

There’s a number that’s been circulating online: AmneziaWG has 65% overhead. That figure is real, but it refers to the userspace Go implementation — not the kernel module. The community installer used in this guide builds a DKMS kernel module, and the kernel module adds less than 12% overhead total — closer to 3% in real-world benchmarks. On an uncensored network, you’d see roughly 95 Mbps through WireGuard and 92 Mbps through AmneziaWG 2.0. In a censored network, the comparison is 92 Mbps versus zero.

The following table summarizes the parameters the installer generates automatically:

| Parameter | Generated Range | Example Value |

|---|---|---|

Jc (junk packet count) | 4–8 | 6 |

Jmin (min junk size) | 40–89 | 55 |

Jmax (max junk size) | Jmin+100 to Jmin+500 | 380 |

S1 (init padding) | 15–150 | 72 |

S2 (response padding) | 15–150, S1+56≠S2 | 56 |

S3 (cookie padding) | 8–55 | 32 |

S4 (data padding) | 4–27 | 16 |

H1 (init header range) | uint32 non-overlapping | 234567-345678 |

H2 (response header range) | uint32 non-overlapping | 3456789-4567890 |

H3 (cookie header range) | uint32 non-overlapping | 56789012-67890123 |

H4 (data header range) | uint32 non-overlapping | 456789012-567890123 |

I1 (CPS packet) | <r N> format | <r 128> |

You don’t need to set any of these manually. The installer generates cryptographically random, constraint-valid values every time.

Now that you know how the obfuscation works, let’s see how AmneziaWG stacks up against the alternatives you might be considering.

AmneziaWG vs Alternatives — Quick Decision Guide

| WireGuard | AmneziaWG 2.0 | OpenVPN+obfs4 | Shadowsocks | VLESS+Reality | |

|---|---|---|---|---|---|

| DPI resistance | Low | High | Medium | Medium | Very High |

| Speed overhead | ~4% | <12% (~3% real-world) | ~25% | ~8% | ~10% |

| Full VPN tunnel | Yes | Yes | Yes | No (proxy) | No (proxy) |

| Runs in kernel | Yes | Yes (DKMS) | No | No | No |

| Setup complexity | Low | Low (with installer) | High | Medium | High |

| Transport | UDP | UDP | TCP/UDP | TCP | TCP |

The decision rules are straightforward:

- No DPI in your country? Use plain WireGuard. It’s simpler and has a larger ecosystem.

- Need maximum DPI resistance and OK with a proxy? VLESS+Reality is the strongest option for obfuscation, but it’s not a full tunnel.

- Want both speed and a full tunnel with obfuscation? AmneziaWG 2.0 is the only option that delivers WireGuard-grade performance with real DPI resistance in a complete VPN tunnel.

- Already using OpenVPN+obfs4 and it still works? No urgent need to switch, but AmneziaWG will be noticeably faster.

This article focuses on AmneziaWG because it’s the only protocol that gives you a full tunnel, kernel-level performance, and built-in obfuscation — all configured by a single script.

If AmneziaWG is the right choice for your situation, here’s exactly what you need before we start deploying.

What You’ll Need Before Starting

Before running the installer, make sure your environment meets these requirements:

| Requirement | Detail | Why |

|---|---|---|

| OS | Ubuntu 24.04 LTS (clean install). Ubuntu 25.10 is experimental. Debian 12/13 work but may needcurl pre-installed. | The installer is tested and fully supported on Ubuntu 24.04. |

| VPS specs | 1 vCore, 1 GB RAM, 25 GB storage. Any $3–5/month plan works. | The installer needs ~2 GB disk and ~1 GB RAM during the DKMS build. The running VPN uses negligible resources. |

| Virtualization | KVM (not OpenVZ, not LXC). | AmneziaWG loads a kernel module via DKMS. LXC shares the host kernel and cannot load custom modules. |

| SSH access | Root or sudo user with password/key authentication. | The installer must run as root. |

| SSH port | Default 22, or pre-opened in UFW if using a non-standard port. | If SSH isn’t on port 22 and you don’t pre-open it, the installer’s firewall setup will lock you out. |

| Client app | Amnezia VPN >= 4.8.12.7 (all platforms). | AWG 2.0 parameters are not understood by older clients. The standard WireGuard client does not support AWG at all. |

⚠️ Warning: LXC containers are not supported. If your VPS uses LXC virtualization, the DKMS kernel module build will fail. You must use KVM or bare-metal. Check with your provider if you’re unsure.

⚠️ Warning: If your SSH runs on a non-standard port (anything other than 22), you must open it in UFW before running the installer:

sudo ufw allow YOUR_PORT/tcpReplace

YOUR_PORTwith your actual SSH port. The installer enables UFW with a default-deny policy — if your SSH port isn’t allowed, you’ll be locked out immediately.

💡 Tip: Wait 5–10 minutes after creating your VPS before running the installer. Cloud-init and background initialization processes can conflict with the

apt-getcalls the installer makes.

With your VPS ready and prerequisites confirmed, let’s deploy AmneziaWG 2.0 using the community installer script — the fastest and most transparent method.

Mots-clés

| Mot-clé | Définition |

|---|---|

| 🛡️ AmneziaWG | Un fork de WireGuard qui randomise les en-têtes de paquets, les tailles et les temps de transmission pour contrer l’inspection approfondie des paquets tout en maintenant la même cryptographie éprouvée. C’est un protocole qui fonctionne sur votre serveur. |

| 🚀 AmneziaWG 2.0 | La version principale actuelle qui utilise des plages d’en-têtes dynamiques (au lieu de valeurs fixes), ajoute un remplissage au niveau des données (S4) et prend en charge des paquets de substitution avec une signature de protocole personnalisée pour une évasion DPI plus forte. |

| 🔍 Inspection Approfondie des Paquets (DPI) | Une technique de filtrage réseau utilisée par les FAI et les entités gouvernementales pour identifier et bloquer le trafic VPN en analysant les en-têtes de paquets, les tailles et les motifs de poignée de main. AmneziaWG est spécifiquement conçu pour contrer cela. |

| ⚡ WireGuard | Un protocole VPN rapide et moderne avec une petite base de code et des performances au niveau du noyau. Il est facilement identifiable par les systèmes DPI en raison de sa structure de paquet fixe, ce qui a été traité dans AmneziaWG. |

| 🏠 VPN Auto-hébergé | Un VPN que vous déployez et gérez sur votre propre serveur (typiquement un VPS) plutôt que de vous abonner à un fournisseur commercial. Vous contrôlez les clés, la configuration et l’infrastructure. |

| 🐧 DKMS (Support de Module Noyau Dynamique) | Un cadre Linux qui recompiles automatiquement les modules du noyau lorsque le noyau du système est mis à jour. L’installateur AmneziaWG utilise DKMS pour construire un module noyau haute performance. |

| 🎭 Obfuscation | La pratique de déguiser le trafic VPN pour le faire apparaître comme un trafic Internet normal. AmneziaWG obfusque au niveau de la couche de transport en randomisant les en-têtes, en ajoutant du remplissage, en envoyant des paquets de substitution et en générant des paquets inutiles. |

| 🔀 Tunneling Fractionné | Une configuration de routage où seul un trafic spécifique (par exemple, des sites bloqués) passe par le VPN tandis que l’autre trafic utilise votre connexion directe. Utile dans les pays avec une censure partielle. |

| 🖥️ KVM vs LXC | KVM est une virtualisation complète avec un noyau dédié requis pour charger des modules noyau personnalisés comme AmneziaWG. LXC est une virtualisation de conteneur qui utilise le noyau partagé de l’hôte et ne peut pas charger de modules personnalisés. |

| 🎪 CPS (Signature de Protocole Personnalisée) | Une fonctionnalité d’AmneziaWG 2.0 qui envoie des paquets de substitution imitant d’autres protocoles (QUIC, DNS, SIP) avant la véritable poignée de main, trompant les systèmes DPI en classifiant le trafic comme normal. |

Serveur VPN AmneziaWG Auto-déployant — Guide Complet

AmneziaWG est un protocole conçu pour résoudre un problème spécifique : comment atteindre des vitesses WireGuard lorsque les réseaux auxquels vous vous connectez essaient activement de le bloquer ? C’est un fork de WireGuard créé par l’équipe VPN Amnezia, et il fait ce que l’original ne fait pas — il randomise la couche de transport afin que les systèmes d’inspection approfondie des paquets ne puissent pas l’identifier. Le chiffrement reste exactement le même. Seule l’apparence des paquets dans le réseau change.

Le large paysage de l’obfuscation VPN a été une course aux armements au fil des ans. Des outils comme Shadowsocks, VLESS+Reality et OpenVPN avec obfs4 tentent de déguiser le trafic de diverses manières — certains comme des proxys, d’autres comme des tunnels complets, certains avec des coûts de performance élevés. AmneziaWG occupe une niche spécifique : c’est un tunnel VPN complet avec des performances de niveau WireGuard et une protection DPI intégrée, le tout dans un seul package. Et puisqu’il est open-source, vous pouvez le déployer sur votre propre serveur.

Mais voici le problème qui rend cela nécessaire. Vous configurez WireGuard. Il fonctionne parfaitement — rapide, propre, fiable. Puis un beau jour, il s’arrête. Pas de message d’erreur, pas de délai d’attente, pas de refus de connexion. Les paquets disparaissent simplement. C’est ce à quoi ressemble le blocage DPI en pratique : votre tunnel est toujours opérationnel, votre configuration est toujours correcte, et rien ne passe. C’est la réalité en Russie (où WireGuard a environ un taux de succès de 12 %), en Iran (98 % de perte de paquets), et une liste croissante de pays, y compris la Chine, l’Égypte, les Émirats, la Turquie, la Biélorussie, l’Ouzbékistan, le Kazakhstan, le Myanmar et le Pakistan.

Les alternatives traditionnelles ne résolvent pas complètement ce problème. Shadowsocks est un proxy, pas un tunnel VPN complet — votre DNS et le trafic non-TCP fuiront toujours. OpenVPN avec obfs4 fonctionne mais a environ 25 % de surcharge de performance. VLESS+Reality offre une forte obfuscation mais est basé sur un proxy et complexe à configurer. AmneziaWG comble le vide : c’est un tunnel VPN complet avec des performances de niveau WireGuard et une protection DPI intégrée.

Ce guide vous guidera à travers le déploiement d’un serveur AmneziaWG 2.0 entièrement fonctionnel sur n’importe quel VPS KVM en moins de 15 minutes en utilisant un seul script d’installation communautaire. À la fin, vous aurez un tunnel VPN fonctionnel auquel vous pourrez vous connecter depuis n’importe quel appareil. Les étapes sont indépendantes du fournisseur — elles fonctionnent sur n’importe quel VPS avec accès SSH et privilèges root, que ce soit chez AvaHost ou ailleurs. Ceci est écrit pour des utilisateurs ayant un niveau technique intermédiaire qui sont à l’aise avec SSH et les commandes Linux de base.

Une clarification avant de commencer : AmneziaWG est un protocole. AmneziaVPN est une application cliente qui s’y connecte. Ils sont liés mais distincts — comme TLS pour votre navigateur. Vous aurez besoin d’une application pour vous connecter, mais le protocole est ce qui fonctionne sur votre serveur.

Mais avant de déployer quoi que ce soit, vous devez comprendre ce qui rend AmneziaWG différent de WireGuard — et pourquoi cette différence est importante lorsque le DPI vous surveille.

Qu’est-ce qu’AmneziaWG ? (Modèle Mental)

WireGuard est élégant dans sa conception. Il a une petite base de code, utilise une cryptographie moderne et fonctionne dans le noyau Linux pour des performances presque natives. Mais cette élégance a un problème de visibilité : chaque paquet WireGuard porte la même structure d’en-tête fixe, les mêmes tailles de paquets fixes et le même motif de poignée de main. Pour un système d’inspection approfondie des paquets, le tunnel WireGuard a une signature aussi claire qu’un code-barres. Une fois qu’un appareil DPI apprend cette signature, il peut supprimer chaque paquet sans bloquer le port ou fermer la connexion.

Pensez-y de cette façon. WireGuard est comme un coursier qui porte toujours le même uniforme — rapide, fiable et efficace. Mais quiconque surveille la route apprend à reconnaître cet uniforme et peut arrêter le coursier à n’importe quel point de contrôle. AmneziaWG est le même coursier portant les mêmes colis, mais il change son uniforme à chaque point de contrôle. La même personne, la même cargaison, une apparence complètement différente.

L’historique des versions est important. AmneziaWG 1.x a introduit des en-têtes personnalisés qui différaient des valeurs fixes de WireGuard — cela a aidé pendant un certain temps, mais les systèmes DPI se sont adaptés. AmneziaWG 2.0, sorti fin 2025, randomise tout : les en-têtes changent d’un paquet à l’autre, le remplissage varie d’un message à l’autre, et les paquets de substitution imitent d’autres protocoles avant que la véritable poignée de main ne commence. Il n’y a pas de signature universelle pour la détection car chaque serveur AmneziaWG 2.0 génère son propre ensemble unique de paramètres. Chaque serveur parle son propre dialecte.

Lorsque tous les paramètres d’obfuscation sont réglés sur zéro, AmneziaWG se comporte de manière identique à WireGuard — il est entièrement rétrocompatible au niveau du protocole. Mais avec des paramètres actifs (ce qui est le paramètre par défaut), il devient ce que WireGuard ne peut pas être : un tunnel VPN rapide que les systèmes DPI ont du mal à identifier.

Alors, comment AmneziaWG chiffre-t-il son trafic ? Examinons les quatre niveaux d’obfuscation qui rendent le DPI aveugle — et pourquoi ils n’ajoutent presque aucun coût de vitesse.

Comment AmneziaWG se cache du DPI (Sans Perte de Vitesse)

AmneziaWG 2.0 utilise quatre niveaux d’obfuscation qui fonctionnent ensemble. Chacun cible une manière différente dont les systèmes DPI identifient le trafic VPN. Ensemble, ils rendent le trafic de chaque serveur unique.

En-têtes Dynamiques (H1–H4)

WireGuard utilise des identifiants de type message fixes de 32 bits :

- 1 — pour l’initiation

- 2 — pour la réponse

- 3 — pour la réponse avec cookie

- 4 — pour les données

Un appareil DPI scannant le trafic recherche simplement ces valeurs. AmneziaWG 2.0 remplace chaque valeur fixe par un nombre aléatoire choisi dans une plage spécifiée. L’en-tête d’initiation (H1) peut être n’importe quelle valeur de 234567 à 345678. L’en-tête de réponse (H2) peut être de 3456789 à 4567890. Ces plages ne se chevauchent jamais — le protocole doit toujours distinguer les types de paquets en interne — mais pour un observateur extérieur, il n’y a pas de valeur d’en-tête unique sur laquelle s’accrocher. Chaque paquet a l’air différent du précédent.

Remplissage Aléatoire (S1–S4)

Le paquet d’initiation de WireGuard fait toujours exactement 148 octets. Sa réponse fait toujours exactement 92 octets. Ces tailles fixes sont une autre empreinte. AmneziaWG ajoute un remplissage aléatoire à chaque type de paquet : l’initiation devient 148+S1 octets, la réponse devient 92+S2 octets, la réponse avec cookie devient 64+S3 octets, et chaque paquet de données reçoit S4 octets de remplissage. S3 et S4 sont nouveaux dans la version 2.0 — et S4 est l’ajout le plus significatif, car il affecte chaque paquet de données, rendant l’analyse du trafic au niveau de la session beaucoup plus difficile.

Il y a une contrainte critique : S1+56 ne doit pas être égal à S2. Étant donné que la différence de taille originale entre l’initiation et la réponse est de 56 octets (148−92), si les valeurs de remplissage compensent aléatoirement exactement cette différence, deux paquets remplis se retrouveront de la même taille — recréant l’empreinte que AmneziaWG essaie d’éliminer. Le générateur de paramètres de l’installateur garantit automatiquement cette contrainte.

Signature de Protocole Personnalisée (I1–I5)

Avant que la véritable poignée de main ne commence, le client AmneziaWG envoie jusqu’à cinq paquets de substitution qui imitent d’autres protocoles — QUIC, DNS, SIP ou des motifs d’octets personnalisés. Le serveur ignore complètement ces paquets. Il attend simplement la véritable poignée de main.

- Configuration simple : Envoie 128 octets aléatoires <r 128>.

- Configuration complexe : Envoie des octets qui ressemblent à l’initiation d’une connexion QUIC (<b 0xc000000001><r 64><t>), avec un horodatage Unix.

Pour un système DPI observant le début de session, les premiers paquets ressemblent à un trafic web normal.

Paquets Inutiles (Jc, Jmin, Jmax)

Après les paquets de substitution, le client envoie un nombre personnalisable de paquets inutiles — du bruit pur avec des tailles aléatoires de Jmin à Jmax. Ces paquets brouillent le profil de timing et de taille du début de session, rendant plus difficile pour les systèmes DPI d’identifier où commence la véritable poignée de main.

Question de Vitesse

Il y a un chiffre qui circule sur Internet : AmneziaWG a 65 % de surcharge. Ce chiffre est réel, mais il fait référence à l’implémentation Go en espace utilisateur — pas au module noyau. L’installateur communautaire utilisé dans ce guide construit un module noyau DKMS, et le module noyau ajoute moins de 12 % de surcharge au total — plus proche de 3 % dans des tests réels. Sur un réseau non censuré, vous verriez environ 95 Mbps via WireGuard et 92 Mbps via AmneziaWG 2.0. Sur un réseau censuré, la comparaison est de 92 Mbps contre zéro.

Le tableau suivant résume les paramètres que l’installateur génère automatiquement :

| Paramètre | Plage Générée | Valeur Exemple |

|---|---|---|

| Jc (nombre de paquets inutiles) | 4–8 | 6 |

| Jmin (taille min. des paquets inutiles) | 40–89 | 55 |

| Jmax (taille max. des paquets inutiles) | Jmin+100 à Jmin+500 | 380 |

| S1 (remplissage d’initiation) | 15–150 | 72 |

| S2 (remplissage de réponse) | 15–150, S1+56≠S2 | 56 |

| S3 (remplissage de cookie) | 8–55 | 32 |

| S4 (remplissage de données) | 4–27 | 16 |

| H1 (plage d’en-tête d’initiation) | uint32 sans chevauchement | 234567-345678 |

| H2 (plage d’en-tête de réponse) | uint32 sans chevauchement | 3456789-4567890 |

| H3 (plage d’en-tête de cookie) | uint32 sans chevauchement | 56789012-67890123 |

| H4 (plage d’en-tête de données) | uint32 sans chevauchement | 456789012-567890123 |

| I1 (paquet CPS) | <r N> format | <r 128> |

Vous n’avez pas besoin de définir manuellement aucun de ces paramètres. L’installateur génère des valeurs aléatoires cryptographiquement qui respectent les contraintes à chaque fois.

Maintenant que vous savez comment fonctionne l’obfuscation, voyons comment AmneziaWG se compare aux alternatives que vous pourriez envisager.

AmneziaWG vs Alternatives — Guide de Prise de Décision Rapide

| WireGuard | AmneziaWG 2.0 | OpenVPN+obfs4 | Shadowsocks | VLESS+Reality | |

|---|---|---|---|---|---|

| Résistance au DPI | Faible | Élevée | Moyenne | Moyenne | Très Élevée |

| Surcharge de Vitesse | ~4% | <12% (~3% dans des conditions réelles) | ~25% | ~8% | ~10% |

| Tunnel VPN Complet | Oui | Oui | Oui | Non (proxy) | Non (proxy) |

| Fonctionne dans le Noyau | Oui | Oui (DKMS) | Non | Non | Non |

| Complexité de Configuration | Faible | Faible (avec installateur) | Élevée | Moyenne | Élevée |

| Transport | UDP | UDP | TCP/UDP | TCP | TCP |

Les règles de prise de décision sont simples :

- Pas de DPI dans votre pays ? Utilisez WireGuard régulier. C’est plus facile et a un écosystème plus large.

- Besoin d’une protection maximale contre le DPI et ne vous dérange pas par les proxys ? VLESS+Reality est l’option la plus forte pour l’obfuscation, mais ce n’est pas un tunnel complet.

- Vous voulez à la fois de la vitesse et un tunnel complet avec obfuscation ? AmneziaWG 2.0 est la seule option qui offre des performances de niveau WireGuard avec une véritable protection DPI dans un tunnel VPN complet.

- Vous utilisez déjà OpenVPN+obfs4 et cela fonctionne toujours ? Pas d’urgence à changer, mais AmneziaWG sera nettement plus rapide.

Cet article se concentre sur AmneziaWG car c’est le seul protocole qui vous fournit un tunnel complet, des performances au niveau du noyau et une obfuscation intégrée — le tout configuré avec un seul script.

Si AmneziaWG est le bon choix pour votre situation, voici ce dont vous avez besoin avant de commencer le déploiement.

Ce Dont Vous Avez Besoin Avant de Commencer

Avant d’exécuter l’installateur, assurez-vous que votre environnement répond à ces exigences :

| Exigence | Détails | Pourquoi |

|---|---|---|

| OS | Ubuntu 24.04 LTS (installation propre). Ubuntu 25.10 est expérimental. Debian 12/13 fonctionne mais peut nécessiter curl préinstallé. | L’installateur est testé et entièrement supporté sur Ubuntu 24.04. |

| Spécifications VPS | 1 vCore, 1 Go de RAM, 25 Go de stockage. Tout plan pour 3–5 $/mois est adapté. | L’installateur nécessite ~2 Go d’espace disque et ~1 Go de RAM pendant la construction DKMS. Le VPN fonctionnel utilise des ressources minimales. |

| Virtualisation | KVM (pas OpenVZ, pas LXC). | AmneziaWG charge le module noyau via DKMS. LXC utilise un noyau partagé de l’hôte et ne peut pas charger de modules personnalisés. |

| Accès SSH | Utilisateur root ou sudo avec authentification par mot de passe/clé. | L’installateur doit s’exécuter en tant que root. |

| Port SSH | Par défaut 22 ou pré-ouvert dans UFW si vous utilisez un port non standard. | Si SSH ne fonctionne pas sur le port 22 et que vous ne l’avez pas ouvert à l’avance, la configuration du pare-feu de l’installateur vous bloquera. |

| Application Cliente | Amnezia VPN >= 4.8.12.7 (toutes plateformes). | Les options AWG 2.0 ne sont pas comprises par les anciens clients. Le client WireGuard standard ne prend pas en charge AWG du tout. |

⚠️ Avertissement : Les conteneurs LXC ne sont pas supportés. Si votre VPS utilise la virtualisation LXC, la construction du module noyau DKMS échouera. Vous devez utiliser KVM ou bare-metal. Vérifiez auprès de votre fournisseur si vous n’êtes pas sûr.

⚠️ Avertissement : Si votre SSH fonctionne sur un port non standard (autre que 22), vous devez l’ouvrir dans UFW avant d’exécuter l’installateur :

sudo ufw allow YOUR_PORT/tcp

Remplacez YOUR_PORT par votre port SSH réel. L’installateur inclut UFW avec une politique par défaut — si votre port SSH n’est pas autorisé, vous serez immédiatement bloqué.

💡 Conseil : Attendez 5–10 minutes après avoir créé votre VPS avant d’exécuter l’installateur. Cloud-init et les processus d’initialisation en arrière-plan peuvent entrer en conflit avec les appels apt-get que l’installateur effectue.

Avec votre VPS prêt et les prérequis confirmés, déployons AmneziaWG 2.0 en utilisant le script d’installation communautaire — la méthode la plus rapide et la plus transparente.

Méthode 1 — Déployer avec l’Installateur CLI (Recommandé)

C’est la méthode d’installation principale. Vous téléchargerez un script d’installation épinglé à la version, l’exécuterez en tant que root, parcourrez huit étapes automatisées (avec deux redémarrages attendus), et vous vous retrouverez avec un serveur AmneziaWG 2.0 entièrement configuré. L’installateur gère tout : installation des paquets, compilation du module noyau, configuration du pare-feu, génération de paramètres et démarrage du service.

6.1 — Connectez-vous à Votre VPS via SSH

Ouvrez votre terminal et connectez-vous à votre serveur :

ssh root@<SERVER_IP>

Remplacez <SERVER_IP> par l’adresse IP publique réelle de votre VPS. Si votre fournisseur vous a donné un utilisateur non-root, connectez-vous avec cet utilisateur puis escaladez :

ssh <username>@<SERVER_IP>

sudo -i

Vous devriez voir la bannière de bienvenue d’Ubuntu 24.04 suivie d’un prompt root :

Welcome to Ubuntu 24.04 LTS (GNU/Linux 6.8.0-xx-generic x86_64)

...

root@vps:~#

6.2 — Téléchargez et Exécutez l’Installateur

Téléchargez le script d’installation, rendez-le exécutable et exécutez-le :

wget https://raw.githubusercontent.com/bivlked/amneziawg-installer/v5.8.1/install_amneziawg_en.sh

chmod +x install_amneziawg_en.sh

sudo bash ./install_amneziawg_en.sh

L’URL est épinglée à la version v5.8.1 — la dernière version en date d’avril 2026. C’est une sécurité de chaîne d’approvisionnement : cela garantit que le script téléchargé correspond à la version testée, même si le dépôt a été mis à jour depuis.

L’installateur commence par vérifier votre système :

============================================

AmneziaWG 2.0 Installer v5.8.1

============================================

Checking system requirements...

OS: Ubuntu 24.04 LTS — OK

Virtualization: KVM — OK

RAM: 1024 MB — OK

Disk: 25 GB free — OK

Si un contrôle échoue, l’installateur s’arrête et vous indique pourquoi. Corrigez le problème et réexécutez la commande.

6.3 — Parcourez les Invites de l’Installateur

L’installateur est une machine d’état à huit étapes avec support de reprise après redémarrage. Il enregistre ses progrès dans /root/awg/awgsetup_cfg.init, donc si le serveur redémarre, vous n’avez qu’à exécuter la même commande à nouveau et il reprend là où il s’est arrêté.

Étape 0 : Initialisation — L’installateur vérifie votre OS, le type de virtualisation, la RAM et l’espace disque. Il crée le répertoire de travail /root/awg/ et met en place un fichier de verrouillage pour empêcher les exécutions parallèles.

Étape 1 : Mise à jour du Système & Installation des Paquets — L’installateur exécute apt-get update && apt-get upgrade -y Puis installe AmneziaWG, DKMS, les en-têtes Linux, UFW, Fail2Ban, les outils de génération de QR code et d’autres dépendances.

📝 Note : L’installateur supprime également plusieurs services en arrière-plan qui consomment des ressources sur des instances VPS minimales : snapd, modemmanager, networkd-dispatcher, unattended-upgrades, packagekit, lxd-agent-loader et udisks2. C’est intentionnel et sûr pour les nœuds VPN minimaux, mais cela peut casser des environnements à usage général.

Lorsque l’étape 1 est terminée, l’installateur demande un redémarrage :

Reboot required. Reboot now? [y/n]:

Tapez y et appuyez sur Entrée. Après le redémarrage du serveur, reconnectez-vous via SSH et réexécutez la même commande :

sudo bash ./install_amneziawg_en.sh

Le script lit son état enregistré et continue à l’étape 2 sans redemander aucune invite.

Étape 2 : Construction du Module Noyau DKMS — L’installateur compile le module noyau AmneziaWG contre votre noyau actuel et l’enregistre auprès de DKMS pour une reconstruction automatique lors des futures mises à jour du noyau :

Step 2: Building AmneziaWG kernel module via DKMS...

Creating symlink /var/lib/dkms/amneziawg/2.0/source -> /usr/src/amneziawg-2.0

DKMS: add completed.

Kernel preparation completed.

Building module:

make -C /lib/modules/6.8.0-xx-generic/build M=/var/lib/dkms/amneziawg/2.0/build modules

DKMS: build completed.

DKMS: install completed.

Un deuxième redémarrage est demandé. Tapez y et appuyez sur Entrée.

📝 Note : Deux redémarrages pendant l’installation sont normaux et attendus. Le premier charge les nouveaux en-têtes de noyau, le second active le module noyau nouvellement construit. Le script enregistre l’état entre les redémarrages — rien n’est perdu.

Après le deuxième redémarrage, reconnectez-vous et exécutez l’installateur une fois de plus :

sudo bash ./install_amneziawg_en.sh

Étape 3 : Vérification du Module Après Redémarrage — Le script vérifie que le module noyau est chargé (lsmod | grep amneziawg). Si la construction DKMS a échoué pour une raison quelconque, il revient à l’implémentation Go en espace utilisateur avec un avertissement concernant la surcharge plus élevée.

Étape 4 : Configuration du Pare-feu — UFW est activé avec une politique par défaut de refus des entrées. L’installateur ajoute une règle de limitation de taux SSH sur le port 22, ouvre votre port VPN pour le trafic UDP et configure des règles de routage pour l’interface awg0.

Étape 5 : Téléchargement des Scripts de Gestion — Les scripts de gestion client (manage_amneziawg.sh et awg_common.sh) sont téléchargés dans /root/awg/ avec des permissions réservées au propriétaire (700). Ceux-ci sont également épinglés à la version v5.8.1.

Étape 6 : Configuration Interactive — L’installateur pose maintenant quatre questions :

- Port UDP (par défaut : 39743, plage 1024–65535). Le défaut est un port élevé aléatoire — gardez-le à moins que votre FAI ne soit connu pour bloquer les ports UDP élevés.

- Sous-réseau de tunnel (par défaut : 10.9.9.1/24). C’est votre réseau VPN interne. Le serveur obtient .1, les clients obtiennent .2 à .254, supportant jusqu’à 253 clients.

- Désactiver IPv6 (par défaut : Y). Recommandé — désactiver IPv6 empêche le trafic de fuir en dehors du tunnel sur les routes IPv6.

- Mode de routage : Choisissez 1 pour tout le trafic, 2 pour Amnezia List + DNS (recommandé), ou 3 pour des réseaux personnalisés. Le mode 2 route uniquement les plages IP publiques bloquées et DNS via le VPN, gardant votre accès au réseau local rapide et direct.

💡 Conseil : Le MTU est réglé à 1280 par défaut. C’est le MTU IPv6 minimum et est critique pour les réseaux mobiles et cellulaires. iOS est strict sur la découverte de MTU de chemin, et les réseaux cellulaires ont souvent un MTU effectif inférieur à celui de WireGuard par défaut de 1420. Laissez cela à 1280.

Étape 7 : Démarrage du Service — L’installateur génère la configuration du serveur à /etc/amnezia/amneziawg/awg0.conf, crée deux configurations client par défaut (my_phone et my_laptop) à /root/awg/, génère des QR codes et démarre le service systemd awg-quick@awg0.

Étape 8 : Achèvement — Vous verrez le message de succès :

L’installateur génère tous les paramètres d’obfuscation AmneziaWG 2.0 automatiquement. Vous n’avez pas besoin de les toucher. Chaque serveur obtient un ensemble unique de valeurs — il n’y a pas d’empreinte universelle pour les systèmes DPI à détecter.

6.4 — Gestion des Clients Après Installation

Le script de gestion à /root/awg/manage_amneziawg.sh gère toutes les opérations du cycle de vie des clients. Voici les commandes essentielles :

Ajouter un nouveau client :

sudo bash /root/awg/manage_amneziawg.sh add my_desktop

Cela génère un fichier .conf, un QR code et un fichier .vpnuri pour le nouveau client. La configuration du serveur est rechargée à chaud — aucun redémarrage de service n’est nécessaire.

Ajouter un client temporaire à expiration automatique :

sudo bash /root/awg/manage_amneziawg.sh add guest --expires=7d

Un job cron vérifie toutes les cinq minutes et supprime automatiquement le client lorsqu’il expire. La configuration, les clés et l’entrée du serveur sont toutes nettoyées.

Lister tous les clients :

sudo bash /root/awg/manage_amneziawg.sh list

Clients: my_phone (10.9.9.2/32) my_laptop (10.9.9.3/32) my_desktop (10.9.9.4/32) guest (10.9.9.5/32) [expires in 6d 23h]

Ajoutez le -v pour des détails supplémentaires incluant les clés publiques et les dates de création.

Supprimer un client :

sudo bash /root/awg/manage_amneziawg.sh remove guest

Vérifier l’état complet du serveur :

sudo bash /root/awg/manage_amneziawg.sh check

Cela montre l’état du service, le port ouvert, tous les paramètres AWG 2.0, l’état du module noyau, l’état de UFW et l’état de Fail2Ban en une seule vue.

Voir les statistiques de trafic par client :

sudo bash /root/awg/manage_amneziawg.sh stats

Client Received Sent Latest handshake ─────────────────────────────────────────────────────────────────── my_phone 1.24 GiB 356.7 MiB 2 minutes ago my_laptop 892.3 MiB 128.4 MiB 15 seconds ago my_desktop 0 B 0 B (none)

Créer une sauvegarde :

sudo bash /root/awg/manage_amneziawg.sh backup

Cela crée une archive compressée à /root/awg/backups/ contenant votre configuration serveur, les configurations client, les clés et les données d’expiration.

📝 Note : Les commandes add et remove utilisent awg syncconf pour le rechargement à chaud. La configuration du serveur se met à jour instantanément sans redémarrer le service. N’utilisez restart que lorsque vous changez des paramètres côté serveur comme le port ou le MTU.

6.5 — Vérifiez que le Serveur Fonctionne

Exécutez ces vérifications pour confirmer que tout fonctionne :

Vérifiez le service systemd :

sudo systemctl status awg-quick@awg0

● awg-quick@awg0.service - AmneziaWG Quick via awg-quick(8) for awg0

Loaded: loaded (/lib/systemd/system/awg-quick@.service; enabled)

Active: active (exited) since Thu 2026-04-09 14:32:01 UTCVérifiez l’état et les paramètres d’AmneziaWG :

sudo awg show awg0

Vérifiez le pare-feu :

sudo ufw status verbose

Status: active Default: deny (incoming), allow (outgoing) 22/tcp LIMIT IN Anywhere 39743/udp ALLOW IN Anywhere

Vérifiez Fail2Ban :

sudo fail2ban-client status sshd

Status for the jail: sshd |- Filter | |- Currently failed: 0 | `- Total failed: 0 `- Actions |- Currently banned: 0 `- Banned IP list:

Vérifiez le module noyau DKMS :

dkms status

amneziawg/1.0.0, 6.8.0-110-generic, x86_64: installed

Si les cinq vérifications passent, votre serveur AmneziaWG 2.0 fonctionne et est prêt à accepter des connexions.

Votre serveur fonctionne et est vérifié. Si vous préférez une approche basée sur une interface graphique plutôt que sur le terminal, voici la méthode alternative utilisant l’application AmneziaVPN.

Méthode 2 — Déployer avec l’Application AmneziaVPN (Alternative)

L’application de bureau AmneziaVPN peut auto-installer AmneziaWG sur votre serveur via SSH. Elle utilise le même script d’installation sous-jacent que la méthode CLI, mais enveloppe tout dans une interface guidée. C’est idéal si vous souhaitez une expérience d’installation sans intervention.

- Téléchargez AmneziaVPN depuis amnezia.org/en/downloads. Il est disponible pour Windows, macOS, Linux, Android et iOS.

- Ouvrez l’application et cliquez sur le ➕ (icône plus) ou Commencer.

- Sélectionnez “VPN auto-hébergé” parmi les options présentées.

- Entrez vos identifiants de serveur :

- Adresse IP du serveur (et port si SSH n’est pas sur 22, par exemple, 203.0.113.10:2221)

- Nom d’utilisateur SSH (par exemple, root)

- Mot de passe ou clé privée SSH

- Choisissez le type d’installation :

- Automatique — installe uniquement AmneziaWG (recommandé)

- Manuelle — choisissez un protocole spécifique dans la liste

- Cliquez sur “Installer” — l’application se connecte à votre serveur via SSH et exécute l’installation automatiquement. Vous verrez un indicateur de progression.

- Après l’installation, l’application crée un profil de connexion VPN prêt à l’emploi.

Notes après installation :

- L’application installe AmneziaWG avec un port aléatoire par défaut. Certains FAI bloquent UDP sur des ports élevés. L’application recommande de changer pour un port inférieur à 9999 (comme 585 ou 1234). Pour le changer : cliquez sur l’icône d’engrenage à côté de la connexion → onglet Gestion → changez le numéro de port.

- Si votre serveur a déjà Amnezia installé, cliquez sur “Ignorer la configuration” lors de la création de la connexion, puis utilisez “Vérifier le serveur pour les services Amnezia déjà installés” dans l’onglet Gestion.

Voici comment les deux méthodes se comparent :

| Aspect | Installateur CLI | Application AmneziaVPN |

|---|---|---|

| Contrôle | Complet — vous voyez chaque étape, pouvez personnaliser | Limité — l’application gère tout |

| Visibilité | Transparent — toutes les commandes visibles | Opaque — fonctionne en arrière-plan |

| Flexibilité | Routage personnalisé, points de terminaison, drapeaux | Utilise uniquement les valeurs par défaut |

| Facilité d’utilisation | Exige une familiarité avec SSH | Aucun travail terminal |

| Gestion | Suite complète manage_amneziawg.sh | Gestion uniquement via l’application |

| Meilleur pour | VPS non géré, dépannage | Configuration rapide, expérience guidée |

Que vous ayez utilisé la CLI ou l’application, votre serveur est prêt. Connectons maintenant votre premier appareil.

Connexion de Votre Premier Client

Après l’installation, vous avez trois façons d’importer la configuration client dans l’application Amnezia VPN. Choisissez celle qui correspond à votre appareil.

Méthode A : QR Code (Mobile)

L’installateur a généré un QR code à /root/awg/my_phone.png. Téléchargez-le sur votre ordinateur :

scp root@<SERVER_IP>:/root/awg/my_phone.png .

Ouvrez le fichier PNG sur votre écran. Sur votre téléphone, ouvrez l’application Amnezia VPN, appuyez sur “Ajouter VPN” → “Scanner le QR code”, et pointez votre caméra vers le QR code sur votre écran. La connexion s’importe automatiquement.

Méthode B : vpn:// URI (Client Amnezia)

Affichez l’URI compressé sur votre serveur :

cat /root/awg/my_phone.vpnuri

Copiez l’intégralité de la chaîne vpn://… et envoyez-la-vous — via Telegram, email ou une application de notes. Sur votre téléphone, ouvrez l’application Amnezia VPN, appuyez sur “Ajouter VPN” → “Coller depuis le presse-papiers”. La configuration s’importe en une étape.

L’URI est une version compressée en zlib, encodée en Base64 du fichier de configuration complet. C’est compact et conçu pour un partage rapide.

Méthode C : Fichier .conf (Bureau/Windows)

Téléchargez le fichier de configuration :

scp root@<SERVER_IP>:/root/awg/my_phone.conf .

Ouvrez le client AmneziaWG pour Windows ou l’application de bureau AmneziaVPN, cliquez sur “Importer le(s) tunnel(s) depuis le fichier”, et sélectionnez le fichier .conf.

Vérifiez la Connexion

Une fois connecté, vérifiez que le tunnel achemine votre trafic via le serveur :

curl ifconfig.me

La sortie doit montrer l’adresse IP publique de votre serveur, pas la vôtre : 203.0.113.1

Pour plus de détails, y compris la localisation géographique du serveur :

curl -s https://ipinfo.io/json

{

"ip": "203.0.113.1",

"city": "Amsterdam",

"region": "North Holland",

"country": "NL",

...

}⚠️ Avertissement : Le client WireGuard standard ne fonctionne pas avec les configurations AmneziaWG 2.0. Vous devez utiliser l’application Amnezia VPN (version 4.8.12.7 ou ultérieure) ou un client AmneziaWG natif (version 2.0.0 ou ultérieure sur Windows/Android/iOS).

⚠️ Avertissement : Si vous voyez “Clé invalide : s3” sur Windows, votre client AmneziaWG Windows est obsolète (version inférieure à 2.0.0). Mettez à jour vers la version 2.0.0+ ou passez à l’application Amnezia VPN.

💡 Conseil : Si vous êtes connecté mais n’avez pas Internet, vérifiez que votre configuration client a MTU = 1280 dans la section [Interface]. C’est la cause la plus courante de “la poignée de main réussit mais pas de trafic” sur les réseaux mobiles.

Félicitations ! Votre tunnel VPN fonctionne.

Et Maintenant — Étendre Votre Configuration

Vous avez maintenant un tunnel VPN résistant au DPI fonctionnant sur votre propre serveur, sous votre contrôle, avec une vitesse de niveau WireGuard. La mort silencieuse des paquets qui a tué votre connexion WireGuard n’est plus un problème — votre trafic ressemble à rien que les systèmes DPI puissent identifier de manière fiable.

Voici les choses les plus utiles que vous pouvez faire ensuite :

- Ajouter des clients pour votre famille ou votre équipe — utilisez le script de gestion pour générer des configurations pour chaque appareil ayant besoin d’accès.

- Configurer le tunneling fractionné si vous n’avez pas besoin d’un routage de tunnel complet — cela garde le trafic local rapide et réduit la bande passante sur votre VPS.

- Sauvegarder vos configurations — exécutez la commande de sauvegarde et stockez l’archive quelque part en sécurité. Si votre serveur doit un jour être reconstruit, c’est ce qui vous sauvera de devoir tout recommencer.

Configurer le tunneling fractionné si vous n’avez pas besoin que tout le trafic soit acheminé via le VPN. Cela est particulièrement utile dans les pays avec une censure partielle — routez uniquement les sites bloqués via le tunnel et gardez le trafic local direct :

sudo bash /root/awg/manage_amneziawg.sh modify my_phone AllowedIPs "192.168.1.0/24,10.0.0.0/8"

Changer votre DNS client si vous préférez d’autres résolveurs :

sudo bash /root/awg/manage_amneziawg.sh modify my_phone DNS "8.8.8.8,1.0.0.1"

Ajuster PersistentKeepalive si vous êtes sur une configuration NAT agressive. La valeur par défaut de 33 secondes maintient la session UDP à travers NAT — la réduire à 25 peut aider sur les réseaux qui abandonnent rapidement les sessions UDP inactives :

sudo bash /root/awg/manage_amneziawg.sh modify my_phone PersistentKeepalive 25

Installer sur votre routeur pour une couverture réseau complète. AmneziaWG est supporté sur les routeurs Keenetic via AWG Manager et sur les routeurs ASUS fonctionnant sous Asuswrt-Merlin via AmneziaWG pour Merlin.

Sauvegardez votre configuration maintenant, avant que quoi que ce soit ne change :

sudo bash /root/awg/manage_amneziawg.sh backup

Si vous devez un jour migrer vers un nouveau serveur, exécutez une nouvelle installation puis :

sudo bash /root/awg/manage_amneziawg.sh restore

sudo bash /root/awg/manage_amneziawg.sh regen

La commande restore ramène vos configurations et clés, et regen met à jour les configurations client avec la nouvelle IP du serveur.

Pour une documentation plus approfondie, les docs officielles d’Amnezia sont disponibles sur docs.amnezia.org et la communauté est active sur Telegram.

Conclusion

Après avoir traversé la configuration complète, ce qui ressort d’AmneziaWG 2.0 n’est pas seulement qu’il fonctionne — mais pourquoi il fonctionne de manière fiable là où d’autres échouent. En préservant le noyau cryptographique éprouvé de WireGuard tout en changeant fondamentalement l’apparence du trafic sur le réseau, il contourne les faiblesses exactes que l’inspection approfondie des paquets exploite. Le résultat est une configuration qui semble tout aussi rapide et simple que WireGuard en pratique, mais beaucoup plus résiliente dans des environnements hostiles. Une fois déployé, la valeur devient évidente : vous ne faites pas que faire fonctionner un VPN — vous en faites fonctionner un qui est construit pour survivre à un blocage réel.

Si vous recherchez un VPS fiable pour héberger votre serveur AmneziaWG — ou si vous devez évoluer avec des points de terminaison supplémentaires pour les membres de l’équipe — AvaHost fournit une virtualisation KVM avec un accès root complet, un stockage NVMe et un support Ubuntu 24.04 que cette configuration nécessite. Leur infrastructure est spécialement conçue pour le type de déploiements auto-hébergés que ce guide couvre.