AmneziaWG

Keywords

| Keyword | Definition |

|---|---|

| 🛡️ AmneziaWG | A fork of WireGuard that randomizes packet headers, sizes, and timing to resist Deep Packet Inspection while keeping the same audited cryptography. It is the protocol that runs on your server. |

| 🚀 AmneziaWG 2.0 | The current major version that uses dynamic header ranges (instead of fixed values), adds data-level padding (S4), and supports Custom Protocol Signature decoy packets for stronger DPI evasion. |

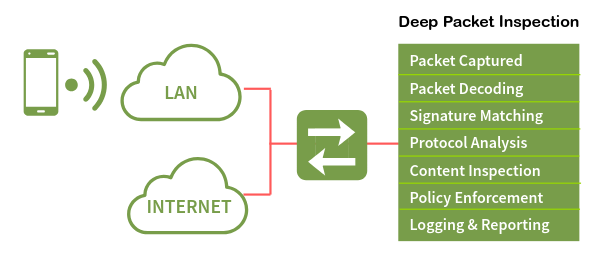

| 🔍 Deep Packet Inspection (DPI) | A network filtering technique used by ISPs and governments to identify and block VPN traffic by analyzing packet headers, sizes, and handshake patterns. AmneziaWG is specifically designed to defeat it. |

| ⚡ WireGuard | A fast, modern VPN protocol with a small codebase and kernel-level performance. It is easily fingerprinted by DPI systems due to its fixed packet structure, which is what AmneziaWG was built to fix. |

| 🏠 Self-hosted VPN | A VPN you deploy and manage on your own server (typically a VPS) rather than subscribing to a commercial provider. You control the keys, config, and infrastructure. |

| 🐧 DKMS (Dynamic Kernel Module Support) | A Linux framework that automatically recompiles kernel modules when the system kernel is updated. The AmneziaWG installer uses DKMS to build the high-performance kernel module. |

| 🎭 Obfuscation | The practice of disguising VPN traffic to look like ordinary internet traffic. AmneziaWG obfuscates at the transport layer by randomizing headers, adding padding, sending decoy packets, and firing junk packets. |

| 🔀 Split tunneling | A routing configuration where only specific traffic (e.g., blocked sites) goes through the VPN while the rest uses your direct connection. Useful in countries with partial censorship. |

| 🖥️ KVM vs LXC | KVM is full virtualization with a dedicated kernel, required for loading custom kernel modules like AmneziaWG. LXC is container-based virtualization that shares the host kernel and cannot load custom modules. |

| 🎪 CPS (Custom Protocol Signature) | An AmneziaWG 2.0 feature that sends decoy packets mimicking other protocols (QUIC, DNS, SIP) before the real handshake, fooling DPI systems into classifying the traffic as normal. |

Self-Host an AmneziaWG VPN Server — Complete Guide

AmneziaWG is a protocol designed to solve a specific problem: how do you get WireGuard’s speed when the networks you’re connecting through actively try to block it? It’s a fork of WireGuard built by the Amnezia VPN team, and it does one thing that the original doesn’t — it randomizes the transport layer so Deep Packet Inspection systems can’t fingerprint it. The encryption underneath stays exactly the same. What changes is how the packets look on the wire.

The broader landscape of VPN obfuscation has been an arms race for years. Tools like Shadowsocks, VLESS+Reality, and OpenVPN with obfs4 all attempt to disguise traffic in different ways — some as proxies, some as full tunnels, some with heavy performance costs. AmneziaWG sits in a specific niche: it’s a full VPN tunnel with WireGuard-level performance and built-in DPI resistance, all in one package. And since it’s open-source, you can self-host it on your own server.

But here’s the problem that makes this necessary. You set up WireGuard. It works perfectly — fast, clean, reliable. Then one day it stops. No error message, no timeout, no connection refused. The packets just vanish. That’s what DPI blocking looks like in practice: your tunnel is still running, your config is still correct, and nothing gets through. This is the reality in Russia (where WireGuard has roughly a 12% success rate), Iran (98% packet loss), and a growing list of countries including China, Egypt, UAE, Turkey, Belarus, Uzbekistan, Kazakhstan, Myanmar, and Pakistan.

Traditional alternatives don’t fully solve this. Shadowsocks is a proxy, not a full VPN tunnel — your DNS and non-TCP traffic still leak. OpenVPN with obfs4 works but carries roughly 25% performance overhead. VLESS+Reality offers strong obfuscation but is proxy-based and complex to configure. AmneziaWG fills the gap: a complete VPN tunnel with WireGuard’s speed and DPI resistance baked in.

This guide walks you through deploying a fully functional AmneziaWG 2.0 server on any KVM VPS in under 15 minutes using a single community installer script. By the end, you’ll have a working VPN tunnel you can connect to from any device. The steps are provider-agnostic — they work on any VPS with root SSH access, whether that’s from AlexHost, AvaHost, or elsewhere. This is written for intermediate tech users who are comfortable with SSH and basic Linux commands.

One clarification before we start: AmneziaWG is the protocol. AmneziaVPN is the client app that connects to it. They’re related but distinct — like TLS is to your browser. You’ll need the app to connect, but the protocol is what runs on your server.

But before we deploy anything, you need to understand what makes AmneziaWG different from WireGuard — and why that difference matters when DPI is watching.

What Is AmneziaWG? (The Mental Model)

WireGuard is elegant by design. It has a small codebase, uses modern cryptography, and runs in the Linux kernel for near-native performance. But that elegance comes with a visibility problem: every WireGuard packet carries the same fixed header structure, the same fixed packet sizes, and the same handshake pattern. To a Deep Packet Inspection system, a WireGuard tunnel has a signature as clear as a barcode. Once a DPI box learns that signature, it can drop every packet without blocking the port or closing the connection.

Think of it this way. WireGuard is like a courier who always wears the same uniform — fast, reliable, and efficient. But anyone watching the road learns to recognize that uniform and can stop the courier at any checkpoint. AmneziaWG is the same courier carrying the same packages, but they change uniforms at every checkpoint. Same person, same cargo, completely different appearance.

The version history matters here. AmneziaWG 1.x introduced custom headers that differed from WireGuard’s fixed values — it helped for a while, but DPI systems adapted. AmneziaWG 2.0, released in late 2025, randomizes everything: headers change per packet, padding varies per message, and decoy packets mimic other protocols before the real handshake begins. There is no universal signature to detect because every AmneziaWG 2.0 server generates its own unique parameter set. Each server speaks its own dialect.

When all obfuscation parameters are set to zero, AmneziaWG behaves identically to WireGuard — it’s fully backward compatible at the protocol level. But with parameters active (which is the default), it becomes something WireGuard cannot be: a fast VPN tunnel that DPI systems struggle to identify.

So how exactly does AmneziaWG scramble its traffic? Let’s look at the four obfuscation layers that make DPI blind — and why they add almost no speed cost.

How AmneziaWG Hides From DPI (Without Losing Speed)

AmneziaWG 2.0 uses four layered obfuscation techniques that work together. Each one targets a different way DPI systems identify VPN traffic. Together, they make every server’s traffic look unique.

Dynamic Headers (H1–H4)

WireGuard uses fixed 32-bit message type identifiers:

- 1 — for initiation

- 2 — for response

- 3 — for cookie reply

- 4 — for data

A DPI box scanning traffic just looks for these values. AmneziaWG 2.0 replaces each fixed value with a random number drawn from a configured range. The initiation header (H1) might be any value between 234567 and 345678. The response header (H2) might be between 3456789 and 4567890. These ranges never overlap — the protocol still needs to distinguish packet types internally — but to an outside observer, there’s no single header value to latch onto. Every packet looks different from the last.

Random Padding (S1–S4)

WireGuard’s initiation packet is always exactly 148 bytes. Its response is always exactly 92 bytes. These fixed sizes are another fingerprint. AmneziaWG adds random padding to each packet type: the initiation becomes 148+S1 bytes, the response becomes 92+S2 bytes, the cookie reply becomes 64+S3 bytes, and every data packet gets S4 bytes of padding. S3 and S4 are new in version 2.0 — and S4 is the most significant addition because it touches every single data packet, making session-wide traffic analysis much harder.

There’s one critical constraint: S1+56 must not equal S2. Since the original size difference between initiation and response is 56 bytes (148−92), if the padding values happened to compensate for exactly that difference, the two padded packets would end up the same size — recreating the fingerprint AmneziaWG is trying to eliminate. The installer’s parameter generator enforces this constraint automatically.

Custom Protocol Signature (I1–I5)

Before the real WireGuard handshake begins, the AmneziaWG client sends up to five decoy packets that mimic other protocols — QUIC, DNS, SIP, or custom byte patterns. The server ignores these packets entirely. It just waits for the real handshake.

- A simple configuration: Sends 128 random bytes <r 128>.

- A sophisticated configuration: Sends bytes that look like a QUIC connection initiation (<b 0xc000000001><r 64><t>), complete with a Unix timestamp.

To a DPI system watching the session start, the first packets look like normal web traffic.

Junk Packets (Jc, Jmin, Jmax)

After the decoy packets, the client fires a configurable number of junk packets — pure noise with random sizes between Jmin and Jmax. These blur the timing and size profile of the session start, making it harder for DPI systems to identify where the real handshake begins.

The Speed Question

There’s a number that’s been circulating online: AmneziaWG has 65% overhead. That figure is real, but it refers to the userspace Go implementation — not the kernel module. The community installer used in this guide builds a DKMS kernel module, and the kernel module adds less than 12% overhead total — closer to 3% in real-world benchmarks. On an uncensored network, you’d see roughly 95 Mbps through WireGuard and 92 Mbps through AmneziaWG 2.0. In a censored network, the comparison is 92 Mbps versus zero.

The following table summarizes the parameters the installer generates automatically:

| Parameter | Generated Range | Example Value |

|---|---|---|

Jc (junk packet count) | 4–8 | 6 |

Jmin (min junk size) | 40–89 | 55 |

Jmax (max junk size) | Jmin+100 to Jmin+500 | 380 |

S1 (init padding) | 15–150 | 72 |

S2 (response padding) | 15–150, S1+56≠S2 | 56 |

S3 (cookie padding) | 8–55 | 32 |

S4 (data padding) | 4–27 | 16 |

H1 (init header range) | uint32 non-overlapping | 234567-345678 |

H2 (response header range) | uint32 non-overlapping | 3456789-4567890 |

H3 (cookie header range) | uint32 non-overlapping | 56789012-67890123 |

H4 (data header range) | uint32 non-overlapping | 456789012-567890123 |

I1 (CPS packet) | <r N> format | <r 128> |

You don’t need to set any of these manually. The installer generates cryptographically random, constraint-valid values every time.

Now that you know how the obfuscation works, let’s see how AmneziaWG stacks up against the alternatives you might be considering.

AmneziaWG vs Alternatives — Quick Decision Guide

| WireGuard | AmneziaWG 2.0 | OpenVPN+obfs4 | Shadowsocks | VLESS+Reality | |

|---|---|---|---|---|---|

| DPI resistance | Low | High | Medium | Medium | Very High |

| Speed overhead | ~4% | <12% (~3% real-world) | ~25% | ~8% | ~10% |

| Full VPN tunnel | Yes | Yes | Yes | No (proxy) | No (proxy) |

| Runs in kernel | Yes | Yes (DKMS) | No | No | No |

| Setup complexity | Low | Low (with installer) | High | Medium | High |

| Transport | UDP | UDP | TCP/UDP | TCP | TCP |

The decision rules are straightforward:

- No DPI in your country? Use plain WireGuard. It’s simpler and has a larger ecosystem.

- Need maximum DPI resistance and OK with a proxy? VLESS+Reality is the strongest option for obfuscation, but it’s not a full tunnel.

- Want both speed and a full tunnel with obfuscation? AmneziaWG 2.0 is the only option that delivers WireGuard-grade performance with real DPI resistance in a complete VPN tunnel.

- Already using OpenVPN+obfs4 and it still works? No urgent need to switch, but AmneziaWG will be noticeably faster.

This article focuses on AmneziaWG because it’s the only protocol that gives you a full tunnel, kernel-level performance, and built-in obfuscation — all configured by a single script.

If AmneziaWG is the right choice for your situation, here’s exactly what you need before we start deploying.

What You’ll Need Before Starting

Before running the installer, make sure your environment meets these requirements:

| Requirement | Detail | Why |

|---|---|---|

| OS | Ubuntu 24.04 LTS (clean install). Ubuntu 25.10 is experimental. Debian 12/13 work but may needcurl pre-installed. | The installer is tested and fully supported on Ubuntu 24.04. |

| VPS specs | 1 vCore, 1 GB RAM, 25 GB storage. Any $3–5/month plan works. | The installer needs ~2 GB disk and ~1 GB RAM during the DKMS build. The running VPN uses negligible resources. |

| Virtualization | KVM (not OpenVZ, not LXC). | AmneziaWG loads a kernel module via DKMS. LXC shares the host kernel and cannot load custom modules. |

| SSH access | Root or sudo user with password/key authentication. | The installer must run as root. |

| SSH port | Default 22, or pre-opened in UFW if using a non-standard port. | If SSH isn’t on port 22 and you don’t pre-open it, the installer’s firewall setup will lock you out. |

| Client app | Amnezia VPN >= 4.8.12.7 (all platforms). | AWG 2.0 parameters are not understood by older clients. The standard WireGuard client does not support AWG at all. |

⚠️ Warning: LXC containers are not supported. If your VPS uses LXC virtualization, the DKMS kernel module build will fail. You must use KVM or bare-metal. Check with your provider if you’re unsure.

⚠️ Warning: If your SSH runs on a non-standard port (anything other than 22), you must open it in UFW before running the installer:

sudo ufw allow YOUR_PORT/tcpReplace

YOUR_PORTwith your actual SSH port. The installer enables UFW with a default-deny policy — if your SSH port isn’t allowed, you’ll be locked out immediately.

💡 Tip: Wait 5–10 minutes after creating your VPS before running the installer. Cloud-init and background initialization processes can conflict with the

apt-getcalls the installer makes.

With your VPS ready and prerequisites confirmed, let’s deploy AmneziaWG 2.0 using the community installer script — the fastest and most transparent method.

Ключові слова

| Ключове слово | Визначення |

|---|---|

| 🛡️ AmneziaWG | Вилка WireGuard, яка випадковим чином змінює заголовки пакетів, їх розміри та часи передачі, щоб протистояти глибокому аналізу пакетів, зберігаючи при цьому ту ж перевірену криптографію. Це протокол, який працює на вашому сервері. |

| 🚀 AmneziaWG 2.0 | Поточна основна версія, яка використовує динамічні діапазони заголовків (замість фіксованих значень), додає заповнення на рівні даних (S4) і підтримує замінні пакети з власним підписом протоколу для більшої ефективності обходу DPI. |

| 🔍 Глибокий аналіз пакетів (DPI) | Техніка фільтрації мережі, яку використовують провайдери та державні органи для виявлення та блокування VPN-трафіку шляхом аналізу заголовків пакетів, їх розмірів та шаблонів рукостискання. AmneziaWG спеціально розроблений для протистояння цьому. |

| ⚡ WireGuard | Швидкий, сучасний VPN-протокол з невеликою кодовою базою та продуктивністю на рівні ядра. Його легко ідентифікувати системами DPI через його фіксовану структуру пакетів, що було усунено в AmneziaWG. |

| 🏠 Самостійно розгорнутий VPN | VPN, який ви розгортаєте та керуєте ним на власному сервері (зазвичай VPS), а не підписуєтеся на послуги комерційного провайдера. Ви контролюєте ключі, конфігурацію та інфраструктуру. |

| 🐧 DKMS (Підтримка динамічних модулів ядра) | Фреймворк Linux, який автоматично перекомпілює модулі ядра, коли оновлюється система ядра. Установник AmneziaWG використовує DKMS для створення високопродуктивного модуля ядра. |

| 🎭 Обфускація | Практика маскування VPN-трафіку, щоб він виглядав як звичайний інтернет-трафік. AmneziaWG обфускує на транспортному рівні, випадковим чином змінюючи заголовки, додаючи заповнення, відправляючи замінні пакети та генеруючи сміттєві пакети. |

| 🔀 Роздільне тунелювання | Конфігурація маршрутизації, при якій лише певний трафік (наприклад, заблоковані сайти) проходить через VPN, тоді як інший трафік використовує ваше пряме з’єднання. Корисно в країнах з частковою цензурою. |

| 🖥️ KVM проти LXC | KVM є повною віртуалізацією з виділеним ядром, необхідним для завантаження власних модулів ядра, таких як AmneziaWG. LXC є контейнерною віртуалізацією, яка використовує спільне ядро хоста і не може завантажувати власні модулі. |

| 🎪 CPS (Користувацький підпис протоколу) | Функція AmneziaWG 2.0, яка відправляє замінні пакети, що імітують інші протоколи (QUIC, DNS, SIP) перед фактичним рукостисканням, вводячи в оману системи DPI, класифікуючи трафік як звичайний. |

Самостійно розгорнутий сервер AmneziaWG VPN — Повний посібник

AmneziaWG — це протокол, розроблений для вирішення конкретної проблеми: як досягти швидкостей WireGuard, коли мережі, до яких ви підключаєтеся, активно намагаються його заблокувати? Це вилка WireGuard, створена командою Amnezia VPN, і вона робить те, чого не робить оригінал — випадковим чином змінює транспортний рівень, щоб системи глибокого аналізу пакетів не могли його ідентифікувати. Шифрування залишається точно таким же. Лише зовнішній вигляд пакетів у мережі змінюється.

Широкий ландшафт обфускації VPN протягом багатьох років був гонкою озброєнь. Інструменти, такі як Shadowsocks, VLESS+Reality та OpenVPN з obfs4, намагаються маскувати трафік різними способами — деякі як проксі, деякі як повні тунелі, деякі з високими витратами на продуктивність. AmneziaWG займає певну нішу: це повний VPN-тунель з продуктивністю на рівні WireGuard і вбудованим захистом від DPI, все в одному пакеті. І оскільки він є з відкритим кодом, ви можете розгорнути його на власному сервері.

Але ось проблема, яка робить це необхідним. Ви налаштовуєте WireGuard. Він працює ідеально — швидко, чисто, надійно. Потім одного прекрасного дня він зупиняється. Ніякого повідомлення про помилку, ніякого тайм-ауту, ніякого відмови у з’єднанні. Пакети просто зникають. Ось як виглядає блокування DPI на практиці: ваш тунель все ще працює, ваша конфігурація все ще правильна, і нічого не проходить. Це реальність у Росії (де WireGuard має приблизно 12% успіху), Ірані (98% втрати пакетів) та зростаючий список країн, включаючи Китай, Єгипет, ОАЕ, Туреччину, Білорусь, Узбекистан, Казахстан, М’янму та Пакистан.

Традиційні альтернативи не вирішують цю проблему повністю. Shadowsocks є проксі, а не повним VPN-тунелем — ваш DNS та не-TCP трафік все ще витікатим. OpenVPN з obfs4 працює, але має приблизно 25% накладних витрат на продуктивність. VLESS+Reality пропонує сильну обфускацію, але є проксі-орієнтованим і складним у налаштуванні. AmneziaWG заповнює цю прогалину: це повний VPN-тунель з продуктивністю на рівні WireGuard і вбудованим захистом від DPI.

Цей посібник проведе вас через розгортання повнофункціонального сервера AmneziaWG 2.0 на будь-якому KVM VPS менш ніж за 15 хвилин за допомогою одного скрипта установника спільноти. До кінця ви отримаєте робочий VPN-тунель, до якого можна підключитися з будь-якого пристрою. Кроки не залежать від провайдера — вони працюють на будь-якому VPS з доступом SSH та правами root, будь то від AvaHost чи іншого. Це написано для користувачів з проміжним рівнем технічних навичок, які комфортно працюють з SSH та основними командами Linux.

Одне уточнення перед початком: AmneziaWG — це протокол. AmneziaVPN — це клієнтський додаток, який підключається до нього. Вони пов’язані, але різні — як TLS для вашого браузера. Вам знадобиться додаток для підключення, але протокол — це те, що працює на вашому сервері.

Але перед тим, як щось розгортати, вам потрібно зрозуміти, чим AmneziaWG відрізняється від WireGuard — і чому ця різниця важлива, коли за вами спостерігає DPI.

Що таке AmneziaWG? (Ментальна модель)

WireGuard елегантний у своєму дизайні. Він має невелику кодову базу, використовує сучасну криптографію і працює в ядрі Linux для майже рідної продуктивності. Але ця елегантність має проблему видимості: кожен пакет WireGuard несе ту ж фіксовану структуру заголовка, ті ж фіксовані розміри пакетів і той же шаблон рукостискання. Для системи глибокого аналізу пакетів тунель WireGuard має підпис, який так само чіткий, як штрих-код. Як тільки пристрій DPI дізнається про цей підпис, воно може скинути кожен пакет, не блокуючи порт або закриваючи з’єднання.

Думайте про це так. WireGuard схожий на кур’єра, який завжди носить однакову форму — швидкий, надійний і ефективний. Але будь-хто, хто спостерігає за дорогою, вчиться розпізнавати цю форму і може зупинити кур’єра на будь-якому контрольно-пропускному пункті. AmneziaWG — це той же кур’єр, який несе ті ж пакунки, але змінює свою форму на кожному контрольно-пропускному пункті. Та сама особа, той самий вантаж, абсолютно інший вигляд.

Історія версій має значення. AmneziaWG 1.x представив користувацькі заголовки, які відрізнялися від фіксованих значень WireGuard — це допомогло на деякий час, але системи DPI адаптувалися. AmneziaWG 2.0, випущений наприкінці 2025 року, випадковим чином змінює все: заголовки змінюються з пакета в пакет, заповнення варіюється від повідомлення до повідомлення, а замінні пакети імітують інші протоколи перед фактичним рукостисканням. Немає універсального підпису для виявлення, оскільки кожен сервер AmneziaWG 2.0 генерує свій унікальний набір параметрів. Кожен сервер говорить своєю власною діалектом.

Коли всі параметри обфускації встановлені на нуль, AmneziaWG поводиться ідентично WireGuard — він повністю сумісний на рівні протоколу. Але з активними параметрами (що є налаштуванням за замовчуванням) він стає тим, чим WireGuard не може бути: швидким VPN-тунелем, який системи DPI важко ідентифікують.

Отже, як саме AmneziaWG шифрує свій трафік? Давайте розглянемо чотири рівні обфускації, які роблять DPI сліпими — і чому вони додають майже ніяких витрат на швидкість.

Як AmneziaWG ховається від DPI (без втрат швидкості)

AmneziaWG 2.0 використовує чотири рівні обфускації, які працюють разом. Кожен з них націлений на різний спосіб, яким системи DPI ідентифікують VPN-трафік. Разом вони роблять трафік кожного сервера унікальним.

Динамічні заголовки (H1–H4)

WireGuard використовує фіксовані 32-бітні ідентифікатори типу повідомлень:

- 1 — для ініціації

- 2 — для відповіді

- 3 — для відповіді з cookie

- 4 — для даних

Пристрій DPI, що сканує трафік, просто шукає ці значення. AmneziaWG 2.0 замінює кожне фіксоване значення випадковим числом, обраним з певного діапазону. Заголовок ініціації (H1) може бути будь-яким значенням від 234567 до 345678. Заголовок відповіді (H2) може бути від 3456789 до 4567890. Ці діапазони ніколи не перекриваються — протокол все ще повинен розрізняти типи пакетів всередині — але для зовнішнього спостерігача немає єдиного значення заголовка, за яке можна зачепитися. Кожен пакет виглядає інакше, ніж попередній.

Випадкове заповнення (S1–S4)

Пакет ініціації WireGuard завжди точно 148 байт. Його відповідь завжди точно 92 байти. Ці фіксовані розміри є ще одним відбитком пальця. AmneziaWG додає випадкове заповнення до кожного типу пакета: ініціація стає 148+S1 байт, відповідь стає 92+S2 байт, відповідь з cookie стає 64+S3 байт, а кожен пакет даних отримує S4 байт заповнення. S3 і S4 нові в версії 2.0 — і S4 є найзначнішим доповненням, оскільки впливає на кожен окремий пакет даних, ускладнюючи аналіз трафіку на рівні сеансу.

Є одне критичне обмеження: S1+56 не повинно дорівнювати S2. Оскільки початкова різниця розміру між ініціацією та відповіддю становить 56 байт (148−92), якщо значення заповнення випадковим чином компенсують саме цю різницю, два заповнені пакети виявляться одного й того ж розміру — відтворюючи відбиток пальця, який AmneziaWG намагається усунути. Генератор параметрів установника автоматично забезпечує це обмеження.

Користувацький підпис протоколу (I1–I5)

Перед фактичним рукостисканням клієнт AmneziaWG відправляє до п’яти замінних пакетів, які імітують інші протоколи — QUIC, DNS, SIP або власні байтові шаблони. Сервер повністю ігнорує ці пакети. Він просто чекає на справжнє рукостискання.

- Проста конфігурація: Відправляє 128 випадкових байтів <r 128>.

- Складна конфігурація: Відправляє байти, які виглядають як ініціювання QUIC-з’єднання (<b 0xc000000001><r 64><t>), з позначкою часу Unix.

Для системи DPI, що спостерігає за початком сеансу, перші пакети виглядають як звичайний веб-трафік.

Сміттєві пакети (Jc, Jmin, Jmax)

Після замінних пакетів клієнт відправляє налаштовувану кількість сміттєвих пакетів — чистого шуму з випадковими розмірами від Jmin до Jmax. Ці пакети розмивають профіль часу та розміру початку сеансу, ускладнюючи системам DPI ідентифікацію, де починається справжнє рукостискання.

Запит на швидкість

В інтернеті циркулює число: AmneziaWG має 65% накладних витрат. Ця цифра реальна, але вона стосується реалізації користувацького простору Go — а не модуля ядра. Установник спільноти, використаний у цьому посібнику, створює модуль ядра DKMS, і модуль ядра додає менше ніж 12% накладних витрат загалом — ближче до 3% у реальних тестах. У неконтрольованій мережі ви б побачили близько 95 Мбіт/с через WireGuard і 92 Мбіт/с через AmneziaWG 2.0. У контрольованій мережі порівняння становить 92 Мбіт/с проти нуля.

Наступна таблиця підсумовує параметри, які установник генерує автоматично:

| Параметр | Згенерований діапазон | Приклад значення |

|---|---|---|

| Jc (кількість сміттєвих пакетів) | 4–8 | 6 |

| Jmin (мін. розмір сміття) | 40–89 | 55 |

| Jmax (макс. розмір сміття) | Jmin+100 до Jmin+500 | 380 |

| S1 (ініціююче заповнення) | 15–150 | 72 |

| S2 (відповідь заповнення) | 15–150, S1+56≠S2 | 56 |

| S3 (cookie заповнення) | 8–55 | 32 |

| S4 (дані заповнення) | 4–27 | 16 |

| H1 (діапазон заголовка ініціації) | uint32 без перекриття | 234567-345678 |

| H2 (діапазон заголовка відповіді) | uint32 без перекриття | 3456789-4567890 |

| H3 (діапазон заголовка cookie) | uint32 без перекриття | 56789012-67890123 |

| H4 (діапазон заголовка даних) | uint32 без перекриття | 456789012-567890123 |

| I1 (пакет CPS) | <r N> формат | <r 128> |

Вам не потрібно вручну налаштовувати жоден з цих параметрів. Установник генерує криптографічно випадкові значення, які відповідають обмеженням щоразу.

Тепер, коли ви знаєте, як працює обфускація, давайте подивимося, як AmneziaWG порівнюється з альтернативами, які ви можете розглянути.

AmneziaWG проти альтернатив — Швидкий посібник для прийняття рішень

| WireGuard | AmneziaWG 2.0 | OpenVPN+obfs4 | Shadowsocks | VLESS+Reality | |

|---|---|---|---|---|---|

| Стійкість до DPI | Низька | Висока | Середня | Середня | Дуже висока |

| Накладні витрати на швидкість | ~4% | <12% (~3% в реальних умовах) | ~25% | ~8% | ~10% |

| Повний VPN-тунель | Так | Так | Так | Ні (проксі) | Ні (проксі) |

| Запускається в ядрі | Так | Так (DKMS) | Ні | Ні | Ні |

| Складність налаштування | Низька | Низька (з установником) | Висока | Середня | Висока |

| Транспорт | UDP | UDP | TCP/UDP | TCP | TCP |

Правила прийняття рішень прості:

- Немає DPI у вашій країні? Використовуйте звичайний WireGuard. Це простіше і має ширшу екосистему.

- Потрібен максимальний захист від DPI і не проти проксі? VLESS+Reality є найсильнішим варіантом для обфускації, але це не повний тунель.

- Хочете і швидкість, і повний тунель з обфускацією? AmneziaWG 2.0 — єдиний варіант, який забезпечує продуктивність на рівні WireGuard з реальним захистом від DPI в повному VPN-тунелі.

- Вже використовуєте OpenVPN+obfs4 і він все ще працює? Немає термінової потреби переходити, але AmneziaWG буде помітно швидшим.

Ця стаття зосереджена на AmneziaWG, оскільки це єдиний протокол, який надає вам повний тунель, продуктивність на рівні ядра та вбудовану обфускацію — все налаштоване за допомогою одного скрипта.

Якщо AmneziaWG є правильним вибором для вашої ситуації, ось що вам потрібно перед початком розгортання.

Що вам потрібно перед початком

Перед запуском установника переконайтеся, що ваше середовище відповідає цим вимогам:

| Вимога | Деталі | Чому |

|---|---|---|

| ОС | Ubuntu 24.04 LTS (чисте встановлення). Ubuntu 25.10 є експериментальним. Debian 12/13 працює, але може вимагати curl попередньо встановленим. | Установник протестовано і повністю підтримується на Ubuntu 24.04. |

| Специфікації VPS | 1 vCore, 1 ГБ RAM, 25 ГБ пам’яті. Будь-який план за $3–5/місяць підходить. | Установник вимагає ~2 ГБ дискового простору та ~1 ГБ RAM під час побудови DKMS. Робочий VPN використовує мінімальні ресурси. |

| Віртуалізація | KVM (не OpenVZ, не LXC). | AmneziaWG завантажує модуль ядра через DKMS. LXC використовує спільне ядро хоста і не може завантажувати власні модулі. |

| Доступ SSH | Користувач root або sudo з автентифікацією за паролем/ключем. | Установник повинен працювати з правами root. |

| Порт SSH | За замовчуванням 22 або попередньо відкритий в UFW, якщо використовується нестандартний порт. | Якщо SSH не працює на порту 22 і ви не відкрили його заздалегідь, налаштування брандмауера установника заблокує вас. |

| Клієнтський додаток | Amnezia VPN >= 4.8.12.7 (всі платформи). | Опції AWG 2.0 не розуміються старими клієнтами. Стандартний клієнт WireGuard взагалі не підтримує AWG. |

⚠️ Увага: Контейнери LXC не підтримуються. Якщо ваш VPS використовує віртуалізацію LXC, побудова модуля ядра DKMS зазнає невдачі. Ви повинні використовувати KVM або bare-metal. Перевірте з вашим провайдером, якщо ви не впевнені.

⚠️ Увага: Якщо ваш SSH працює на нестандартному порту (будь-якому, крім 22), ви повинні відкрити його в UFW перед запуском установника:

sudo ufw allow YOUR_PORT/tcp

Замініть YOUR_PORT на ваш фактичний порт SSH. Установник включає UFW з політикою за замовчуванням — якщо ваш порт SSH не дозволений, ви будете негайно заблоковані.

💡 Порада: Зачекайте 5–10 хвилин після створення вашого VPS перед запуском установника. Cloud-init та фонові процеси ініціалізації можуть конфліктувати з викликами apt-get, які робить установник.

З вашими VPS готовими та вимогами підтвердженими, давайте розгорнемо AmneziaWG 2.0 за допомогою скрипта установника спільноти — найшвидшого та найпрозорішого методу.

Метод 1 — Розгортання за допомогою CLI-установника (Рекомендується)

Це основний метод встановлення. Ви завантажите версію-заморожений установник, запустите його як root, пройдете через вісім автоматизованих кроків (з двома очікуваними перезавантаженнями) і отримаєте повністю налаштований сервер AmneziaWG 2.0. Установник обробляє все: установку пакетів, компіляцію модуля ядра, налаштування брандмауера, генерацію параметрів та запуск служби.

6.1 — Підключіться до вашого VPS через SSH

Відкрийте термінал і підключіться до вашого сервера:

ssh root@<SERVER_IP>

Замініть <SERVER_IP> на фактичну публічну IP-адресу вашого VPS. Якщо ваш провайдер надав вам користувача, який не є root, увійдіть з цим користувачем, а потім підвищте привілеї:

ssh <username>@<SERVER_IP>

sudo -i

Ви повинні побачити банер привітання Ubuntu 24.04, а потім запит root:

Welcome to Ubuntu 24.04 LTS (GNU/Linux 6.8.0-xx-generic x86_64)

...

root@vps:~#

6.2 — Завантажте та запустіть установник

Завантажте скрипт установника, зробіть його виконуваним і запустіть його:

wget https://raw.githubusercontent.com/bivlked/amneziawg-installer/v5.8.1/install_amneziawg_en.sh

chmod +x install_amneziawg_en.sh

sudo bash ./install_amneziawg_en.sh

URL-адреса заморожена на v5.8.1 — останній реліз станом на квітень 2026 року. Це безпека ланцюга постачання: це забезпечує, що завантажений скрипт відповідає протестованій версії, навіть якщо репозиторій був оновлений з тих пір.

Установник починає з перевірки вашої системи:

============================================

AmneziaWG 2.0 Installer v5.8.1

============================================

Checking system requirements...

OS: Ubuntu 24.04 LTS — OK

Virtualization: KVM — OK

RAM: 1024 MB — OK

Disk: 25 GB free — OK

Якщо будь-яка перевірка не проходить, установник зупиняється і повідомляє вам чому. Виправте проблему та повторно запустіть команду.

6.3 — Пройдіть через запити установника

Установник є восьмиступеневою машиною станів з підтримкою відновлення після перезавантаження. Він зберігає свій прогрес у /root/awg/awgsetup_cfg.init, тому, якщо сервер перезавантажується, ви просто запускаєте ту ж команду знову, і він продовжує з того місця, де зупинився.

Крок 0: Ініціалізація — Установник перевіряє вашу ОС, тип віртуалізації, RAM та дисковий простір. Він створює /root/awg/ робочу директорію та налаштовує файл блокування, щоб запобігти паралельним запускам.

Крок 1: Оновлення системи та установка пакетів — Установник виконує apt-get update && apt-get upgrade -y Потім встановлює AmneziaWG, DKMS, заголовки Linux, UFW, Fail2Ban, інструменти генерації QR-кодів та інші залежності.

📝 Примітка: Установник також видаляє кілька фонових служб, які споживають ресурси на мінімальних VPS-інстансах: snapd, modemmanager, networkd-dispatcher, unattended-upgrades, packagekit, lxd-agent-loader та udisks2. Це навмисно і безпечно для мінімальних VPN-вузлів, але може зламати загальнодоступні середовища.

Коли Крок 1 завершено, установник запитує перезавантаження:

Reboot required. Reboot now? [y/n]:

Наберіть y та натисніть Enter. Після того, як сервер знову запуститься, знову підключіться через SSH і повторно запустіть ту ж команду:

sudo bash ./install_amneziawg_en.sh

Скрипт читає свій збережений стан і продовжує до Кроку 2 без повторних запитів.

Крок 2: Побудова модуля ядра DKMS — Установник компілює модуль ядра AmneziaWG для вашого поточного ядра та реєструє його з DKMS для автоматичної перебудови під час майбутніх оновлень ядра:

Step 2: Building AmneziaWG kernel module via DKMS...

Creating symlink /var/lib/dkms/amneziawg/2.0/source -> /usr/src/amneziawg-2.0

DKMS: add completed.

Kernel preparation completed.

Building module:

make -C /lib/modules/6.8.0-xx-generic/build M=/var/lib/dkms/amneziawg/2.0/build modules

DKMS: build completed.

DKMS: install completed.

Запитується друге перезавантаження. Наберіть y та натисніть Enter.

📝 Примітка: Два перезавантаження під час установки є нормальними та очікуваними. Перше завантажує нові заголовки ядра, друге активує новостворений модуль ядра. Скрипт зберігає стан між перезавантаженнями — нічого не втрачається.

Після другого перезавантаження знову підключіться через SSH і запустіть установник ще раз:

sudo bash ./install_amneziawg_en.sh

Крок 3: Перевірка модуля після перезавантаження — Скрипт перевіряє, чи завантажено модуль ядра (lsmod | grep amneziawg). Якщо побудова DKMS зазнала невдачі з будь-якої причини, він повертається до реалізації користувацького простору Go з попередженням про вищі накладні витрати.

Крок 4: Налаштування брандмауера — UFW активується з політикою за замовчуванням, що забороняє вхідні з’єднання. Установник додає правило обмеження швидкості SSH на порт 22, відкриває ваш VPN-порт для UDP-трафіку та налаштовує правила маршрутизації для інтерфейсу awg0.

Крок 5: Завантаження скриптів управління — Скрипти управління клієнтами (manage_amneziawg.sh та awg_common.sh) завантажуються до /root/awg/ з правами лише для власника (700). Ці також заморожені на v5.8.1.

Крок 6: Інтерактивна конфігурація — Тепер установник ставить чотири запитання:

- UDP-порт (за замовчуванням: 39743, діапазон 1024–65535). За замовчуванням використовується випадковий високий порт — залиште його, якщо ваш провайдер не відомий блокуванням високих UDP-портів.

- Підмережа тунелю (за замовчуванням: 10.9.9.1/24). Це ваша внутрішня VPN-мережа. Сервер отримує .1, клієнти отримують .2 до .254, що підтримує до 253 клієнтів.

- Вимкнути IPv6 (за замовчуванням: Y). Рекомендується — вимкнення IPv6 запобігає витоку трафіку за межі тунелю на маршрутах IPv6.

- Режим маршрутизації: Виберіть 1 для всього трафіку, 2 для Amnezia List + DNS (рекомендується) або 3 для власних мереж. Режим 2 маршрутизує лише заблоковані публічні IP-діапазони та DNS через VPN, зберігаючи доступ до вашої локальної мережі швидким і прямим.

💡 Порада: MTU за замовчуванням встановлено на 1280. Це мінімальний MTU для IPv6 і критично важливий для мобільних та стільникових мереж. iOS суворо дотримується виявлення MTU через шлях, а стільникові мережі часто мають ефективний MTU нижче стандартного WireGuard 1420. Залиште це на 1280.

Крок 7: Запуск служби — Установник генерує конфігурацію сервера в /etc/amnezia/amneziawg/awg0.conf, створює дві конфігурації клієнтів за замовчуванням (my_phone та my_laptop) у /root/awg/, генерує QR-коди та запускає службу awg-quick@awg0 systemd.

Крок 8: Завершення — Ви побачите повідомлення про успіх:

Установник автоматично генерує всі параметри обфускації AmneziaWG 2.0. Вам не потрібно їх чіпати. Кожен сервер отримує унікальний набір значень — немає універсального відбитка пальця для систем DPI для виявлення.

6.4 — Управління клієнтами після установки

Скрипт управління в /root/awg/manage_amneziawg.sh обробляє всі операції життєвого циклу клієнтів. Ось основні команди:

Додати нового клієнта:

sudo bash /root/awg/manage_amneziawg.sh add my_desktop

Це генерує файл .conf, QR-код та файл .vpnuri для нового клієнта. Конфігурація сервера оновлюється в режимі реального часу — перезапуск служби не потрібен.

Додати тимчасового клієнта з автоматичним закінченням терміну:

sudo bash /root/awg/manage_amneziawg.sh add guest --expires=7d

Завдання cron перевіряє кожні п’ять хвилин і автоматично видаляє клієнта, коли термін закінчується. Конфігурація, ключі та запис сервера всі очищуються.

Переглянути всіх клієнтів:

sudo bash /root/awg/manage_amneziawg.sh list

Clients: my_phone (10.9.9.2/32) my_laptop (10.9.9.3/32) my_desktop (10.9.9.4/32) guest (10.9.9.5/32) [expires in 6d 23h]

Додайте прапор -v для додаткових деталей, включаючи публічні ключі та дати створення.

Видалити клієнта:

sudo bash /root/awg/manage_amneziawg.sh remove guest

Перевірити повний статус сервера:

sudo bash /root/awg/manage_amneziawg.sh check

Це показує стан служби, відкритий порт, всі параметри AWG 2.0, статус модуля ядра, статус UFW та статус Fail2Ban в одному перегляді.

Переглянути статистику трафіку для кожного клієнта:

sudo bash /root/awg/manage_amneziawg.sh stats

Client Received Sent Latest handshake ─────────────────────────────────────────────────────────────────── my_phone 1.24 GiB 356.7 MiB 2 minutes ago my_laptop 892.3 MiB 128.4 MiB 15 seconds ago my_desktop 0 B 0 B (none)

Створити резервну копію:

sudo bash /root/awg/manage_amneziawg.sh backup

Це створює стиснений архів у /root/awg/backups/, що містить вашу конфігурацію сервера, конфігурації клієнтів, ключі та дані про терміни дії.

📝 Примітка: Команди add та remove використовують awg syncconf для оновлення в режимі реального часу. Конфігурація сервера оновлюється миттєво без перезапуску служби. Використовуйте restart лише при зміні параметрів на стороні сервера, таких як порт або MTU.

6.5 — Перевірте, чи працює сервер

Пройдіть ці перевірки, щоб підтвердити, що все працює:

Перевірте службу systemd:

sudo systemctl status awg-quick@awg0

● awg-quick@awg0.service - AmneziaWG Quick via awg-quick(8) for awg0

Loaded: loaded (/lib/systemd/system/awg-quick@.service; enabled)

Active: active (exited) since Thu 2026-04-09 14:32:01 UTCПеревірте статус AmneziaWG та параметри:

sudo awg show awg0

Перевірте брандмауер:

sudo ufw status verbose

Status: active Default: deny (incoming), allow (outgoing) 22/tcp LIMIT IN Anywhere 39743/udp ALLOW IN Anywhere

Перевірте Fail2Ban:

sudo fail2ban-client status sshd

Status for the jail: sshd |- Filter | |- Currently failed: 0 | `- Total failed: 0 `- Actions |- Currently banned: 0 `- Banned IP list:

Перевірте модуль ядра DKMS:

dkms status

amneziawg/1.0.0, 6.8.0-110-generic, x86_64: installed

Якщо всі п’ять перевірок пройшли, ваш сервер AmneziaWG 2.0 працює і готовий приймати з’єднання.

Ваш сервер працює і перевірений. Якщо ви віддаєте перевагу підходу з графічним інтерфейсом замість терміналу, ось альтернативний метод за допомогою додатку AmneziaVPN.

Метод 2 — Розгортання за допомогою додатку AmneziaVPN (Альтернатива)

Десктопний додаток AmneziaVPN може автоматично встановити AmneziaWG на вашому сервері через SSH. Він використовує той же базовий скрипт установника, що й метод CLI, але обгортає все в керованому інтерфейсі. Це ідеально, якщо ви хочете безконтактний досвід установки.

- Завантажте AmneziaVPN з amnezia.org/en/downloads. Він доступний для Windows, macOS, Linux, Android та iOS.

- Відкрийте додаток і натисніть ➕ (значок плюс) або Почати.

- Виберіть “Самостійно розгорнутий VPN” з представлених варіантів.

- Введіть свої облікові дані сервера:

- IP-адреса сервера (і порт, якщо SSH не на 22, наприклад, 203.0.113.10:2221)

- Ім’я користувача SSH (наприклад, root)

- Пароль або приватний ключ SSH

- Виберіть тип установки:

- Автоматична — встановлює лише AmneziaWG (рекомендується)

- Ручна — виберіть конкретний протокол зі списку

- Натисніть “Встановити” — додаток підключається до вашого сервера через SSH і автоматично запускає установку. Ви побачите індикатор прогресу.

- Після установки додаток створює готовий до використання профіль VPN-з’єднання.

Примітки після установки:

- Додаток встановлює AmneziaWG з випадковим портом за замовчуванням. Деякі провайдери блокують UDP на високих портах. Додаток рекомендує змінити на порт нижче 9999 (наприклад, 585 або 1234). Щоб змінити його: натисніть значок шестерні поруч із з’єднанням → вкладка Управління → змініть номер порту.

- Якщо на вашому сервері вже встановлено програмне забезпечення Amnezia, натисніть “Пропустити налаштування” під час створення з’єднання, а потім використовуйте “Перевірити сервер на наявність раніше встановлених служб Amnezia” у вкладці Управління.

Ось як порівнюються два методи:

| Аспект | CLI-установник | Додаток AmneziaVPN |

|---|---|---|

| Контроль | Повний — ви бачите кожен крок, можете налаштовувати | Обмежений — додаток обробляє все |

| Прозорість | Прозора — всі команди видимі | Непрозора — працює за лаштунками |

| Гнучкість | Користувацька маршрутизація, кінцеві точки, прапори | Використовує лише значення за замовчуванням |

| Легкість використання | Вимагає знайомства з SSH | Жодної роботи в терміналі |

| Управління | Повний набір manage_amneziawg.sh | Тільки управління на основі додатка |

| Найкраще для | Невпорядковані VPS, усунення несправностей | Швидка установка, керований досвід |

Чи використовували ви CLI чи додаток, ваш сервер готовий. Тепер давайте підключимо ваш перший пристрій.

Підключення вашого першого клієнта

Після установки у вас є три способи імпортувати конфігурацію клієнта в додаток Amnezia VPN. Виберіть той, який підходить для вашого пристрою.

Метод A: QR-код (мобільний)

Установник згенерував QR-код у /root/awg/my_phone.png. Завантажте його на свій комп’ютер:

scp root@<SERVER_IP>:/root/awg/my_phone.png .

Відкрийте файл PNG на екрані. На вашому телефоні відкрийте додаток Amnezia VPN, натисніть “Додати VPN” → “Сканувати QR-код” і націліть камеру на QR-код на екрані. З’єднання імпортується автоматично.

Метод B: vpn:// URI (клієнт Amnezia)

Відобразіть стиснений URI на вашому сервері:

cat /root/awg/my_phone.vpnuri

Скопіюйте весь рядок vpn://… і надішліть його собі — через Telegram, електронну пошту або додаток для нотаток. На вашому телефоні відкрийте додаток Amnezia VPN, натисніть “Додати VPN” → “Вставити з буфера обміну”. Конфігурація імпортується за один крок.

URI є стисненою версією повного файлу конфігурації, закодованою в Base64. Він компактний і призначений для швидкого обміну.

Метод C: .conf файл (десктоп/Windows)

Завантажте файл конфігурації:

scp root@<SERVER_IP>:/root/awg/my_phone.conf .

Відкрийте AmneziaWG для Windows клієнт або десктопний додаток AmneziaVPN, натисніть “Імпортувати тунель(і) з файлу” і виберіть файл .conf.

Перевірте з’єднання

Після підключення перевірте, чи тунель маршрутизує ваш трафік через сервер:

curl ifconfig.me

Вихід має показувати публічну IP-адресу вашого сервера, а не вашу локальну: 203.0.113.1

Для отримання додаткових деталей, включаючи географічне розташування сервера:

curl -s https://ipinfo.io/json

{

"ip": "203.0.113.1",

"city": "Amsterdam",

"region": "North Holland",

"country": "NL",

...

}⚠️ Увага: Стандартний клієнт WireGuard не працює з конфігураціями AmneziaWG 2.0. Ви повинні використовувати додаток Amnezia VPN (версія 4.8.12.7 або пізніше) або рідний клієнт AmneziaWG (версія 2.0.0 або пізніше на Windows/Android/iOS).

⚠️ Увага: Якщо ви бачите “Недійсний ключ: s3” на Windows, ваш клієнт AmneziaWG для Windows застарілий (версія нижче 2.0.0). Оновіть до версії 2.0.0+ або переключіться на додаток Amnezia VPN.

💡 Порада: Якщо ви підключені, але не маєте інтернету, перевірте, чи має ваша конфігурація клієнта MTU = 1280 у розділі [Interface]. Це найпоширеніша причина “успішного рукостискання, але без трафіку” у мобільних мережах.

Вітаємо! Ваш VPN-тунель працює.

Що далі — розширення вашої установки

Тепер у вас є стійкий до DPI VPN-тунель, що працює на вашому власному сервері, під вашим контролем, зі швидкістю на рівні WireGuard. Тиха загибель пакетів, яка вбила ваше з’єднання WireGuard, більше не є проблемою — ваш трафік виглядає так, що жодна система DPI не може надійно ідентифікувати.

Ось найкорисніші речі, які ви можете зробити далі:

- Додати клієнтів для вашої родини або команди — використовуйте скрипт управління для генерації конфігурацій для кожного пристрою, який потребує доступу.

- Налаштувати роздільне тунелювання, якщо вам не потрібно повне маршрутизування тунелю — це зберігає локальний трафік швидким і зменшує пропускну здатність на вашому VPS.

- Зробити резервну копію ваших конфігурацій — запустіть команду резервного копіювання та збережіть архів у безпечному місці. Якщо ваш сервер коли-небудь потребує відновлення, це те, що врятує вас від початку з нуля.

Налаштуйте роздільне тунелювання, якщо вам не потрібно, щоб весь трафік маршрутизувався через VPN. Це особливо корисно в країнах з частковою цензурою — маршрутизуйте лише заблоковані сайти через тунель і зберігайте локальний трафік прямим:

sudo bash /root/awg/manage_amneziawg.sh modify my_phone AllowedIPs "192.168.1.0/24,10.0.0.0/8"

Змініть DNS вашого клієнта, якщо ви віддаєте перевагу іншим резолверам:

sudo bash /root/awg/manage_amneziawg.sh modify my_phone DNS "8.8.8.8,1.0.0.1"

Налаштуйте PersistentKeepalive, якщо ви на агресивному NAT-налаштуванні. Значення за замовчуванням 33 секунди підтримує UDP-сеанс через NAT — зниження до 25 може допомогти в мережах, які швидко скидають неактивні UDP-сеанси:

sudo bash /root/awg/manage_amneziawg.sh modify my_phone PersistentKeepalive 25

Встановіть на вашому маршрутизаторі для покриття всієї мережі. AmneziaWG підтримується на маршрутизаторах Keenetic через AWG Manager та на маршрутизаторах ASUS, що працюють на Asuswrt-Merlin через AmneziaWG для Merlin.

Зробіть резервну копію вашої конфігурації зараз, перш ніж щось зміниться:

sudo bash /root/awg/manage_amneziawg.sh backup

Якщо вам коли-небудь потрібно буде мігрувати на новий сервер, запустіть нову установку, а потім:

sudo bash /root/awg/manage_amneziawg.sh restore

sudo bash /root/awg/manage_amneziawg.sh regen

Команда restore відновлює ваші конфігурації та ключі, а regen оновлює конфігурації клієнтів з новою IP-адресою сервера.

Для більш детальної документації офіційні документи Amnezia знаходяться на docs.amnezia.org, а спільнота активна на Telegram.

Висновок

Після проходження через повну установку, що виділяється в AmneziaWG 2.0, це не лише те, що він працює, але й чому він працює надійно там, де інші зазнають невдачі. Зберігаючи перевірене криптографічне ядро WireGuard, одночасно фундаментально змінюючи те, як трафік виглядає в мережі, він обходить саме ті слабкості, які експлуатує глибокий аналіз пакетів. Результат — установка, яка на дотик здається такою ж швидкою та простою, як WireGuard, але набагато більш стійкою в ворожих умовах. Після розгортання цінність стає очевидною: ви не просто запускаєте VPN — ви запускаєте той, що створений для виживання в умовах реального блокування.

Якщо ви шукаєте надійний VPS для хостингу вашого сервера AmneziaWG — або потрібно масштабувати з додатковими кінцевими точками для членів команди — AvaHost надає віртуалізацію KVM з повним доступом root, NVMe зберіганням та підтримкою Ubuntu 24.04, які потрібні для цієї установки. Їхня інфраструктура спеціально розроблена для тих самостійних розгортань, які охоплює цей посібник.