AmneziaWG

Keywords

| Keyword | Definition |

|---|---|

| 🛡️ AmneziaWG | A fork of WireGuard that randomizes packet headers, sizes, and timing to resist Deep Packet Inspection while keeping the same audited cryptography. It is the protocol that runs on your server. |

| 🚀 AmneziaWG 2.0 | The current major version that uses dynamic header ranges (instead of fixed values), adds data-level padding (S4), and supports Custom Protocol Signature decoy packets for stronger DPI evasion. |

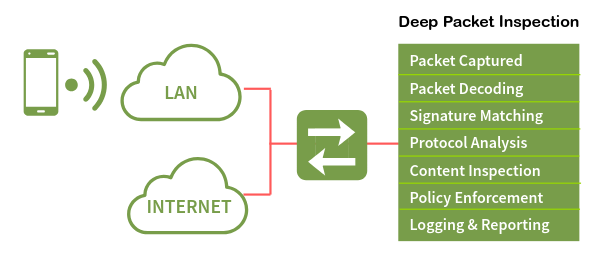

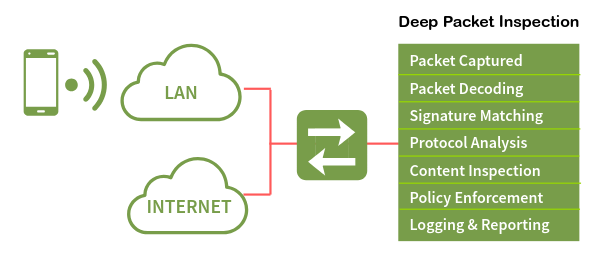

| 🔍 Deep Packet Inspection (DPI) | A network filtering technique used by ISPs and governments to identify and block VPN traffic by analyzing packet headers, sizes, and handshake patterns. AmneziaWG is specifically designed to defeat it. |

| ⚡ WireGuard | A fast, modern VPN protocol with a small codebase and kernel-level performance. It is easily fingerprinted by DPI systems due to its fixed packet structure, which is what AmneziaWG was built to fix. |

| 🏠 Self-hosted VPN | A VPN you deploy and manage on your own server (typically a VPS) rather than subscribing to a commercial provider. You control the keys, config, and infrastructure. |

| 🐧 DKMS (Dynamic Kernel Module Support) | A Linux framework that automatically recompiles kernel modules when the system kernel is updated. The AmneziaWG installer uses DKMS to build the high-performance kernel module. |

| 🎭 Obfuscation | The practice of disguising VPN traffic to look like ordinary internet traffic. AmneziaWG obfuscates at the transport layer by randomizing headers, adding padding, sending decoy packets, and firing junk packets. |

| 🔀 Split tunneling | A routing configuration where only specific traffic (e.g., blocked sites) goes through the VPN while the rest uses your direct connection. Useful in countries with partial censorship. |

| 🖥️ KVM vs LXC | KVM is full virtualization with a dedicated kernel, required for loading custom kernel modules like AmneziaWG. LXC is container-based virtualization that shares the host kernel and cannot load custom modules. |

| 🎪 CPS (Custom Protocol Signature) | An AmneziaWG 2.0 feature that sends decoy packets mimicking other protocols (QUIC, DNS, SIP) before the real handshake, fooling DPI systems into classifying the traffic as normal. |

Self-Host an AmneziaWG VPN Server — Complete Guide

AmneziaWG is a protocol designed to solve a specific problem: how do you get WireGuard’s speed when the networks you’re connecting through actively try to block it? It’s a fork of WireGuard built by the Amnezia VPN team, and it does one thing that the original doesn’t — it randomizes the transport layer so Deep Packet Inspection systems can’t fingerprint it. The encryption underneath stays exactly the same. What changes is how the packets look on the wire.

The broader landscape of VPN obfuscation has been an arms race for years. Tools like Shadowsocks, VLESS+Reality, and OpenVPN with obfs4 all attempt to disguise traffic in different ways — some as proxies, some as full tunnels, some with heavy performance costs. AmneziaWG sits in a specific niche: it’s a full VPN tunnel with WireGuard-level performance and built-in DPI resistance, all in one package. And since it’s open-source, you can self-host it on your own server.

But here’s the problem that makes this necessary. You set up WireGuard. It works perfectly — fast, clean, reliable. Then one day it stops. No error message, no timeout, no connection refused. The packets just vanish. That’s what DPI blocking looks like in practice: your tunnel is still running, your config is still correct, and nothing gets through. This is the reality in Russia (where WireGuard has roughly a 12% success rate), Iran (98% packet loss), and a growing list of countries including China, Egypt, UAE, Turkey, Belarus, Uzbekistan, Kazakhstan, Myanmar, and Pakistan.

Traditional alternatives don’t fully solve this. Shadowsocks is a proxy, not a full VPN tunnel — your DNS and non-TCP traffic still leak. OpenVPN with obfs4 works but carries roughly 25% performance overhead. VLESS+Reality offers strong obfuscation but is proxy-based and complex to configure. AmneziaWG fills the gap: a complete VPN tunnel with WireGuard’s speed and DPI resistance baked in.

This guide walks you through deploying a fully functional AmneziaWG 2.0 server on any KVM VPS in under 15 minutes using a single community installer script. By the end, you’ll have a working VPN tunnel you can connect to from any device. The steps are provider-agnostic — they work on any VPS with root SSH access, whether that’s from AlexHost, AvaHost, or elsewhere. This is written for intermediate tech users who are comfortable with SSH and basic Linux commands.

One clarification before we start: AmneziaWG is the protocol. AmneziaVPN is the client app that connects to it. They’re related but distinct — like TLS is to your browser. You’ll need the app to connect, but the protocol is what runs on your server.

But before we deploy anything, you need to understand what makes AmneziaWG different from WireGuard — and why that difference matters when DPI is watching.

What Is AmneziaWG? (The Mental Model)

WireGuard is elegant by design. It has a small codebase, uses modern cryptography, and runs in the Linux kernel for near-native performance. But that elegance comes with a visibility problem: every WireGuard packet carries the same fixed header structure, the same fixed packet sizes, and the same handshake pattern. To a Deep Packet Inspection system, a WireGuard tunnel has a signature as clear as a barcode. Once a DPI box learns that signature, it can drop every packet without blocking the port or closing the connection.

Think of it this way. WireGuard is like a courier who always wears the same uniform — fast, reliable, and efficient. But anyone watching the road learns to recognize that uniform and can stop the courier at any checkpoint. AmneziaWG is the same courier carrying the same packages, but they change uniforms at every checkpoint. Same person, same cargo, completely different appearance.

The version history matters here. AmneziaWG 1.x introduced custom headers that differed from WireGuard’s fixed values — it helped for a while, but DPI systems adapted. AmneziaWG 2.0, released in late 2025, randomizes everything: headers change per packet, padding varies per message, and decoy packets mimic other protocols before the real handshake begins. There is no universal signature to detect because every AmneziaWG 2.0 server generates its own unique parameter set. Each server speaks its own dialect.

When all obfuscation parameters are set to zero, AmneziaWG behaves identically to WireGuard — it’s fully backward compatible at the protocol level. But with parameters active (which is the default), it becomes something WireGuard cannot be: a fast VPN tunnel that DPI systems struggle to identify.

So how exactly does AmneziaWG scramble its traffic? Let’s look at the four obfuscation layers that make DPI blind — and why they add almost no speed cost.

How AmneziaWG Hides From DPI (Without Losing Speed)

AmneziaWG 2.0 uses four layered obfuscation techniques that work together. Each one targets a different way DPI systems identify VPN traffic. Together, they make every server’s traffic look unique.

Dynamic Headers (H1–H4)

WireGuard uses fixed 32-bit message type identifiers:

- 1 — for initiation

- 2 — for response

- 3 — for cookie reply

- 4 — for data

A DPI box scanning traffic just looks for these values. AmneziaWG 2.0 replaces each fixed value with a random number drawn from a configured range. The initiation header (H1) might be any value between 234567 and 345678. The response header (H2) might be between 3456789 and 4567890. These ranges never overlap — the protocol still needs to distinguish packet types internally — but to an outside observer, there’s no single header value to latch onto. Every packet looks different from the last.

Random Padding (S1–S4)

WireGuard’s initiation packet is always exactly 148 bytes. Its response is always exactly 92 bytes. These fixed sizes are another fingerprint. AmneziaWG adds random padding to each packet type: the initiation becomes 148+S1 bytes, the response becomes 92+S2 bytes, the cookie reply becomes 64+S3 bytes, and every data packet gets S4 bytes of padding. S3 and S4 are new in version 2.0 — and S4 is the most significant addition because it touches every single data packet, making session-wide traffic analysis much harder.

There’s one critical constraint: S1+56 must not equal S2. Since the original size difference between initiation and response is 56 bytes (148−92), if the padding values happened to compensate for exactly that difference, the two padded packets would end up the same size — recreating the fingerprint AmneziaWG is trying to eliminate. The installer’s parameter generator enforces this constraint automatically.

Custom Protocol Signature (I1–I5)

Before the real WireGuard handshake begins, the AmneziaWG client sends up to five decoy packets that mimic other protocols — QUIC, DNS, SIP, or custom byte patterns. The server ignores these packets entirely. It just waits for the real handshake.

- A simple configuration: Sends 128 random bytes <r 128>.

- A sophisticated configuration: Sends bytes that look like a QUIC connection initiation (<b 0xc000000001><r 64><t>), complete with a Unix timestamp.

To a DPI system watching the session start, the first packets look like normal web traffic.

Junk Packets (Jc, Jmin, Jmax)

After the decoy packets, the client fires a configurable number of junk packets — pure noise with random sizes between Jmin and Jmax. These blur the timing and size profile of the session start, making it harder for DPI systems to identify where the real handshake begins.

The Speed Question

There’s a number that’s been circulating online: AmneziaWG has 65% overhead. That figure is real, but it refers to the userspace Go implementation — not the kernel module. The community installer used in this guide builds a DKMS kernel module, and the kernel module adds less than 12% overhead total — closer to 3% in real-world benchmarks. On an uncensored network, you’d see roughly 95 Mbps through WireGuard and 92 Mbps through AmneziaWG 2.0. In a censored network, the comparison is 92 Mbps versus zero.

The following table summarizes the parameters the installer generates automatically:

| Parameter | Generated Range | Example Value |

|---|---|---|

Jc (junk packet count) | 4–8 | 6 |

Jmin (min junk size) | 40–89 | 55 |

Jmax (max junk size) | Jmin+100 to Jmin+500 | 380 |

S1 (init padding) | 15–150 | 72 |

S2 (response padding) | 15–150, S1+56≠S2 | 56 |

S3 (cookie padding) | 8–55 | 32 |

S4 (data padding) | 4–27 | 16 |

H1 (init header range) | uint32 non-overlapping | 234567-345678 |

H2 (response header range) | uint32 non-overlapping | 3456789-4567890 |

H3 (cookie header range) | uint32 non-overlapping | 56789012-67890123 |

H4 (data header range) | uint32 non-overlapping | 456789012-567890123 |

I1 (CPS packet) | <r N> format | <r 128> |

You don’t need to set any of these manually. The installer generates cryptographically random, constraint-valid values every time.

Now that you know how the obfuscation works, let’s see how AmneziaWG stacks up against the alternatives you might be considering.

AmneziaWG vs Alternatives — Quick Decision Guide

| WireGuard | AmneziaWG 2.0 | OpenVPN+obfs4 | Shadowsocks | VLESS+Reality | |

|---|---|---|---|---|---|

| DPI resistance | Low | High | Medium | Medium | Very High |

| Speed overhead | ~4% | <12% (~3% real-world) | ~25% | ~8% | ~10% |

| Full VPN tunnel | Yes | Yes | Yes | No (proxy) | No (proxy) |

| Runs in kernel | Yes | Yes (DKMS) | No | No | No |

| Setup complexity | Low | Low (with installer) | High | Medium | High |

| Transport | UDP | UDP | TCP/UDP | TCP | TCP |

The decision rules are straightforward:

- No DPI in your country? Use plain WireGuard. It’s simpler and has a larger ecosystem.

- Need maximum DPI resistance and OK with a proxy? VLESS+Reality is the strongest option for obfuscation, but it’s not a full tunnel.

- Want both speed and a full tunnel with obfuscation? AmneziaWG 2.0 is the only option that delivers WireGuard-grade performance with real DPI resistance in a complete VPN tunnel.

- Already using OpenVPN+obfs4 and it still works? No urgent need to switch, but AmneziaWG will be noticeably faster.

This article focuses on AmneziaWG because it’s the only protocol that gives you a full tunnel, kernel-level performance, and built-in obfuscation — all configured by a single script.

If AmneziaWG is the right choice for your situation, here’s exactly what you need before we start deploying.

What You’ll Need Before Starting

Before running the installer, make sure your environment meets these requirements:

| Requirement | Detail | Why |

|---|---|---|

| OS | Ubuntu 24.04 LTS (clean install). Ubuntu 25.10 is experimental. Debian 12/13 work but may needcurl pre-installed. | The installer is tested and fully supported on Ubuntu 24.04. |

| VPS specs | 1 vCore, 1 GB RAM, 25 GB storage. Any $3–5/month plan works. | The installer needs ~2 GB disk and ~1 GB RAM during the DKMS build. The running VPN uses negligible resources. |

| Virtualization | KVM (not OpenVZ, not LXC). | AmneziaWG loads a kernel module via DKMS. LXC shares the host kernel and cannot load custom modules. |

| SSH access | Root or sudo user with password/key authentication. | The installer must run as root. |

| SSH port | Default 22, or pre-opened in UFW if using a non-standard port. | If SSH isn’t on port 22 and you don’t pre-open it, the installer’s firewall setup will lock you out. |

| Client app | Amnezia VPN >= 4.8.12.7 (all platforms). | AWG 2.0 parameters are not understood by older clients. The standard WireGuard client does not support AWG at all. |

⚠️ Warning: LXC containers are not supported. If your VPS uses LXC virtualization, the DKMS kernel module build will fail. You must use KVM or bare-metal. Check with your provider if you’re unsure.

⚠️ Warning: If your SSH runs on a non-standard port (anything other than 22), you must open it in UFW before running the installer:

sudo ufw allow YOUR_PORT/tcpReplace

YOUR_PORTwith your actual SSH port. The installer enables UFW with a default-deny policy — if your SSH port isn’t allowed, you’ll be locked out immediately.

💡 Tip: Wait 5–10 minutes after creating your VPS before running the installer. Cloud-init and background initialization processes can conflict with the

apt-getcalls the installer makes.

With your VPS ready and prerequisites confirmed, let’s deploy AmneziaWG 2.0 using the community installer script — the fastest and most transparent method.

Anahtar Kelimeler

| Anahtar Kelime | Tanım |

|---|---|

| 🛡️ AmneziaWG | Paket başlıklarını, boyutlarını ve zamanlamalarını rastgeleleştirerek Derin Paket İncelemesi’ne karşı direnç sağlamak için WireGuard’ın bir çatalıdır ve aynı denetlenen kriptografiyi korur. Sunucunuzda çalışan protokoldür. |

| 🚀 AmneziaWG 2.0 | Dinamik başlık aralıkları (sabit değerler yerine) kullanan, veri seviyesinde dolgu (S4) ekleyen ve daha güçlü DPI kaçışı için Özel Protokol İmzası sahte paketlerini destekleyen mevcut ana sürümdür. |

| 🔍 Derin Paket İncelemesi (DPI) | Paket başlıklarını, boyutlarını ve el sıkışma desenlerini analiz ederek VPN trafiğini tanımlamak ve engellemek için İSS’ler ve hükümetler tarafından kullanılan bir ağ filtreleme tekniğidir. AmneziaWG, bunu yenmek için özel olarak tasarlanmıştır. |

| ⚡ WireGuard | Küçük bir kod tabanına ve çekirdek düzeyinde performansa sahip hızlı, modern bir VPN protokolüdür. Sabit paket yapısı nedeniyle DPI sistemleri tarafından kolayca parmak izi çıkarılabilir, bu da AmneziaWG’nin düzeltmek için inşa edildiği şeydir. |

| 🏠 Kendi Barındırdığınız VPN | Bir ticari sağlayıcıya abone olmak yerine kendi sunucunuzda (genellikle bir VPS) dağıttığınız ve yönettiğiniz bir VPN’dir. Anahtarları, yapılandırmayı ve altyapıyı kontrol edersiniz. |

| 🐧 DKMS (Dinamik Çekirdek Modül Desteği) | Sistem çekirdeği güncellendiğinde çekirdek modüllerini otomatik olarak yeniden derleyen bir Linux çerçevesidir. AmneziaWG yükleyicisi, yüksek performanslı çekirdek modülünü oluşturmak için DKMS’yi kullanır. |

| 🎭 Obfuscation | VPN trafiğini sıradan internet trafiği gibi göstermek için yapılan uygulamadır. AmneziaWG, başlıkları rastgeleleştirerek, dolgu ekleyerek, sahte paketler göndererek ve gereksiz paketler göndererek taşıma katmanında obfuscation yapar. |

| 🔀 Split tunneling | Sadece belirli trafiğin (örneğin, engellenmiş siteler) VPN üzerinden geçmesine izin veren bir yönlendirme yapılandırmasıdır, geri kalan doğrudan bağlantınızı kullanır. Kısmi sansür uygulayan ülkelerde faydalıdır. |

| 🖥️ KVM vs LXC | KVM, AmneziaWG gibi özel çekirdek modüllerinin yüklenmesi için gereken, özel bir çekirdek ile tam sanallaştırmadır. LXC, ana makine çekirdeğini paylaşan ve özel modüller yükleyemeyen konteyner tabanlı sanallaştırmadır. |

| 🎪 CPS (Özel Protokol İmzası) | Gerçek el sıkışma başlamadan önce diğer protokolleri (QUIC, DNS, SIP) taklit eden sahte paketler gönderen AmneziaWG 2.0 özelliğidir, DPI sistemlerini trafiği normal olarak sınıflandırmaya kandırır. |

AmneziaWG VPN Sunucusunu Kendi Kendinize Barındırma — Tam Kılavuz

AmneziaWG, belirli bir sorunu çözmek için tasarlanmış bir protokoldür: Bağlandığınız ağlar WireGuard’ın hızını engellemeye aktif olarak çalıştığında nasıl WireGuard’ın hızını elde edersiniz? Amnezia VPN ekibi tarafından oluşturulmuş bir WireGuard çatalıdır ve orijinalinin yapmadığı bir şeyi yapar — taşıma katmanını rastgeleleştirir, böylece Derin Paket İncelemesi sistemleri onu parmak izi çıkaramaz. Altındaki şifreleme tam olarak aynı kalır. Değişen, paketlerin kabloda nasıl göründüğüdür.

VPN obfuscation’ın daha geniş manzarası yıllardır bir silahlanma yarışı olmuştur. Shadowsocks, VLESS+Reality ve obfs4 ile OpenVPN gibi araçlar, trafiği farklı şekillerde gizlemeye çalışır — bazıları proxy olarak, bazıları tam tünel olarak, bazıları ise ağır performans maliyetleri ile. AmneziaWG belirli bir nişte yer alır: WireGuard seviyesinde performansa ve yerleşik DPI direncine sahip tam bir VPN tüneli, hepsi bir pakette. Ve açık kaynak olduğu için, kendi sunucunuzda kendiniz barındırabilirsiniz.

Ama bu durumu gerekli kılan sorun burada. WireGuard’ı kuruyorsunuz. Mükemmel çalışıyor — hızlı, temiz, güvenilir. Sonra bir gün duruyor. Hiçbir hata mesajı yok, zaman aşımı yok, bağlantı reddedilmedi. Paketler sadece kayboluyor. DPI engellemesinin pratikte nasıl göründüğüdür: tüneliniz hala çalışıyor, yapılandırmanız hala doğru ve hiçbir şey geçmiyor. Bu, Rusya’da (WireGuard’ın yaklaşık %12 başarı oranı), İran’da (%98 paket kaybı) ve Çin, Mısır, BAE, Türkiye, Belarus, Özbekistan, Kazakistan, Myanmar ve Pakistan gibi artan bir ülkeler listesinde gerçektir.

Geleneksel alternatifler bunu tam olarak çözmüyor. Shadowsocks bir proxy’dir, tam bir VPN tüneli değildir — DNS ve TCP dışı trafiğiniz hala sızar. Obfs4 ile OpenVPN çalışır ama yaklaşık %25 performans fazlası taşır. VLESS+Reality güçlü obfuscation sunar ama proxy tabanlıdır ve yapılandırması karmaşıktır. AmneziaWG bu boşluğu doldurur: WireGuard’ın hızı ve yerleşik DPI direnci ile tam bir VPN tüneli.

Bu kılavuz, herhangi bir KVM VPS üzerinde 15 dakikadan daha kısa sürede tamamen işlevsel bir AmneziaWG 2.0 sunucusu dağıtmanızı sağlar. Sonunda, herhangi bir cihazdan bağlanabileceğiniz çalışan bir VPN tüneliniz olacak. Adımlar sağlayıcıdan bağımsızdır — kök SSH erişimi olan herhangi bir VPS’de çalışır, ister AlexHost, AvaHost veya başka bir yerden olsun. Bu, SSH ve temel Linux komutları ile rahat olan ara düzey teknik kullanıcılar için yazılmıştır.

Başlamadan önce bir açıklama: AmneziaWG protokoldür. AmneziaVPN, ona bağlanan istemci uygulamasıdır. İkisi ilişkili ama farklıdır — TLS’nin tarayıcınıza olduğu gibi. Bağlanmak için uygulamaya ihtiyacınız olacak, ancak sunucunuzda çalışan protokol budur.

Ama herhangi bir şeyi dağıtmadan önce, AmneziaWG’nin WireGuard’dan neyin farklı olduğunu ve DPI’nin izlediği zaman bu farkın neden önemli olduğunu anlamanız gerekiyor.

AmneziaWG Nedir? (Zihinsel Model)

WireGuard tasarım itibarıyla zarif bir yapıya sahiptir. Küçük bir kod tabanına sahiptir, modern kriptografi kullanır ve neredeyse yerel performans için Linux çekirdeğinde çalışır. Ancak bu zarafet, bir görünürlük sorunu ile gelir: her WireGuard paketi aynı sabit başlık yapısını, aynı sabit paket boyutlarını ve aynı el sıkışma desenini taşır. Bir Derin Paket İncelemesi sistemi için, bir WireGuard tünelinin imzası bir barkod kadar nettir. Bir DPI cihazı bu imzayı öğrendiğinde, bağlantıyı kapatmadan veya portu kapatmadan her paketi düşürebilir.

Bunu şöyle düşünün. WireGuard, her zaman aynı üniformayı giyen bir kuryeye benzer — hızlı, güvenilir ve verimli. Ama yolda birini izleyen herkes o üniformayı tanımayı öğrenir ve kuryeyi her kontrol noktasında durdurabilir. AmneziaWG, aynı paketleri taşıyan aynı kurye ama her kontrol noktasında üniformasını değiştirir. Aynı kişi, aynı yük, tamamen farklı bir görünüm.

Sürüm geçmişi burada önemlidir. AmneziaWG 1.x, WireGuard’ın sabit değerlerinden farklı özel başlıklar tanıttı — bir süre yardımcı oldu, ama DPI sistemleri uyum sağladı. AmneziaWG 2.0, 2025’in sonlarında piyasaya sürüldü, her şeyi rastgeleleştirir: başlıklar her pakette değişir, dolgu her mesajda değişir ve sahte paketler gerçek el sıkışma başlamadan önce diğer protokolleri taklit eder. Tespit edilecek evrensel bir imza yoktur çünkü her AmneziaWG 2.0 sunucusu kendi benzersiz parametre setini üretir. Her sunucu kendi lehçesinde konuşur.

Tüm obfuscation parametreleri sıfıra ayarlandığında, AmneziaWG WireGuard ile aynı şekilde davranır — protokol düzeyinde tamamen geriye dönük uyumludur. Ancak parametreler aktif olduğunda (bu varsayılandır), WireGuard’ın olamayacağı bir şey haline gelir: DPI sistemlerinin tanımlamakta zorlandığı hızlı bir VPN tüneli.

Peki AmneziaWG trafiğini tam olarak nasıl karıştırıyor? DPI’yi kör eden dört obfuscation katmanına bakalım — ve neden neredeyse hiç hız maliyeti eklemezler.

AmneziaWG DPI’den Nasıl Gizlenir (Hız Kaybetmeden)

AmneziaWG 2.0, birlikte çalışan dört katmanlı obfuscation tekniği kullanır. Her biri, DPI sistemlerinin VPN trafiğini tanımlamanın farklı bir yolunu hedef alır. Birlikte, her sunucunun trafiğini benzersiz hale getirir.

Dinamik Başlıklar (H1–H4)

WireGuard, sabit 32-bit mesaj türü tanımlayıcıları kullanır:

- 1 — başlatma için

- 2 — yanıt için

- 3 — çerez yanıtı için

- 4 — veri için

Bir DPI cihazı trafiği tararken sadece bu değerleri arar. AmneziaWG 2.0, her sabit değeri yapılandırılmış bir aralıktan rastgele bir sayı ile değiştirir. Başlatma başlığı (H1) 234567 ile 345678 arasında herhangi bir değer olabilir. Yanıt başlığı (H2) 3456789 ile 4567890 arasında olabilir. Bu aralıklar asla örtüşmez — protokol hala paket türlerini dahili olarak ayırt etmesi gerekir — ama dışarıdan bir gözlemci için, tutunacak tek bir başlık değeri yoktur. Her paket, sonuncusundan farklı görünür.

Rastgele Dolgu (S1–S4)

WireGuard’ın başlatma paketi her zaman tam olarak 148 bayttır. Yanıtı her zaman tam olarak 92 bayttır. Bu sabit boyutlar başka bir parmak izi oluşturur. AmneziaWG, her paket türüne rastgele dolgu ekler: başlatma 148+S1 bayt olur, yanıt 92+S2 bayt olur, çerez yanıtı 64+S3 bayt olur ve her veri paketi S4 bayt dolgu alır. S3 ve S4, 2.0 sürümünde yenidir — ve S4, her veri paketini etkilediği için en önemli eklemedir, oturum genelinde trafik analizini çok daha zor hale getirir.

Bir kritik kısıtlama vardır: S1+56, S2’ye eşit olmamalıdır. Başlatma ve yanıt arasındaki orijinal boyut farkı 56 bayt (148−92) olduğundan, dolgu değerleri tam olarak bu farkı telafi ederse, iki dolgu paketi aynı boyutta olur — AmneziaWG’nin ortadan kaldırmaya çalıştığı parmak izini yeniden oluşturur. Yükleyicinin parametre üreticisi bu kısıtlamayı otomatik olarak uygular.

Özel Protokol İmzası (I1–I5)

Gerçek WireGuard el sıkışması başlamadan önce, AmneziaWG istemcisi, diğer protokolleri taklit eden beş sahte paket gönderebilir — QUIC, DNS, SIP veya özel bayt desenleri. Sunucu bu paketleri tamamen görmezden gelir. Gerçek el sıkışmayı bekler.

- basit bir yapılandırma: 128 rastgele bayt gönderir <r 128>.

- gelişmiş bir yapılandırma: Bir QUIC bağlantı başlatma gibi görünen baytlar gönderir (<b 0xc000000001><r 64><t>), bir Unix zaman damgası ile birlikte.

DPI sistemi oturumu izlerken, ilk paketler normal web trafiği gibi görünür.

Gereksiz Paketler (Jc, Jmin, Jmax)

Sahte paketlerden sonra, istemci yapılandırılabilir sayıda gereksiz paket gönderir — Jmin ile Jmax arasında rastgele boyutlarda saf gürültü. Bunlar, oturum başlangıcının zamanlama ve boyut profilini bulanıklaştırır, DPI sistemlerinin gerçek el sıkışmanın nerede başladığını tanımlamasını zorlaştırır.

Hız Sorusu

Çevrimiçi dolaşan bir sayı var: AmneziaWG’nin %65 fazlası var. Bu rakam gerçektir, ancak kullanıcı alanı Go uygulamasına atıfta bulunur — çekirdek modülüne değil. Bu kılavuzda kullanılan topluluk yükleyicisi, bir DKMS çekirdek modülü oluşturur ve çekirdek modülü toplamda %12’den daha az fazlalık ekler — gerçek dünya benchmarklarında %3’e daha yakındır. Sansürsüz bir ağda, WireGuard üzerinden yaklaşık 95 Mbps ve AmneziaWG 2.0 üzerinden yaklaşık 92 Mbps görürsünüz. Sansürlü bir ağda, karşılaştırma 92 Mbps’e karşı sıfırdır.

Aşağıdaki tablo, yükleyicinin otomatik olarak ürettiği parametreleri özetlemektedir:

| Parametre | Üretilen Aralık | Örnek Değer |

|---|---|---|

Jc (gereksiz paket sayısı) | 4–8 | 6 |

Jmin (min gereksiz boyut) | 40–89 | 55 |

Jmax (max gereksiz boyut) | Jmin+100 ile Jmin+500 | 380 |

S1 (başlatma dolgu) | 15–150 | 72 |

S2 (yanıt dolgu) | 15–150, S1+56≠S2 | 56 |

S3 (çerez dolgu) | 8–55 | 32 |

S4 (veri dolgu) | 4–27 | 16 |

H1 (başlatma başlık aralığı) | uint32 örtüşmeyen | 234567-345678 |

H2 (yanıt başlık aralığı) | uint32 örtüşmeyen | 3456789-4567890 |

H3 (çerez başlık aralığı) | uint32 örtüşmeyen | 56789012-67890123 |

H4 (veri başlık aralığı) | uint32 örtüşmeyen | 456789012-567890123 |

I1 (CPS paketi) | <r N> format | <r 128> |

Bu değerlerden hiçbirini manuel olarak ayarlamanıza gerek yoktur. Yükleyici, her seferinde kriptografik olarak rastgele, kısıtlama geçerli değerler üretir.

Artık obfuscation’ın nasıl çalıştığını bildiğinize göre, AmneziaWG’nin düşündüğünüz alternatiflerle nasıl karşılaştırıldığını görelim.

AmneziaWG ve Alternatifler — Hızlı Karar Kılavuzu

| WireGuard | AmneziaWG 2.0 | OpenVPN+obfs4 | Shadowsocks | VLESS+Reality | |

|---|---|---|---|---|---|

| DPI direnci | Düşük | Yüksek | Orta | Orta | Çok Yüksek |

| Hız fazlası | ~%4 | <%12 (~%3 gerçek dünya) | ~%25 | ~%8 | ~%10 |

| Tam VPN tüneli | Evet | Evet | Evet | Hayır (proxy) | Hayır (proxy) |

| Çekirdekte çalışır | Evet | Evet (DKMS) | Hayır | Hayır | Hayır |

| Kurulum karmaşıklığı | Düşük | Düşük (yükleyici ile) | Yüksek | Orta | Yüksek |

| Taşıma | UDP | UDP | TCP/UDP | TCP | TCP |

Karar kuralları açıktır:

- Ülkenizde DPI yok mu? Basit WireGuard kullanın. Daha basit ve daha büyük bir ekosisteme sahiptir.

- Maksimum DPI direncine ihtiyacınız var ve bir proxy ile sorun yok mu? VLESS+Reality, obfuscation için en güçlü seçenektir, ancak tam bir tünel değildir.

- Hem hız hem de obfuscation ile tam bir tünel mi istiyorsunuz? AmneziaWG 2.0, WireGuard seviyesinde performans sunan ve gerçek DPI direncine sahip tek seçenektir.

- OpenVPN+obfs4 kullanıyorsanız ve hala çalışıyorsa? Geçiş yapmak için acil bir ihtiyaç yok, ancak AmneziaWG belirgin şekilde daha hızlı olacaktır.

Bu makale, tam bir tünel, çekirdek düzeyinde performans ve yerleşik obfuscation sunan tek protokol olduğu için AmneziaWG’ye odaklanmaktadır — hepsi tek bir script ile yapılandırılmıştır.

Eğer AmneziaWG, durumunuz için doğru seçimse, dağıtıma başlamadan önce tam olarak neye ihtiyacınız olduğunu burada bulabilirsiniz.

Başlamadan Önce İhtiyacınız Olanlar

Yükleyiciyi çalıştırmadan önce, ortamınızın bu gereksinimleri karşıladığından emin olun:

| Gereksinim | Ayrıntı | Neden |

|---|---|---|

| İşletim Sistemi | Ubuntu 24.04 LTS (temiz kurulum). Ubuntu 25.10 deneysel. Debian 12/13 çalışır amacurl pre-installed. gerekebilir. | Yükleyici, Ubuntu 24.04 üzerinde test edilmiştir ve tamamen desteklenmektedir. |

| VPS özellikleri | 1 vCore, 1 GB RAM, 25 GB depolama. Herhangi bir $3–5/aylık plan çalışır. | Yükleyici, DKMS derlemesi sırasında ~2 GB disk ve ~1 GB RAM gerektirir. Çalışan VPN, önemsiz kaynaklar kullanır. |

| Sanalizasyon | KVM (OpenVZ değil, LXC değil). | AmneziaWG, DKMS aracılığıyla bir çekirdek modülü yükler. LXC, ana makine çekirdeğini paylaşır ve özel modüller yükleyemez. |

| SSH erişimi | Şifre/anahtar kimlik doğrulaması ile kök veya sudo kullanıcısı. | Yükleyici kök olarak çalışmalıdır. |

| SSH portu | Varsayılan 22, veya standart olmayan bir port kullanıyorsanız UFW’de önceden açılmış. | SSH 22 portunda değilse ve önceden açmadıysanız, yükleyicinin güvenlik duvarı ayarları sizi kilitleyecektir. |

| İstemci uygulaması | Amnezia VPN >= 4.8.12.7 (tüm platformlar). | AWG 2.0 parametreleri, eski istemciler tarafından anlaşılamaz. Standart WireGuard istemcisi AWG’yi hiç desteklemez. |

⚠️ Uyarı: LXC konteynerleri desteklenmiyor. Eğer VPS’niz LXC sanallaştırması kullanıyorsa, DKMS çekirdek modülü derlemesi başarısız olacaktır. KVM veya bare-metal kullanmalısınız. Emin değilseniz sağlayıcınızla kontrol edin.

⚠️ Uyarı: Eğer SSH’niz standart olmayan bir portta (22 dışında herhangi bir şey) çalışıyorsa, yükleyiciyi çalıştırmadan önce UFW’de açmalısınız:

sudo ufw allow YOUR_PORT/tcpYOUR_PORTile gerçek SSH portunuzu değiştirin. Yükleyici, varsayılan olarak reddetme politikası ile UFW’yi etkinleştirir — eğer SSH portunuz izin verilmezse, hemen kilitlenirsiniz.

💡 İpucu: VPS’nizi oluşturduktan sonra yükleyiciyi çalıştırmadan önce 5–10 dakika bekleyin. Cloud-init ve arka planda başlatma süreçleri, yükleyicinin yaptığı çağrılarla çakışabilir.

VPS’niz hazır ve ön koşullar onaylandıktan sonra, topluluk yükleyici scriptini kullanarak AmneziaWG 2.0’ı dağıtalım — en hızlı ve en şeffaf yöntem.

Anahtar Kelimeler

| Anahtar Kelime | Tanım |

|---|---|

| 🛡️ AmneziaWG | Paket başlıklarını, boyutlarını ve iletim sürelerini rastgeleleştirerek derin paket incelemesine karşı koymak için tasarlanmış WireGuard’ın bir çatalıdır, aynı zamanda kanıtlanmış kriptografiyi korur. Bu, sunucunuzda çalışan bir protokoldür. |

| 🚀 AmneziaWG 2.0 | Dinamik başlık aralıkları (sabit değerler yerine) kullanan, veri düzeyinde dolgu ekleyen (S4) ve daha güçlü DPI kaçışları için özel bir protokol imzası ile ikame paketleri destekleyen mevcut ana versiyondur. |

| 🔍 Derin Paket İncelemesi (DPI) | Paket başlıklarını, boyutlarını ve el sıkışma desenlerini analiz ederek VPN trafiğini tanımlamak ve engellemek için ISS’ler ve hükümet kuruluşları tarafından kullanılan bir ağ filtreleme tekniğidir. AmneziaWG, bunu karşılamak için özel olarak tasarlanmıştır. |

| ⚡ WireGuard | Küçük bir kod tabanına ve çekirdek düzeyinde performansa sahip hızlı, modern bir VPN protokolüdür. Sabit paket yapısı nedeniyle DPI sistemleri tarafından kolayca tanınabilir, bu durum AmneziaWG’de ele alınmıştır. |

| 🏠 Kendi Kendine Barındırılan VPN | Ticari bir sağlayıcıya abone olmak yerine kendi sunucunuzda (genellikle bir VPS) dağıttığınız ve yönettiğiniz bir VPN’dir. Anahtarları, yapılandırmayı ve altyapıyı kontrol edersiniz. |

| 🐧 DKMS (Dinamik Çekirdek Modül Desteği) | Sistem çekirdeği güncellendiğinde çekirdek modüllerini otomatik olarak yeniden derleyen bir Linux çerçevesidir. AmneziaWG yükleyicisi, yüksek performanslı bir çekirdek modülü oluşturmak için DKMS kullanır. |

| 🎭 Obfuscation | VPN trafiğini normal internet trafiği gibi görünmesi için gizleme pratiğidir. AmneziaWG, başlıkları rastgeleleştirerek, dolgu ekleyerek, ikame paketleri göndererek ve gereksiz paketler üreterek taşıma katmanında obfuscation yapar. |

| 🔀 Split tunneling | Yalnızca belirli trafiğin (örneğin, engellenmiş siteler) VPN üzerinden geçmesini sağlarken diğer trafiğin doğrudan bağlantınızı kullanmasını sağlayan bir yönlendirme yapılandırmasıdır. Kısmi sansür uygulanan ülkelerde faydalıdır. |

| 🖥️ KVM vs LXC | KVM, AmneziaWG gibi özel çekirdek modüllerini yüklemek için gereken tam sanallaştırmadır. LXC, ana bilgisayarın paylaşılan çekirdeğini kullanan konteyner sanallaştırmasıdır ve özel modülleri yükleyemez. |

| 🎪 CPS (Özel Protokol İmzası) | AmneziaWG 2.0’nın, gerçek el sıkışması başlamadan önce diğer protokolleri (QUIC, DNS, SIP) taklit eden ikame paketleri gönderen bir özelliğidir, DPI sistemlerini trafiği normal olarak sınıflandırarak yanıltır. |

Kendi Kendine Dağıtılan AmneziaWG VPN Sunucusu — Tam Kılavuz

AmneziaWG, bağlandığınız ağların aktif olarak engellemeye çalıştığı durumlarda WireGuard hızlarını nasıl elde edeceğinizi çözmek için tasarlanmış bir protokoldür. Amnezia VPN ekibi tarafından oluşturulmuş bir WireGuard çatallıdır ve orijinalinin yapmadığı şeyi yapar — taşıma katmanını rastgeleleştirir, böylece derin paket inceleme sistemleri onu tanımlayamaz. Şifreleme tam olarak aynı kalır. Sadece ağdaki paketlerin görünümü değişir.

VPN obfuscation’ın geniş manzarası yıllar içinde bir silahlanma yarışı olmuştur. Shadowsocks, VLESS+Reality ve obfs4 ile OpenVPN, trafiği çeşitli şekillerde gizlemeye çalışır — bazıları proxy olarak, bazıları tam tünel olarak, bazıları yüksek performans maliyetleri ile. AmneziaWG belirli bir nişi doldurur: WireGuard düzeyinde performansa sahip, yerleşik DPI koruması olan tam bir VPN tünelidir, hepsi bir pakette. Ve açık kaynak olduğu için, kendi sunucunuzda dağıtabilirsiniz.

Ama işte bunu gerekli kılan sorun. WireGuard’ı kuruyorsunuz. Mükemmel çalışıyor — hızlı, temiz, güvenilir. Sonra bir gün, duruyor. Hiçbir hata mesajı, zaman aşımı, bağlantı reddi yok. Paketler sadece kayboluyor. Bu, DPI engellemesinin pratikte nasıl göründüğüdür: tüneliniz hala çalışıyor, yapılandırmanız hala doğru ve hiçbir şey geçmiyor. Bu, Rusya’da (WireGuard’ın yaklaşık %12 başarı oranı var), İran’da (%98 paket kaybı) ve Çin, Mısır, BAE, Türkiye, Belarus, Özbekistan, Kazakistan, Myanmar ve Pakistan dahil artan bir ülke listesinde gerçektir.

Geleneksel alternatifler bu sorunu tam olarak çözmez. Shadowsocks bir proxy’dir, tam bir VPN tüneli değildir — DNS’iniz ve TCP dışı trafiğiniz hala sızacaktır. Obfs4 ile OpenVPN çalışır ama yaklaşık %25 performans fazlası vardır. VLESS+Reality güçlü obfuscation sunar ama proxy tabanlıdır ve kurulumu karmaşıktır. AmneziaWG bu boşluğu doldurur: WireGuard düzeyinde performansa sahip, yerleşik DPI koruması olan tam bir VPN tünelidir.

Bu kılavuz, herhangi bir KVM VPS’de 15 dakikadan daha kısa bir sürede tamamen işlevsel bir AmneziaWG 2.0 sunucusu dağıtmanıza yardımcı olacaktır. Sonunda, herhangi bir cihazdan bağlanabileceğiniz çalışan bir VPN tüneliniz olacak. Adımlar sağlayıcıdan bağımsızdır — AvaHost’tan veya başka bir yerden SSH erişimi ve kök ayrıcalıkları olan herhangi bir VPS’de çalışır. Bu, SSH ve temel Linux komutları ile çalışmaktan rahat olan orta düzey teknik beceriye sahip kullanıcılar için yazılmıştır.

Başlamadan önce bir açıklama: AmneziaWG bir protokoldür. AmneziaVPN ise buna bağlanan bir istemci uygulamasıdır. İlişkili ama farklıdırlar — tarayıcınız için TLS gibi. Bağlanmak için bir uygulamaya ihtiyacınız olacak, ancak protokol sunucunuzda çalışan şeydir.

Ama önce herhangi bir şeyi dağıtmadan önce, AmneziaWG’nin WireGuard’dan neyin farklı olduğunu anlamanız gerekiyor — ve bu farkın DPI sizi izlerken neden önemli olduğunu.

AmneziaWG Nedir? (Zihinsel Model)

WireGuard tasarımında zariftir. Küçük bir kod tabanı vardır, modern kriptografi kullanır ve neredeyse yerel performans için Linux çekirdeğinde çalışır. Ancak bu zarafet bir görünürlük sorununa sahiptir: her WireGuard paketi aynı sabit başlık yapısını, aynı sabit paket boyutlarını ve aynı el sıkışma desenini taşır. Derin paket inceleme sistemi için WireGuard tünelinin imzası, bir barkod kadar nettir. Bir DPI cihazı bu imzayı öğrendiğinde, bağlantıyı kapatmadan veya portu kapatmadan her paketi düşürebilir.

Bunu şöyle düşünün. WireGuard, her zaman aynı üniformayı giyen bir kurye gibidir — hızlı, güvenilir ve verimli. Ama yolu izleyen herkes o üniformayı tanımayı öğrenir ve kurye her kontrol noktasında durdurulabilir. AmneziaWG, aynı paketleri taşıyan aynı kurye ama her kontrol noktasında üniformasını değiştirir. Aynı kişi, aynı yük, tamamen farklı bir görünüm.

Versiyon geçmişi önemlidir. AmneziaWG 1.x, WireGuard’ın sabit değerlerinden farklı özel başlıklar tanıttı — bu bir süre yardımcı oldu, ama DPI sistemleri uyum sağladı. 2025’in sonlarında piyasaya sürülen AmneziaWG 2.0, her şeyi rastgeleleştirir: başlıklar her paketten pakete değişir, dolgu mesajdan mesaja değişir ve ikame paketler gerçek el sıkışması başlamadan önce diğer protokolleri taklit eder. Tespitte evrensel bir imza yoktur çünkü her AmneziaWG 2.0 sunucusu kendi benzersiz parametre setini üretir. Her sunucu kendi lehçesinde konuşur.

Tüm obfuscation parametreleri sıfıra ayarlandığında, AmneziaWG WireGuard ile aynı şekilde davranır — protokol düzeyinde tamamen geriye dönük uyumludur. Ancak aktif parametrelerle (bu varsayılan ayardır), WireGuard’ın olamayacağı bir şeye dönüşür: DPI sistemlerinin tanımlamada zorlandığı hızlı bir VPN tüneli.

Peki AmneziaWG trafiğini tam olarak nasıl şifreler? DPI’yi kör eden dört obfuscation seviyesine bakalım — ve neden neredeyse hiç hız kaybı eklemediklerine.

AmneziaWG DPI’den Nasıl Kaçınıyor (Hız Kaybı Olmadan)

AmneziaWG 2.0, birlikte çalışan dört obfuscation seviyesi kullanır. Her biri DPI sistemlerinin VPN trafiğini tanımlamanın farklı bir yolunu hedef alır. Birlikte, her sunucunun trafiğini benzersiz hale getirir.

Dinamik Başlıklar (H1–H4)

WireGuard sabit 32-bit mesaj türü tanımlayıcıları kullanır:

- 1 — başlatma için

- 2 — yanıt için

- 3 — çerez ile yanıt için

- 4 — veri için

Bir DPI cihazı trafiği tararken bu değerleri arar. AmneziaWG 2.0, her sabit değeri belirli bir aralıktan seçilen rastgele bir sayı ile değiştirir. Başlatma başlığı (H1) 234567 ile 345678 arasındaki herhangi bir değer olabilir. Yanıt başlığı (H2) 3456789 ile 4567890 arasında olabilir. Bu aralıklar asla örtüşmez — protokol hala paket türlerini dahili olarak ayırt etmelidir — ancak dışarıdan bir gözlemci için tutunacak tek bir başlık değeri yoktur. Her paket, bir öncekinden farklı görünür.

Rastgele Dolgu (S1–S4)

WireGuard’ın başlatma paketi her zaman tam olarak 148 bayttır. Yanıtı her zaman tam olarak 92 bayttır. Bu sabit boyutlar başka bir parmak izidir. AmneziaWG, her paket türüne rastgele dolgu ekler: başlatma 148+S1 bayt olur, yanıt 92+S2 bayt olur, çerez ile yanıt 64+S3 bayt alır ve her veri paketi S4 bayt dolgu alır. S3 ve S4, 2.0 versiyonunda yenidir — ve S4, her tek veri paketini etkilediği için en önemli eklemedir, oturum düzeyinde trafik analizini çok daha zor hale getirir.

Bir kritik kısıtlama vardır: S1+56, S2’ye eşit olmamalıdır. Başlatma ve yanıt arasındaki orijinal boyut farkı 56 bayt (148−92) olduğundan, dolgu değerleri tam olarak bu farkı rastgele telafi ederse, iki dolgu paketinin boyutu aynı olacaktır — AmneziaWG’nin ortadan kaldırmaya çalıştığı parmak izini yeniden oluşturacaktır. Yükleyicinin parametre üreticisi bu kısıtlamayı otomatik olarak sağlar.

Özel Protokol İmzası (I1–I5)

Gerçek el sıkışması başlamadan önce, AmneziaWG istemcisi, QUIC, DNS, SIP veya özel byte desenlerini taklit eden beş ikame paket gönderebilir. Sunucu bu paketleri tamamen göz ardı eder. Gerçek el sıkışmasını bekler.

- Basit yapılandırma: 128 rastgele bayt gönderir <r 128>.

- Karmaşık yapılandırma: Bir QUIC bağlantısını başlatıyormuş gibi görünen baytlar gönderir (<b 0xc000000001><r 64><t>), bir Unix zaman damgası ile.

DPI sistemi oturum başlangıcını gözlemlerken, ilk paketler normal web trafiği gibi görünür.

Gereksiz Paketler (Jc, Jmin, Jmax)

İkame paketlerden sonra, istemci özelleştirilebilir sayıda gereksiz paket gönderir — rastgele boyutlardan oluşan saf gürültü Jmin ile Jmax arasında. Bu paketler, oturum başlangıcının zamanlama ve boyut profilini bulanıklaştırır, DPI sistemlerinin gerçek el sıkışmasının nerede başladığını tanımlamasını zorlaştırır.

Hız Sorusu

Internette dolaşan bir sayı var: AmneziaWG’nin %65 fazlası var. Bu rakam gerçektir, ancak kullanıcı alanı Go uygulamasına atıfta bulunmaktadır — çekirdek modülüne değil. Bu kılavuzda kullanılan topluluk yükleyicisi, bir DKMS çekirdek modülü oluşturur ve çekirdek modülü toplamda %12’den daha az fazlalık ekler — gerçek testlerde %3’e daha yakındır. Sansürsüz bir ağda, WireGuard üzerinden yaklaşık 95 Mbps ve AmneziaWG 2.0 üzerinden 92 Mbps göreceksiniz. Sansürlü bir ağda, karşılaştırma 92 Mbps’e karşı sıfırdır.

Aşağıdaki tablo, yükleyicinin otomatik olarak ürettiği parametreleri özetlemektedir:

| Parametre | Üretilen Aralık | Örnek Değer |

|---|---|---|

| Jc (gereksiz paket sayısı) | 4–8 | 6 |

| Jmin (min. gereksiz boyut) | 40–89 | 55 |

| Jmax (max. gereksiz boyut) | Jmin+100 ile Jmin+500 | 380 |

| S1 (başlatma dolgu) | 15–150 | 72 |

| S2 (yanıt dolgu) | 15–150, S1+56≠S2 | 56 |

| S3 (çerez dolgu) | 8–55 | 32 |

| S4 (veri dolgu) | 4–27 | 16 |

| H1 (başlatma başlığı aralığı) | üst sınır olmadan uint32 | 234567-345678 |

| H2 (yanıt başlığı aralığı) | üst sınır olmadan uint32 | 3456789-4567890 |

| H3 (çerez başlığı aralığı) | üst sınır olmadan uint32 | 56789012-67890123 |

| H4 (veri başlığı aralığı) | üst sınır olmadan uint32 | 456789012-567890123 |

| I1 (CPS paketi) | <r N> formatı | <r 128> |

Bu parametrelerden hiçbirini manuel olarak ayarlamanıza gerek yoktur. Yükleyici, her seferinde kısıtlamaları karşılayan kriptografik olarak rastgele değerler üretir.

Artık obfuscation’ın nasıl çalıştığını bildiğinize göre, AmneziaWG’nin düşündüğünüz alternatiflerle nasıl karşılaştırıldığını görelim.

AmneziaWG vs Alternatifler — Hızlı Karar Verme Kılavuzu

| WireGuard | AmneziaWG 2.0 | OpenVPN+obfs4 | Shadowsocks | VLESS+Reality | |

|---|---|---|---|---|---|

| DPI Direnci | Düşük | Yüksek | Orta | Orta | Çok Yüksek |

| Hız Fazlası | ~%4 | <%12 (~%3 gerçek koşullarda) | ~%25 | ~%8 | ~%10 |

| Tam VPN Tüneli | Evet | Evet | Evet | Hayır (proxy) | Hayır (proxy) |

| Çekirdekte Çalışır | Evet | Evet (DKMS) | Hayır | Hayır | Hayır |

| Kurulum Karmaşıklığı | Düşük | Düşük (yükleyici ile) | Yüksek | Orta | Yüksek |

| Taşıma | UDP | UDP | TCP/UDP | TCP | TCP |

Karar verme kuralları basittir:

- Ülkenizde DPI yok mu? Normal WireGuard kullanın. Daha kolaydır ve daha geniş bir ekosisteme sahiptir.

- Maksimum DPI korumasına ihtiyacınız var ve proxy’lerden rahatsız olmuyorsanız? VLESS+Reality, obfuscation için en güçlü seçenektir, ancak tam bir tünel değildir.

- Hem hız hem de obfuscation ile tam bir tünel istiyorsanız? AmneziaWG 2.0, WireGuard düzeyinde performans sunan ve tam bir VPN tünelinde gerçek DPI koruması sağlayan tek seçenektir.

- OpenVPN+obfs4 kullanıyorsanız ve hala çalışıyorsa? Geçiş için acil bir ihtiyaç yoktur, ancak AmneziaWG belirgin şekilde daha hızlı olacaktır.

Bu makale, AmneziaWG’ye odaklanmaktadır çünkü tam bir tünel, çekirdek düzeyinde performans ve yerleşik obfuscation sağlayan tek protokoldür — hepsi tek bir script ile kurulmuştur.

Eğer AmneziaWG sizin durumunuz için doğru seçimse, dağıtıma başlamadan önce ihtiyacınız olanlar şunlardır.

Başlamadan Önce İhtiyacınız Olanlar

Yükleyiciyi çalıştırmadan önce, ortamınızın bu gereksinimleri karşıladığından emin olun:

| Gereksinim | Ayrıntılar | Neden |

|---|---|---|

| İşletim Sistemi | Ubuntu 24.04 LTS (temiz kurulum). Ubuntu 25.10 deneysel. Debian 12/13 çalışır ama curl önceden yüklenmiş olabilir. | Yükleyici, Ubuntu 24.04 üzerinde test edilmiştir ve tamamen desteklenmektedir. |

| VPS Özellikleri | 1 vCore, 1 GB RAM, 25 GB depolama. Aylık $3–5 arası herhangi bir plan uygundur. | Yükleyici, DKMS derlemesi sırasında ~2 GB disk alanı ve ~1 GB RAM gerektirir. Çalışan VPN minimum kaynak kullanır. |

| Sanallaştırma | KVM (OpenVZ değil, LXC değil). | AmneziaWG, DKMS aracılığıyla çekirdek modülünü yükler. LXC, paylaşılan ana bilgisayar çekirdeğini kullanır ve özel modülleri yükleyemez. |

| SSH Erişimi | Kök veya şifre/anahtar kimlik doğrulaması ile sudo kullanıcısı. | Yükleyici kök olarak çalıştırılmalıdır. |

| SSH Portu | Varsayılan 22 veya standart olmayan bir port kullanıyorsanız UFW’de önceden açılmış olmalıdır. | SSH portu 22’de çalışmıyorsa ve önceden açmadıysanız, yükleyicinin güvenlik duvarı ayarı sizi engelleyecektir. |

| İstemci Uygulaması | Amnezia VPN >= 4.8.12.7 (tüm platformlar). | AWG 2.0 seçenekleri eski istemciler tarafından anlaşılamaz. Standart WireGuard istemcisi AWG’yi hiç desteklemez. |

⚠️ Uyarı: LXC konteynerleri desteklenmez. Eğer VPS’niz LXC sanallaştırması kullanıyorsa, DKMS çekirdek modülü derlemesi başarısız olacaktır. KVM veya bare-metal kullanmalısınız. Emin değilseniz sağlayıcınızla kontrol edin.

⚠️ Uyarı: Eğer SSH’niz standart olmayan bir portta (22 dışındaki herhangi bir şey) çalışıyorsa, yükleyiciyi çalıştırmadan önce bunu UFW’de mutlaka açmalısınız:

sudo ufw allow YOUR_PORT/tcp

YOUR_PORT ile gerçek SSH portunuzu değiştirin. Yükleyici, varsayılan bir politika ile UFW’yi içerir — eğer SSH portunuz izin verilmemişse, hemen engellenirsiniz.

💡 İpucu: VPS’nizi oluşturduktan sonra yükleyiciyi çalıştırmadan önce 5–10 dakika bekleyin. Cloud-init ve arka plan başlatma süreçleri, yükleyicinin yaptığı apt-get çağrılarıyla çakışabilir.

VPS’niz hazır ve ön koşullar onaylandığında, topluluk yükleyici scriptini kullanarak AmneziaWG 2.0’ı dağıtalım — en hızlı ve en şeffaf yöntem.

Yöntem 1 — CLI Yükleyici ile Dağıtım (Tavsiye Edilen)

Bu, birincil kurulum yöntemidir. Bir versiyon-pinnend yükleyici scriptini indirecek, kök olarak çalıştıracak, sekiz otomatik adımda ilerleyecek (iki beklenen yeniden başlatma ile) ve tamamen yapılandırılmış bir AmneziaWG 2.0 sunucusuna sahip olacaksınız. Yükleyici her şeyi halleder: paket kurulumu, çekirdek modülü derlemesi, güvenlik duvarı yapılandırması, parametre üretimi ve hizmet başlatma.

6.1 — VPS’nize SSH ile Bağlanın

Terminalinizi açın ve sunucunuza bağlanın:

ssh root@<SERVER_IP>

<SERVER_IP> ile VPS’nizin gerçek genel IP adresini değiştirin. Sağlayıcınız size kök olmayan bir kullanıcı verdiyse, o kullanıcı ile giriş yapın ve ardından yükseltin:

ssh <username>@<SERVER_IP>

sudo -i

Ubuntu 24.04 karşılama banner’ını ve ardından bir kök istemini görmelisiniz:

Welcome to Ubuntu 24.04 LTS (GNU/Linux 6.8.0-xx-generic x86_64)

...

root@vps:~#

6.2 — Yükleyiciyi İndirin ve Çalıştırın

Yükleyici scriptini indirin, çalıştırılabilir hale getirin ve çalıştırın:

wget https://raw.githubusercontent.com/bivlked/amneziawg-installer/v5.8.1/install_amneziawg_en.sh

chmod +x install_amneziawg_en.sh

sudo bash ./install_amneziawg_en.sh

URL, v5.8.1 versiyonuna sabitlenmiştir — Nisan 2026 itibarıyla en son sürüm. Bu, tedarik zinciri güvenliğidir: indirilen scriptin test edilen sürümle eşleşmesini sağlar, repository güncellenmiş olsa bile.

Yükleyici, sisteminizi kontrol ederek başlar:

============================================

AmneziaWG 2.0 Installer v5.8.1

============================================

Checking system requirements...

OS: Ubuntu 24.04 LTS — OK

Virtualization: KVM — OK

RAM: 1024 MB — OK

Disk: 25 GB free — OK

Herhangi bir kontrol başarısız olursa, yükleyici durur ve nedenini belirtir. Sorunu düzeltin ve komutu yeniden çalıştırın.

6.3 — Yükleyici İstemlerini Takip Edin

Yükleyici, yeniden başlatma sonrası devam desteği ile sekiz adımlı bir durum makinesidir. İlerlemeyi /root/awg/awgsetup_cfg.init dosyasına kaydeder, böylece sunucu yeniden başlarsa, aynı komutu tekrar çalıştırırsınız ve kaldığı yerden devam eder.

Adım 0: Başlatma — Yükleyici, işletim sisteminizi, sanallaştırma türünü, RAM ve disk alanını kontrol eder. /root/awg/ çalışma dizinini oluşturur ve paralel çalışmaları önlemek için bir kilit dosyası kurar.

Adım 1: Sistem Güncellemesi & Paket Kurulumu — Yükleyici apt-get update && apt-get upgrade -y komutunu çalıştırır. Ardından AmneziaWG, DKMS, Linux başlıkları, UFW, Fail2Ban, QR kodu oluşturma araçları ve diğer bağımlılıkları kurar.

📝 Not: Yükleyici ayrıca, minimal VPS örneklerinde kaynak tüketen birkaç arka plan hizmetini kaldırır: snapd, modemmanager, networkd-dispatcher, unattended-upgrades, packagekit, lxd-agent-loader ve udisks2. Bu kasıtlıdır ve minimal VPN düğümleri için güvenlidir, ancak genel amaçlı ortamları bozabilir.

Adım 1 tamamlandığında, yükleyici bir yeniden başlatma isteğinde bulunur:

Reboot required. Reboot now? [y/n]:

y yazın ve Enter’a basın. Sunucu geri geldiğinde, tekrar SSH ile bağlanın ve aynı komutu yeniden çalıştırın:

sudo bash ./install_amneziawg_en.sh

Script, kaydedilmiş durumunu okur ve Adım 2’ye geçer, yeniden istemde bulunmadan.

Adım 2: DKMS Çekirdek Modülü Derlemesi — Yükleyici, mevcut çekirdeğinizle AmneziaWG çekirdek modülünü derler ve otomatik yeniden derleme için DKMS ile kaydeder:

Step 2: Building AmneziaWG kernel module via DKMS...

Creating symlink /var/lib/dkms/amneziawg/2.0/source -> /usr/src/amneziawg-2.0

DKMS: add completed.

Kernel preparation completed.

Building module:

make -C /lib/modules/6.8.0-xx-generic/build M=/var/lib/dkms/amneziawg/2.0/build modules

DKMS: build completed.

DKMS: install completed.

İkinci bir yeniden başlatma istenir. y yazın ve Enter’a basın.

📝 Not: Kurulum sırasında iki yeniden başlatma normal ve beklenir. İlk, yeni çekirdek başlıklarını yükler, ikincisi yeni oluşturulan çekirdek modülünü etkinleştirir. Script, yeniden başlatmalar arasında durumu kaydeder — hiçbir şey kaybolmaz.

İkinci yeniden başlatmadan sonra, tekrar SSH ile bağlanın ve yükleyiciyi bir kez daha çalıştırın:

sudo bash ./install_amneziawg_en.sh

Adım 3: Yeniden Başlatma Sonrası Modül Doğrulaması — Script, çekirdek modülünün yüklü olduğunu doğrular (lsmod | grep amneziawg). Eğer DKMS derlemesi herhangi bir nedenle başarısız olursa, kullanıcı alanı Go uygulamasına geri döner ve daha yüksek fazlalık hakkında bir uyarı verir.

Adım 4: Güvenlik Duvarı Kurulumu — UFW, varsayılan olarak gelen trafiği reddeden bir politika ile etkinleştirilir. Yükleyici, port 22’de bir SSH hız sınırlama kuralı ekler, VPN portunuzu UDP trafiği için açar ve awg0 arayüzü için yönlendirme kurallarını yapılandırır.

Adım 5: Yönetim Scriptlerini İndirin — İstemci yönetim scriptleri (manage_amneziawg.sh ve awg_common.sh) /root/awg/ dizinine yalnızca sahiplik izinleri (700) ile indirilir. Bunlar da v5.8.1’e sabitlenmiştir.

Adım 6: Etkileşimli Yapılandırma — Yükleyici şimdi dört soru sorar:

- UDP portu (varsayılan: 39743, aralık 1024–65535). Varsayılan, rastgele yüksek bir porttur — bunu koruyun, aksi takdirde ISS’nizin yüksek UDP portlarını engellediği biliniyorsa değiştirin.

- Tünel alt ağı (varsayılan: 10.9.9.1/24). Bu, iç VPN ağınızdır. Sunucu .1 alır, istemciler .2 ile .254 arasında alır, 253 istemciye kadar destekler.

- IPv6’yı devre dışı bırak (varsayılan: Y). Tavsiye edilir — IPv6’yı devre dışı bırakmak, trafiğin tünelin dışına sızmasını önler.

- Yönlendirme modu: Tüm trafik için 1‘i, Amnezia Listesi + DNS için 2‘yi (tavsiye edilir) veya özel ağlar için 3‘ü seçin. Mod 2, yalnızca engellenmiş genel IP aralıklarını ve DNS’i VPN üzerinden yönlendirir, yerel ağ erişiminizi hızlı ve doğrudan tutar.

💡 İpucu: MTU varsayılan olarak 1280 olarak ayarlanmıştır. Bu, minimum IPv6 MTU’dur ve mobil ve hücresel ağlar için kritik öneme sahiptir. iOS, Path MTU Discovery konusunda katıdır ve hücresel ağlar genellikle WireGuard’ın varsayılanı olan 1420’nin altında etkili MTU’ya sahiptir. Bunu 1280’de bırakın.

Adım 7: Hizmet Başlatma — Yükleyici, sunucu yapılandırmasını /etc/amnezia/amneziawg/awg0.conf dosyasında oluşturur, my_phone ve my_laptop adında iki varsayılan istemci yapılandırması oluşturur, QR kodları üretir ve awg-quick@awg0 systemd hizmetini başlatır.

Adım 8: Tamamlanma — Başarı mesajını göreceksiniz:

Yükleyici, tüm AmneziaWG 2.0 obfuscation parametrelerini otomatik olarak üretir. Onlara dokunmanıza gerek yoktur. Her sunucu, benzersiz bir değer seti alır — DPI sistemlerinin tespit etmesi için evrensel bir parmak izi yoktur.

6.4 — Kurulumdan Sonra İstemcileri Yönetme

/root/awg/manage_amneziawg.sh dosyasındaki yönetim scripti, tüm istemci yaşam döngüsü işlemlerini yönetir. İşte temel komutlar:

Yeni bir istemci ekleyin:

sudo bash /root/awg/manage_amneziawg.sh add my_desktop

Bu, yeni istemci için bir .conf dosyası, QR kodu ve .vpnuri dosyası oluşturur. Sunucu yapılandırması sıcak bir şekilde yeniden yüklenir — hizmeti yeniden başlatmaya gerek yoktur.

Geçici otomatik olarak süresi dolan bir istemci ekleyin:

sudo bash /root/awg/manage_amneziawg.sh add guest --expires=7d

Bir cron işi her beş dakikada bir kontrol eder ve istemci süresi dolduğunda otomatik olarak kaldırır. Yapılandırma, anahtarlar ve sunucu girişi temizlenir.

Tüm istemcileri listele:

sudo bash /root/awg/manage_amneziawg.sh list

Clients: my_phone (10.9.9.2/32) my_laptop (10.9.9.3/32) my_desktop (10.9.9.4/32) guest (10.9.9.5/32) [expires in 6d 23h]

Ekstra ayrıntılar için -v bayrağını ekleyin, bu kamu anahtarlarını ve oluşturma tarihlerini içerir.

Bir istemciyi kaldırın:

sudo bash /root/awg/manage_amneziawg.sh remove guest

Tüm sunucu durumunu kontrol edin:

sudo bash /root/awg/manage_amneziawg.sh check

Bu, hizmet durumunu, açık portu, tüm AWG 2.0 parametrelerini, çekirdek modülü durumunu, UFW durumunu ve Fail2Ban durumunu tek bir görünümde gösterir.

İstemci başına trafik istatistiklerini görüntüleyin:

sudo bash /root/awg/manage_amneziawg.sh stats

Client Received Sent Latest handshake ─────────────────────────────────────────────────────────────────── my_phone 1.24 GiB 356.7 MiB 2 minutes ago my_laptop 892.3 MiB 128.4 MiB 15 seconds ago my_desktop 0 B 0 B (none)

Yedek oluşturun:

sudo bash /root/awg/manage_amneziawg.sh backup

Bu, sunucu yapılandırmanızı, istemci yapılandırmalarınızı, anahtarlarınızı ve son kullanma verilerini içeren /root/awg/backups/ dizininde sıkıştırılmış bir arşiv oluşturur.

📝 Not: add ve remove komutları, sıcak yeniden yükleme için awg syncconf kullanır. Sunucu yapılandırması anında güncellenir, hizmeti yeniden başlatmaya gerek yoktur. Sadece port veya MTU gibi sunucu tarafı parametrelerini değiştirirken restart kullanın.

6.5 — Sunucunun Çalıştığını Doğrulayın

Her şeyin çalıştığını doğrulamak için bu kontrolleri yapın:

systemd hizmetini kontrol edin:

sudo systemctl status awg-quick@awg0

● awg-quick@awg0.service - AmneziaWG Quick via awg-quick(8) for awg0

Loaded: loaded (/lib/systemd/system/awg-quick@.service; enabled)

Active: active (exited) since Thu 2026-04-09 14:32:01 UTCAmneziaWG durumunu ve parametrelerini doğrulayın:

sudo awg show awg0

Güvenlik duvarını doğrulayın:

sudo ufw status verbose

Status: active Default: deny (incoming), allow (outgoing) 22/tcp LIMIT IN Anywhere 39743/udp ALLOW IN Anywhere

Fail2Ban’ı doğrulayın:

sudo fail2ban-client status sshd

Status for the jail: sshd |- Filter | |- Currently failed: 0 | `- Total failed: 0 `- Actions |- Currently banned: 0 `- Banned IP list:

DKMS çekirdek modülünü doğrulayın:

dkms status

amneziawg/1.0.0, 6.8.0-110-generic, x86_64: installed

Eğer beş kontrol de geçerse, AmneziaWG 2.0 sunucunuz çalışıyor ve bağlantıları kabul etmeye hazırdır.

Sunucunuz çalışıyor ve doğrulandı. Eğer terminal yerine GUI tabanlı bir yaklaşımı tercih ediyorsanız, AmneziaVPN uygulamasını kullanarak alternatif yöntemi burada bulabilirsiniz.

Yöntem 2 — AmneziaVPN Uygulaması ile Dağıtım (Alternatif)

AmneziaVPN masaüstü uygulaması, sunucunuzda AmneziaWG’yi SSH üzerinden otomatik olarak yükleyebilir. CLI yönteminin arkasındaki aynı yükleyici scriptini kullanır, ancak her şeyi rehberli bir arayüzde sarar. Bu, elden uzak bir kurulum deneyimi istiyorsanız idealdir.

- AmneziaVPN’yi amnezia.org/en/downloads adresinden indirin. Windows, macOS, Linux, Android ve iOS için mevcuttur.

- Uygulamayı açın ve ➕ (artı simgesi) veya Başlayın butonuna tıklayın.

- Sunucu barındırılan VPN seçeneğini sunulan seçeneklerden seçin.

- Sunucu kimlik bilgilerinizi girin:

- Sunucu IP adresi (ve eğer SSH 22’de değilse port, örneğin 203.0.113.10:2221)

- SSH kullanıcı adı (örneğin root)

- Şifre veya SSH özel anahtarı

- Kurulum türünü seçin:

- Otomatik — yalnızca AmneziaWG’yi kurar (tavsiye edilir)

- Manuel — listeden belirli bir protokol seçin

- “Kur” butonuna tıklayın — uygulama sunucunuza SSH üzerinden bağlanır ve kurulum otomatik olarak çalıştırılır. İlerleme göstergesi göreceksiniz.

- Kurulumdan sonra, uygulama kullanılmaya hazır bir VPN bağlantı profili oluşturur.

Kurulum sonrası notlar:

- Uygulama varsayılan olarak rastgele bir port ile AmneziaWG’yi kurar. Bazı ISS’ler yüksek portlarda UDP’yi engeller. Uygulama, 9999’un altındaki bir port (örneğin 585 veya 1234) değiştirilmesini önerir. Değiştirmek için: bağlantının yanındaki dişli simgesine tıklayın → Yönetim sekmesi → port numarasını değiştirin.

- Eğer sunucunuzda zaten Amnezia yazılımı yüklüyse, bağlantı oluşturma sırasında “Kurulumu Atla”ya tıklayın, ardından Yönetim sekmesinde “Daha önce yüklenmiş Amnezia hizmetlerini sunucuyu kontrol et” seçeneğini kullanın.

İki yöntem arasındaki karşılaştırma:

| Aspet | CLI Yükleyici | AmneziaVPN Uygulaması |

|---|---|---|

| Kontrol | Tam — her adımı görür, özelleştirebilirsiniz | Sınırlı — uygulama her şeyi halleder |

| Görünürlük | Şeffaf — tüm komutlar görünür | Opak — arka planda çalışır |

| Esneklik | Özel yönlendirme, uç nokta, bayraklar | Sadece varsayılanları kullanır |

| Kullanım Kolaylığı | SSH bilgisi gerektirir | Terminal çalışması yok |

| Yönetim | Tam manage_amneziawg.sh seti | Sadece uygulama tabanlı yönetim |

| En iyi kullanım durumu | Yönetilmeyen VPS, sorun giderme | Hızlı kurulum, rehberli deneyim |

CLI veya uygulamayı kullanarak sunucunuz hazır. Şimdi ilk cihazınızı bağlayalım.

İlk İstemcinizi Bağlama

Kurulumdan sonra, Amnezia VPN uygulamasına istemci yapılandırmasını aktarmanın üç yolu vardır. Cihazınıza uygun olanı seçin.

Yöntem A: QR Kodu (Mobil)

Yükleyici, /root/awg/my_phone.png dosyasında bir QR kodu oluşturdu. Bilgisayarınıza indirin:

scp root@<SERVER_IP>:/root/awg/my_phone.png .

PNG dosyasını ekranınızda açın. Telefonunuzda Amnezia VPN uygulamasını açın, “VPN Ekle” → “QR kodunu tara” seçeneğine dokunun ve kameranızı ekranınızdaki QR koduna yönlendirin. Bağlantı otomatik olarak içe aktarılır.

Yöntem B: vpn:// URI (Amnezia İstemcisi)

Sunucunuzda sıkıştırılmış URI’yi görüntüleyin:

cat /root/awg/my_phone.vpnuri

Tam vpn://… dizesini kopyalayın ve kendinize gönderin — Telegram, e-posta veya bir not uygulaması aracılığıyla. Telefonunuzda Amnezia VPN uygulamasını açın, “VPN Ekle” → “Panodan yapıştır” seçeneğine dokunun. Yapılandırma tek adımda içe aktarılır.

URI, tam yapılandırma dosyasının zlib ile sıkıştırılmış, Base64 ile kodlanmış bir versiyonudur. Hızlı paylaşım için kompakt ve tasarlanmıştır.

Yöntem C: .conf Dosyası (Masaüstü/Windows)

Yapılandırma dosyasını indirin:

scp root@<SERVER_IP>:/root/awg/my_phone.conf .

AmneziaWG for Windows istemcisini veya AmneziaVPN masaüstü uygulamasını açın, “Tünel(leri) dosyadan içe aktar” seçeneğine tıklayın ve .conf dosyasını seçin.

Bağlantıyı Doğrulayın

Bağlandıktan sonra, tünelin trafiğinizi sunucu üzerinden yönlendirdiğini doğrulayın:

curl ifconfig.me

Çıktı, yerel IP adresiniz yerine sunucunuzun genel IP adresini göstermelidir: 203.0.113.1

Daha fazla ayrıntı için, sunucunun coğrafi konumunu görüntüleyin:

curl -s https://ipinfo.io/json

{

"ip": "203.0.113.1",

"city": "Amsterdam",

"region": "North Holland",

"country": "NL",

...

}⚠️ Uyarı: Standart WireGuard istemcisi AmneziaWG 2.0 yapılandırmaları ile çalışmaz. Amnezia VPN uygulamasını (4.8.12.7 veya daha yeni sürüm) veya yerel AmneziaWG istemcisini (Windows/Android/iOS’da 2.0.0 veya daha yeni sürüm) kullanmalısınız.

⚠️ Uyarı: Windows’ta “Geçersiz anahtar: s3” hatası alıyorsanız, AmneziaWG Windows istemciniz güncel değildir (2.0.0’dan daha düşük sürüm). 2.0.0+ sürümüne güncelleyin veya Amnezia VPN uygulamasına geçin.

💡 İpucu: Bağlıysanız ama internete erişiminiz yoksa, istemci yapılandırmanızın MTU = 1280 olduğunu [Arayüz] bölümünde kontrol edin. Bu, mobil ağlarda “el sıkışması başarılı ama trafik yok” hatasının en yaygın nedenidir.

Tebrikler! VPN tüneliniz çalışıyor.

Sonraki Adım — Kurulumunuzu Genişletme

Artık kendi sunucunuzda, kontrolünüz altında, DPI’ye dayanıklı bir VPN tüneli çalıştırıyorsunuz ve WireGuard düzeyinde hız sunuyor. WireGuard bağlantınızı öldüren sessiz paket ölümü artık bir sorun değil — trafiğiniz, bir DPI sisteminin güvenilir bir şekilde tanımlayabileceği hiçbir şey gibi görünmüyor.

İşte sonraki en faydalı şeyler:

- Aileniz veya ekibiniz için istemciler ekleyin — yönetim scriptini kullanarak erişim gerektiren her cihaz için yapılandırmalar oluşturun.

- Split tunneling’i yapılandırın eğer tam tünel yönlendirmesine ihtiyacınız yoksa — bu, yerel trafiği hızlı tutar ve VPS’nizdeki bant genişliğini azaltır.

- Yapılandırmalarınızı yedekleyin — yedekleme komutunu çalıştırın ve arşivi güvenli bir yere saklayın. Sunucunuzun yeniden inşası gerektiğinde, bu sizi baştan başlamaktan kurtarır.

Split tunneling’i yapılandırın eğer tüm trafiğin VPN üzerinden yönlendirilmesine ihtiyacınız yoksa. Bu, kısmi sansür uygulanan ülkelerde özellikle faydalıdır — yalnızca engellenmiş siteleri tünel üzerinden yönlendirin ve yerel trafiği doğrudan tutun:

sudo bash /root/awg/manage_amneziawg.sh modify my_phone AllowedIPs "192.168.1.0/24,10.0.0.0/8"

İstemci DNS’inizi değiştirin eğer farklı çözümleyicileri tercih ediyorsanız:

sudo bash /root/awg/manage_amneziawg.sh modify my_phone DNS "8.8.8.8,1.0.0.1"

PersistentKeepalive’ı ayarlayın eğer agresif bir NAT yapılandırmasındaysanız. Varsayılan 33 saniye, NAT üzerinden UDP oturumunu korur — bunu 25’e düşürmek, boşta kalan UDP oturumlarını hızla düşüren ağlarda yardımcı olabilir:

sudo bash /root/awg/manage_amneziawg.sh modify my_phone PersistentKeepalive 25

Router’ınıza kurulum yapın tüm ağ kapsamı için. AmneziaWG, Keenetic router’larda AWG Manager aracılığıyla ve Asuswrt-Merlin ile çalışan ASUS router’larda AmneziaWG for Merlin aracılığıyla desteklenmektedir.

Yapılandırmanızı şimdi yedekleyin, herhangi bir değişiklik olmadan:

sudo bash /root/awg/manage_amneziawg.sh backup

Eğer yeni bir sunucuya geçmeniz gerekirse, temiz bir kurulum yapın ve ardından:

sudo bash /root/awg/manage_amneziawg.sh restore

sudo bash /root/awg/manage_amneziawg.sh regen

restore komutu yapılandırmalarınızı ve anahtarlarınızı geri getirir, ve regen yeni sunucu IP’si ile istemci yapılandırmalarını günceller.

Daha derin belgeler için, resmi Amnezia belgeleri docs.amnezia.org adresindedir ve topluluk Telegram‘da aktiftir.

Sonuç

Tam kurulumu tamamladıktan sonra, AmneziaWG 2.0’ın sadece çalışmakla kalmayıp, diğerlerinin başarısız olduğu yerlerde neden güvenilir bir şekilde çalıştığı öne çıkıyor. WireGuard’ın kanıtlanmış kriptografik çekirdeğini korurken, trafiğin ağda nasıl göründüğünü temelde değiştirerek, Derin Paket İncelemesi’nin istismar ettiği zayıflıkları atlatıyor. Sonuç, uygulamada WireGuard kadar hızlı ve basit hissettiren, ancak düşmanca ortamlarda çok daha dayanıklı bir kurulum. Dağıtıldıktan sonra, değeri belirgin hale gelir: sadece bir VPN çalıştırmıyorsunuz — gerçek dünya engellemelerine dayanacak şekilde inşa edilmiş bir VPN çalıştırıyorsunuz.

Eğer AmneziaWG sunucunuzu barındırmak için güvenilir bir VPS arıyorsanız — veya ekip üyeleri için ek uç noktalarla ölçeklenmek istiyorsanız — AvaHost, bu kurulumun gerektirdiği tam kök erişim, NVMe depolama ve Ubuntu 24.04 desteği ile KVM sanallaştırması sunmaktadır. Altyapıları, bu kılavuzda ele alınan türde kendi kendine barındırılan dağıtımlar için özel olarak tasarlanmıştır.