VLESS + Reality Przewodnik: Bezpieczna konfiguracja proxy

Słowa kluczowe

Zanim przejdziesz do konfiguracji, oto kluczowe terminy, które najprawdopodobniej będą wymagały wyjaśnienia w tym przewodniku.

| Słowo kluczowe | Definicja |

|---|---|

| 🔐 VLESS | Protokół proxy o niskiej wadze z ekosystemu V2Ray/Xray, który autoryzuje użytkowników za pomocą UUID i jest często łączony z nowoczesnymi mechanizmami stealth, takimi jak Reality. |

| 🔀 Proxy vs VPN | Proxy zazwyczaj przekazuje ruch aplikacji przez serwer, podczas gdy tradycyjna VPN zazwyczaj tworzy pełny wirtualny tunel sieciowy dla urządzenia lub systemu. |

| 🎭 Reality | Mechanizm transportu stealth dla Xray, który sprawia, że ruch wygląda znacznie bliżej normalnego HTTPS, używając odcisków palców TLS podobnych do przeglądarki i specjalnej walidacji opartej na kluczu. |

| 🔍 DPI (Deep Packet Inspection) | Technika filtrowania sieci, która analizuje wzorce pakietów, handshake i odciski palców protokołów, aby zidentyfikować i zablokować ruch, taki jak VPN i proxy. |

| 🖥️ VPS | Wirtualny serwer prywatny, który wynajmujesz i kontrolujesz zdalnie, który działa jako maszyna hostująca dla twojej konfiguracji VLESS + Reality. |

| ⚙️ 3x-ui | Panel zarządzania oparty na sieci dla Xray, który pozwala na tworzenie inboundów, użytkowników i ustawień Reality bez ręcznej edycji JSON. |

| 🚀 Xray | Silnik proxy działający pod 3x-ui, który faktycznie obsługuje VLESS, Reality, routing i połączenia klientów. |

| 🆔 UUID | Unikalny identyfikator przypisany do każdego klienta, używany przez VLESS jako główna wartość autoryzacji. |

| 🌐 SNI | Server Name Indication, pole TLS, które informuje serwer, która nazwa hosta jest żądana i musi poprawnie odpowiadać konfiguracji celu Reality. |

| 🧬 x25519 Key Pair | Para kluczy publicznych/prywatnych używana przez Reality, aby zatwierdzeni klienci mogli zakończyć połączenie, podczas gdy niepożądane próby są traktowane inaczej. |

| 🔑 Klucz publiczny vs klucz prywatny | Klucz publiczny jest udostępniany klientowi, aby mógł się połączyć, podczas gdy klucz prywatny pozostaje tylko na serwerze i nigdy nie powinien być ujawniany. |

| 🧭 uTLS Fingerprint | Odcisk palca klienta TLS imitujący przeglądarkę, taki jak chrome, używany do sprawienia, że połączenie przypomina zwykły ruch przeglądarki. |

| 📡 Inbound | Konfiguracja nasłuchu po stronie serwera w Xray/3x-ui, która definiuje, jak klienci się łączą, w tym protokół, port, transport i ustawienia zabezpieczeń. |

| ⚡ BBR | Algorytm kontroli przeciążenia TCP od Google, który może poprawić przepustowość i responsywność na niektórych ścieżkach sieciowych VPS. |

| ✅ Walidacja ACME | Publiczny krok weryfikacji używany przez usługi certyfikacyjne, takie jak Let’s Encrypt, aby potwierdzić, że twój serwer lub domena jest osiągalna i ma prawo do żądania certyfikatu. |

Konfiguracja VLESS VPN z Reality Stealth w 2026 roku

Frustracja jest znajoma: konfigurujesz serwer VPN, wszystko działa perfekcyjnie, a następnego ranka budzisz się i odkrywasz, że jest zablokowany. Połączenie, które działało wczoraj, dzisiaj nie działa. Żadne zmiany z twojej strony, a nagle nic nie działa. To nie jest hipotetyczny scenariusz — to rzeczywistość korzystania z tradycyjnych protokołów VPN w 2026 roku, gdzie technologia głębokiej inspekcji pakietów ewoluowała, aby identyfikować i blokować nawet prawidłowo szyfrowany ruch.

Problem: Dlaczego standardowe VPN są blokowane

Czasy, kiedy prosty serwer OpenVPN lub WireGuard działał niezawodnie przez miesiące — a nawet lata — minęły. Technologia głębokiej inspekcji pakietów (DPI) znacznie się rozwinęła i nie chodzi już tylko o wykrywanie nieszyfrowanego ruchu. Nowoczesne systemy DPI badają wiele cech twojego ruchu sieciowego, aby z niezwykłą dokładnością identyfikować połączenia VPN.

Zastanów się, co się dzieje, gdy łączysz się za pomocą standardowego OpenVPN lub WireGuard. Ruch jest szyfrowany, ale nadal ma rozpoznawalny kształt. OpenVPN często ujawnia handshake TLS i wzór ruchu, który nie wygląda jak zwykła sesja przeglądarki. WireGuard w ogóle nie używa TLS, ale jego zachowanie handshake oparte na UDP i pakietach jest nadal na tyle charakterystyczne, że wyróżnia się w filtrowanych sieciach. To tak, jakby mieć paszport z błędnym kodem kraju — dokument jest ważny, ale szczegóły nie pasują do żadnego legalnego podróżnika.

W 2026 roku to blokowanie odbywa się szybciej niż kiedykolwiek wcześniej. Gdzie kiedyś nowo wdrożona VPN mogła działać przez miesiące, zanim została wykryta, teraz nowe serwery mogą być identyfikowane w ciągu dni, a nawet godzin od uruchomienia. Blokowanie jest również bardziej powszechne, odbywa się na poziomie ISP, poziomie sieci korporacyjnej, a w niektórych jurysdykcjach na poziomie krajowego firewalla. Potrzebujesz rozwiązania, które nie tylko szyfruje twój ruch — sprawia, że twój ruch wygląda jak coś zupełnie innego.

Czym jest VLESS? Wyjaśnienie protokołu

VLESS oznacza „VMess Less” — nazwa, która bezpośrednio odzwierciedla jego filozofię projektowania. Został stworzony jako lżejszy, prostszy następca protokołu VMess, który był oryginalnym domyślnym protokołem transportowym w projekcie V2Ray. Gdzie VMess łączył szyfrowanie, autoryzację i transport w jeden ściśle powiązany system, VLESS usuwa zbędne warstwy i pozostawia czysty, bezstanowy protokół transportowy.

Oto kluczowa różnica: VLESS działa jako proxy, a nie jako pełny tunel VPN. Protokół przekierowuje twój ruch przez serwer, zamiast tworzyć pełny wirtualny interfejs sieciowy. Dla większości użytkowników ta różnica jest akademicka — funkcjonalny wynik jest dokładnie tym, czego oczekujesz od VPN: twój ruch wydaje się pochodzić z adresu IP serwera. Ale ta architektura proxy jest dokładnie tym, dlaczego VLESS działa tak dobrze z Reality, ponieważ lżejszy narzut protokołu pozwala mechanizmowi stealth działać bez zakłóceń.

Projekt proxy oznacza również mniejszy narzut w porównaniu do tradycyjnych protokołów VPN. Nie ma interfejsu tunelu na poziomie jądra do zarządzania, żadnych dodatkowych warstw szyfrowania poza tym, co konieczne, a protokół został zaprojektowany od podstaw, aby działać z nowoczesnymi mechanizmami stealth opartymi na TLS. Ta prostota jest cechą, a nie ograniczeniem — oznacza to mniej rzeczy, które mogą pójść źle i mniej odcisków palców, które mogą zostać wykryte.

Zrozumienie Reality: Technologia stealth

Reality to to, co przekształca VLESS z kolejnego protokołu proxy w coś znacznie trudniejszego do odróżnienia od zwykłego szyfrowanego ruchu sieciowego. Mechanizm jest elegancki w swojej prostocie: zamiast próbować ukryć to, co robisz, Reality sprawia, że twój ruch wygląda jak coś zupełnie innego.

Reality osiąga to dzięki technice, która działa na poziomie handshake TLS. Kiedy klient łączy się z twoim serwerem, wysyła TLS ClientHello, który imituje prawdziwą przeglądarkę — używając biblioteki uTLS do replikacji odcisku palca Chrome, Firefox lub innej popularnej przeglądarki. Serwer następnie weryfikuje połączenie, używając materiałów kluczowych Reality i parametrów klienta opartych na parze kluczy x25519. Jeśli klient przedstawia oczekiwane wartości Reality, połączenie przebiega jako proxy VLESS. Jeśli nie — co się dzieje, gdy system DPI lub aktywne probe trafia na twój serwer — ruch jest przekazywany do legalnej witryny docelowej, takiej jak www.microsoft.com lub www.apple.com. Dla systemu próbującego, twój serwer wygląda jak normalna witryna, a nie oczywisty punkt końcowy proxy.

Pomyśl o tym jak o noszeniu munduru. Strażnik graniczny sprawdzający pojazdy nie sprawdza każdego samochodu dokładnie — przepuszcza te, które wyglądają na legalne na podstawie ich rejestracji, tablic rejestracyjnych i wyglądu kierowcy. Twój ruch nosi mundur dużej korporacji, więc inspektor sieciowy przepuszcza go bez szczegółowej inspekcji, która ujawniłaby, że w rzeczywistości jest czymś innym. Odcisk palca uTLS to przebranie, a wymiana kluczy x25519 to tajny uścisk dłoni, który zna tylko twój klient.

Kluczowy punkt: nie potrzebujesz własnej domeny, aby to działało. Poprzednie metody stealth wymagały, abyś posiadał domenę i uzyskał certyfikaty Let’s Encrypt, co tworzyło ślad papierowy i dodatkową złożoność. Reality nie wymaga niczego poza adresem IP VPS. Witryny docelowe (Microsoft, Apple, Google) mają prawie 100% czasu pracy i wspierają najnowszy protokół TLS 1.3, co czyni je doskonałymi kotwicami dla tej techniki.

Port 443 daje temu przebraniu najlepszą szansę na wtopienie się. Standardowy ruch HTTPS zazwyczaj używa portu 443, więc utrzymanie Reality na tym porcie sprawia, że połączenie wygląda znacznie bliżej zwykłego przeglądania sieci. Inne porty mogą działać technicznie, ale osłabiają kamuflaż, ponieważ już nie pasują do domyślnego kształtu codziennego ruchu HTTPS.

Typowe nieporozumienia

Zanim przejdziemy dalej, zajmijmy się trzema nieporozumieniami, które mylą ludzi badających VLESS + Reality po raz pierwszy.

„VLESS to VPN.” W terminach technicznych, VLESS to protokół proxy, a nie VPN w tradycyjnym sensie. Nie ma interfejsu TUN/TAP, nie ma wirtualnego adaptera sieciowego i nie ma manipulacji tabelą routingu. Jednak z funkcjonalnej perspektywy użytkownika, zapewnia dokładnie to, czego oczekujesz od VPN — twój ruch internetowy wydaje się pochodzić z adresu IP serwera. Ta różnica ma znaczenie dla inżynierów sieci, ale rzadko ma znaczenie dla użytkowników końcowych.

„Reality potrzebuje domeny.” To było prawdą w przypadku wcześniejszych technik stealth, które używały domen należących do siebie i certyfikatów Let’s Encrypt. Reality zostało zaprojektowane specjalnie do działania bez jakiejkolwiek domeny, którą kontrolujesz. Używa imitacji odcisku palca przeglądarki i autoryzacji klucza x25519, co oznacza, że nie musisz rejestrować, zarządzać ani odnawiać niczego. Skonfiguruj to raz, a będzie działać dalej.

„To jest niehackowalne.” Nic nie jest niehackowalne. Reality jest bardzo odporne na wykrywanie i blokowanie, ponieważ naprawdę wygląda jak normalny ruch HTTPS. Ale nie jest odporne na przyszłe ulepszenia technologii DPI, potencjalne odciskanie protokołów lub ataki celowane. To, co zapewnia, to najlepsza dostępna ochrona w 2026 roku przed najczęstszymi formami filtrowania sieci. Traktuj to jako solidne rozwiązanie, a nie magiczną tarczę.

Co potrzebujesz przed rozpoczęciem

Będziesz potrzebować VPS od dowolnego dostawcy (np. AvaHost), a podobne usługi działają dobrze. Dla typowej wydajności jednego użytkownika, podstawowy plan z 1 rdzeniem CPU i 1 GB RAM jest wystarczający. Serwer powinien działać na Ubuntu 22.04 LTS lub 24.04 LTS; te wersje mają wsparcie jądra dla wymaganych funkcji sieciowych od razu po zainstalowaniu.

Dostęp do SSH jako root jest niezbędny. Musisz mieć możliwość połączenia się z serwerem za pomocą wiersza poleceń i wykonywania poleceń z uprawnieniami. Większość dostawców VPS oferuje to domyślnie — po wdrożeniu otrzymasz adres IP, nazwę użytkownika (zwykle root) oraz hasło lub klucz SSH.

Dla aplikacji klienckich, w zależności od twoich urządzeń będziesz potrzebować: v2rayNG dla Androida, v2rayN dla Windows, V2Box lub Streisand dla macOS oraz Shadowrocket lub FoXray dla iOS. Omówimy je szczegółowo w sekcji aplikacji klienckich później w tym przewodniku.

Jedną z istotnych zalet metody Reality: nie potrzebujesz domeny, którą kontrolujesz. Wiele konfiguracji stealth wymaga, abyś zarejestrował i zarządzał jedną, ale Reality może działać bezpośrednio z adresem IP VPS, jednocześnie pożyczając wygląd legalnego celu TLS.

Krótkie uwagi dotyczące kwestii prawnych: Techniki opisane w tym przewodniku są przeznaczone do legalnych potrzeb związanych z prywatnością i dostępem. Prawo dotyczące filtrowania internetu znacznie różni się w zależności od jurysdykcji. Upewnij się, że korzystanie z tych narzędzi jest zgodne z obowiązującymi przepisami w twoim regionie.

Przygotowanie serwera: BBR i podstawy

Po zweryfikowaniu wymagań wstępnych, przygotujmy serwer. Ta faza optymalizuje twój VPS przed zainstalowaniem jakiegokolwiek oprogramowania, zapewniając maksymalną wydajność od samego początku.

💡 WSKAZÓWKA: Użyj BBR przed wdrożeniem — często poprawia przepustowość i opóźnienia na ograniczonych lub wysoce opóźnionych łączach.

Najpierw zaktualizuj pakiety systemowe. To zapewnia, że masz najnowsze aktualizacje zabezpieczeń i wymagane zależności:

apt update && apt upgrade -y

Ten krok może zająć od 1 do 5 minut w zależności od dostawcy VPS i prędkości sieci. Niektórzy dostawcy wstępnie aktualizują swoje obrazy podczas wdrożenia, więc to może zakończyć się szybko na niektórych systemach.

Następnie włącz kontrolę przeciążenia Google BBR. BBR (Bottleneck Bandwidth and Round-trip propagation time) to algorytm kontroli przeciążenia Google. Zamiast polegać głównie na utracie pakietów jako sygnale, stara się modelować dostępną przepustowość i czas przejazdu bardziej bezpośrednio, co może poprawić przepustowość i responsywność na niektórych łączach VPS.

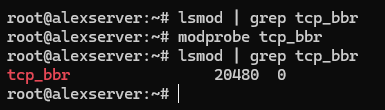

# Verify BBR module is available

lsmod | grep tcp_bbr

Jeśli nic się nie pojawi, załaduj moduł ręcznie:

modprobe tcp_bbr

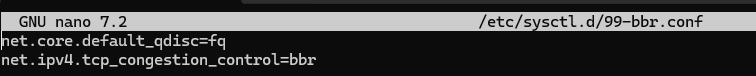

Teraz stwórz konfigurację sysctl, aby włączyć BBR na stałe:

cat >> /etc/sysctl.d/99-bbr.conf << 'EOF'

net.core.default_qdisc=fq

net.ipv4.tcp_congestion_control=bbr

EOF

Zastosuj konfigurację:

sysctl -p /etc/sysctl.d/99-bbr.conf

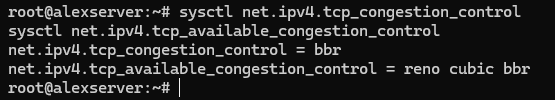

Zweryfikuj, czy BBR jest aktywne:

sysctl net.ipv4.tcp_congestion_control

sysctl net.ipv4.tcp_available_congestion_control

Powinieneś zobaczyć bbr jako aktywny algorytm.

Niektóre systemy korzystają z ponownego uruchomienia po włączeniu BBR — zapewnia to prawidłowe załadowanie modułu i zastosowanie wszystkich optymalizacji sieciowych:

reboot

Teraz upewnij się, że port 443 jest osiągalny. Jeśli planujesz używać wbudowanego przepływu Let’s Encrypt instalatora dla panelu, zezwól także na 80/tcp — ten port jest używany do walidacji certyfikatu ACME, a nie dla samego panelu. Jeśli twój dostawca VPS ma również warstwę zapory chmurowej lub grupy zabezpieczeń, zezwól na te same porty tam również. Na Ubuntu najbezpieczniejszą ścieżką jest zazwyczaj UFW.

# If this is a remote VPS and you're enabling UFW for the first time, allow SSH before enabling the firewall

ufw allow OpenSSH

# Allow HTTPS-style Reality traffic

ufw allow 443/tcp

# Allow ACME validation for the 3x-ui panel's built-in Let's Encrypt setup

ufw allow 80/tcp

# Review rules, then enable only if UFW is not already active

ufw status

ufw enable

⚠️ OSTRZEŻENIE: Port 443 jest zdecydowanie zalecany, ponieważ pasuje do normalnego ruchu HTTPS. Inne porty mogą działać technicznie, ale mniej naturalnie się wtapiają i ułatwiają oznaczenie konfiguracji.

Twój serwer jest teraz zoptymalizowany i gotowy do instalacji 3x-ui.

Instalacja panelu 3x-ui

Zanim uruchomisz instalator, zwróć uwagę na jeden łatwy do przeoczenia wymóg: jeśli chcesz, aby wbudowane ustawienie Let’s Encrypt instalatora wydało certyfikat SSL dla panelu, 80/tcp musi być otwarty i osiągalny z publicznego internetu. Ten port walidacji ACME jest oddzielny od portu panelu, który wybierasz podczas konfiguracji.

Uruchom polecenie instalacji:

bash <(curl -Ls https://raw.githubusercontent.com/mhsanaei/3x-ui/master/install.sh)

Aktualne wersje instalatora nie zaczynają się od starszego numerowanego menu Instaluj / Aktualizuj / Odinstaluj, które wiele samouczków nadal pokazuje. Zamiast tego skrypt rozpoczyna instalację natychmiast, instaluje brakujące zależności, pobiera najnowszą wersję i następnie prowadzi cię przez monity dotyczące konfiguracji panelu.

Typowy proces instalacji wygląda teraz tak:

- Wybierz, czy ustawić niestandardowy port panelu, czy pozwolić instalatorowi wygenerować losowy.

- Pozwól instalatorowi wygenerować losową nazwę użytkownika, hasło i webBasePath.

- Wybierz, jak skonfigurować SSL panelu:

- 1 = Let’s Encrypt dla domeny

- 2 = Let’s Encrypt dla adresu IP serwera

- 3 = użyj istniejącego certyfikatu

- Ukończ monity dotyczące certyfikatu, jeśli korzystasz z wbudowanego przepływu Let’s Encrypt.

⚠️ WAŻNE: Port panelu nie jest tym samym, co port walidacji ACME. Możesz uruchomić panel na losowym porcie, takim jak 13525, a nadal potrzebować publicznego 80/tcp otwartego, aby Let’s Encrypt mógł zweryfikować certyfikat.

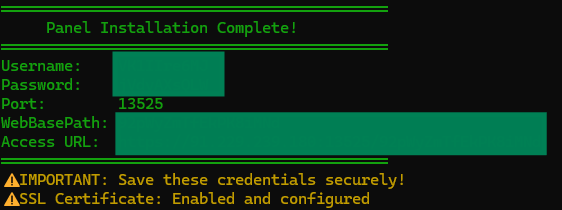

Ważna zasada jest prosta: użyj dokładnych danych uwierzytelniających, ścieżki i adresu URL wydrukowanych przez twój własny instalator, a nie założeń skopiowanych z starszych samouczków.

Twój ostateczny wynik będzie wyglądał bardziej jak to:

Username: GENERATED_USERNAME Password: GENERATED_PASSWORD Port: 13525 WebBasePath: RANDOM_PATH Access URL: https://YOUR_SERVER_IP:13525/RANDOM_PATH

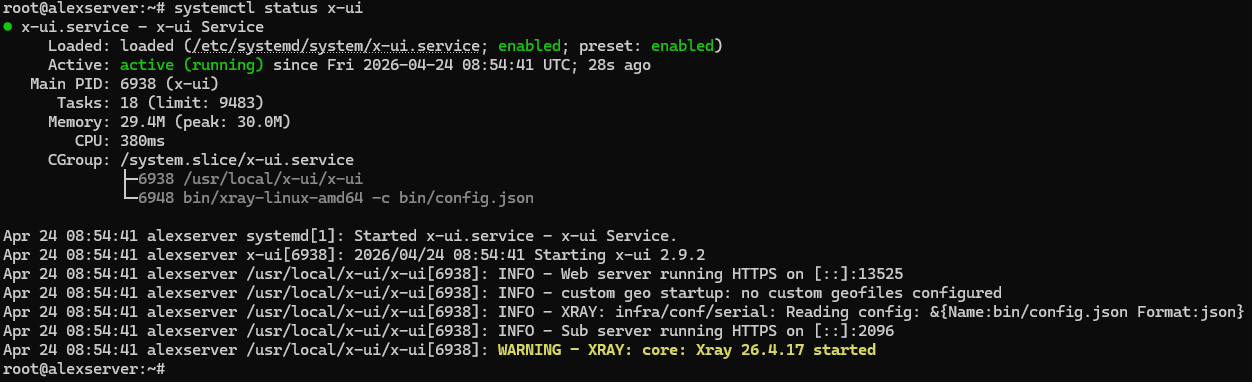

Zweryfikuj, czy usługa działa:

systemctl status x-ui

Ta kontrola ma znaczenie. Zwróć szczególną uwagę na linię serwera WWW w wyjściu statusu:

- Jeśli widzisz Serwer WWW działa HTTPS …, SSL panelu działa poprawnie.

- Jeśli widzisz Serwer WWW działa HTTP …, panel został pomyślnie zainstalowany, ale konfiguracja SSL nie została zakończona.

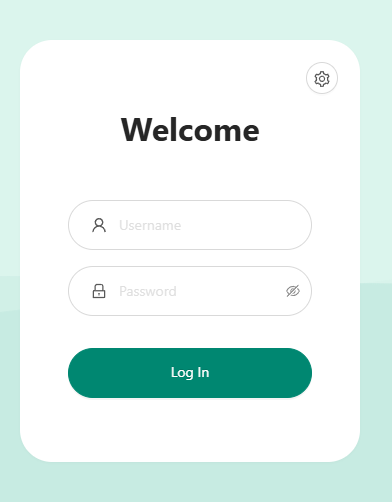

Uzyskaj dostęp do panelu, używając dokładnego adresu URL, nazwy użytkownika i hasła wygenerowanych przez twój własny instalator. Nie zakładaj, że ścieżka to /panel, i nie zakładaj, że dane uwierzytelniające to admin/admin, chyba że twój własny instalator wyraźnie to stwierdza.

💡 WSKAZÓWKA 1: Aby ponownie wyświetlić bieżące ustawienia panelu i wydrukować adres URL dostępu, w CLI uruchom polecenie „x-ui” i wybierz numer 10 „Wyświetl bieżące ustawienia” z menu wyjściowego.

💡 WSKAZÓWKA 2: Jeśli adres URL dostępu się nie ładuje, upewnij się, że port panelu 3x-ui jest otwarty w zaporze VPS. Na przykład, jeśli twój panel działa na porcie „13525”, zezwól na to za pomocą: ” ufw allow 13525/tcp „. Zastąp 13525 rzeczywistym portem, który skonfigurowałeś dla panelu 3x-ui.

Jeśli instalator kończy, ale systemctl status x-ui pokazuje HTTP zamiast HTTPS

Najczęstszą przyczyną jest to, że 80/tcp nie był osiągalny z publicznego internetu podczas walidacji Let’s Encrypt. W takim przypadku panel może nadal być zainstalowany i uruchomiony, ale wydanie certyfikatu nie powiodło się.

Najpierw napraw zaporę:

ufw allow 80/tcp

ufw status

Jeśli twój dostawca VPS ma warstwę zapory chmurowej lub grupy zabezpieczeń, zezwól na 80/tcp również tam. Następnie ponownie uruchom konfigurację certyfikatu panelu z skryptu zarządzania 3x-ui:

x-ui

Aby uzyskać certyfikat panelu oparty na adresie IP, wybierz:

- 19 → 6 (Uzyskaj SSL dla adresu IP)

Aby uzyskać certyfikat panelu oparty na domenie, wybierz:

- 19 → 1 (Uzyskaj SSL (Domena))

Po wydaniu certyfikatu zweryfikuj ponownie:

systemctl status x-ui

Chcesz, aby wyjście statusu pokazywało Serwer WWW działa HTTPS … przed kontynuowaniem.

💡 WSKAZÓWKA: Natychmiast zapisz wygenerowane dane uwierzytelniające i adres URL panelu. Zauważ również, że podsumowanie instalatora może być mylące, jeśli wydanie certyfikatu nie powiedzie się — jeśli ostatni blok wydrukuje adres URL HTTPS, ale systemctl status x-ui nadal pokazuje HTTP, ufaj wyjściu statusu usługi i napraw SSL przed przejściem dalej.

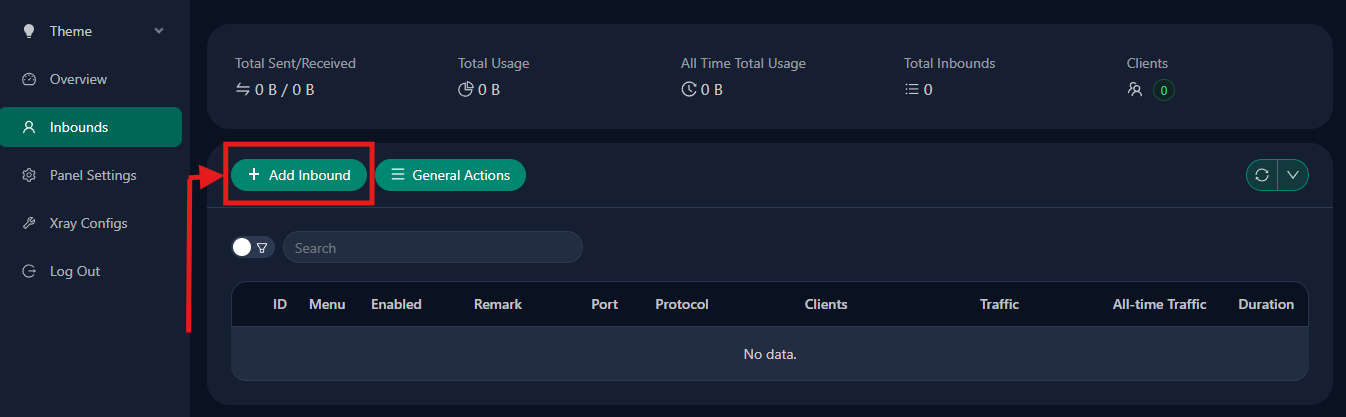

Konfiguracja VLESS + Reality Inbound

To jest kluczowy krok konfiguracyjny, w którym twój system przypominający VPN faktycznie zostaje utworzony. W panelu 3x-ui przejdź do Inbounds → Dodaj Inbound.

Skonfiguruj pola w następujący sposób:

| Pole | Wartość | Uwagi |

|---|---|---|

| Protokół | VLESS | Wybierz z rozwijanego menu |

| IP nasłuchu | 0.0.0.0 | Domyślny / wszystkie interfejsy |

| Port | 443 | Zalecane dla najbardziej naturalnego kamuflażu HTTPS |

| Klient → Autoryzacja | Pozostaw puste / domyślne | Nie używaj Pobierz nowe klucze dla tej podstawowej konfiguracji |

| Klient → deszyfrowanie | brak | Wymagane dla VLESS |

| Klient → szyfrowanie | brak | Pozostaw na domyślnym ustawieniu |

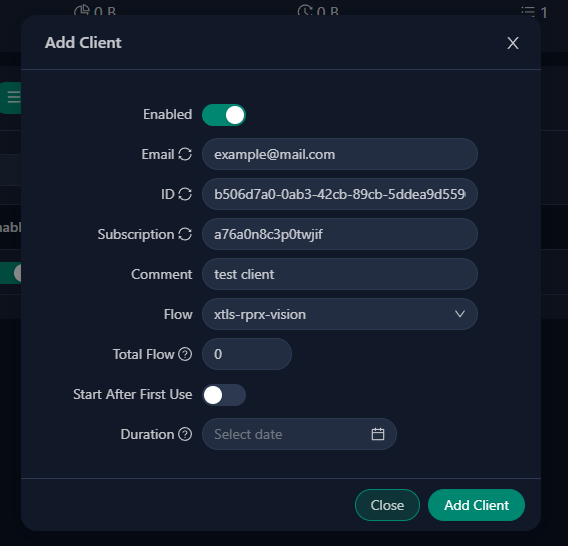

| Klient → Przepływ | xtls-rprx-vision | Ustaw to w podsekcji Klienta. Jeśli jeszcze nie widzisz tego pola, najpierw ustaw Transmisję na TCP (RAW) i Bezpieczeństwo na reality. |

| Transmisja | TCP (RAW) | Użyj bezpośredniego transportu TCP |

| Bezpieczeństwo | reality | Wybierz z opcji zabezpieczeń |

| uTLS | chrome | Użyj wspólnego odcisku palca przeglądarki |

| Cel | www.microsoft.com:443 | Stabilny cel TLS 1.3 do fallbacku/probing |

| SNI | www.microsoft.com | Utrzymuj zgodność z celem |

| Short IDs | Wygeneruj lub użyj domyślnego panelu | Skopiuj jedną wygenerowaną wartość do klienta |

| SpiderX | / | Prosty domyślny |

| Klucz publiczny | Wygeneruj za pomocą Pobierz nowy certyfikat | Skopiuj to do klienta |

| Klucz prywatny | Wygeneruj za pomocą Pobierz nowy certyfikat | Trzymaj to tylko na serwerze |

📋 UWAGA: Pozostaw inne widoczne pola — takie jak Całkowity przepływ, Reset ruchu, Czas trwania, Fallbacki, Protokół proxy, Obfuskacja HTTP, Sockopt, Zewnętrzny proxy, Pokaż, Xver, Max Time Diff, Min Client Ver, Max Client Ver, Sniffing i pola ML-DSA — na ich domyślnych ustawieniach dla tej podstawowej konfiguracji.

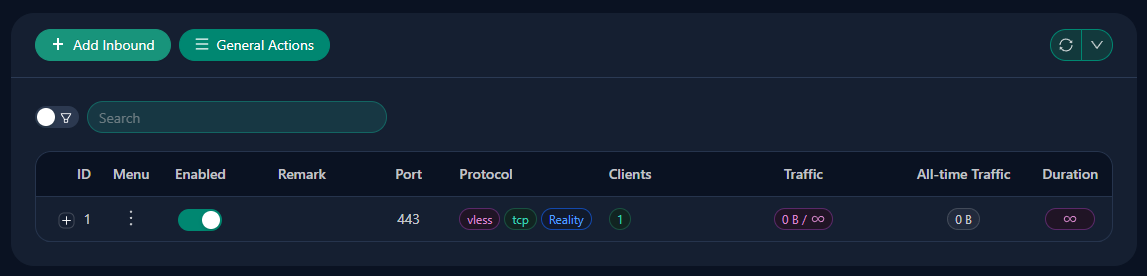

Na koniec kliknij Zapisz, aby utworzyć inbound.

⚠️ OSTRZEŻENIE: Port 443 jest najlepszym domyślnym, ponieważ pasuje do zwykłego ruchu HTTPS. Jeśli go zmienisz, inbound może nadal działać, ale nie wtopi się tak czysto.

⚠️ OSTRZEŻENIE: Cel Reality musi wspierać TLS 1.3 — Microsoft, Apple i Google to bezpieczne zakłady. Użycie celu, który nie wspiera TLS 1.3, spowoduje, że Reality zawiedzie, ponieważ protokół został zaprojektowany specjalnie dla handshake TLS 1.3.

Powód, dla którego te wartości mają znaczenie: port 443 daje ci najbardziej wiarygodny profil HTTPS, stabilny cel TLS 1.3 daje próbom gdzieś legalnego do lądowania, a odcisk palca chrome utrzymuje stronę klienta w zgodzie z jednym z najczęstszych odcisków palców przeglądarek w internecie. Zacznij prosto, uzyskaj jedną działającą ścieżkę, a następnie rozbuduj później, jeśli potrzebujesz wielu celów.

Zarządzanie użytkownikami w 3x-ui

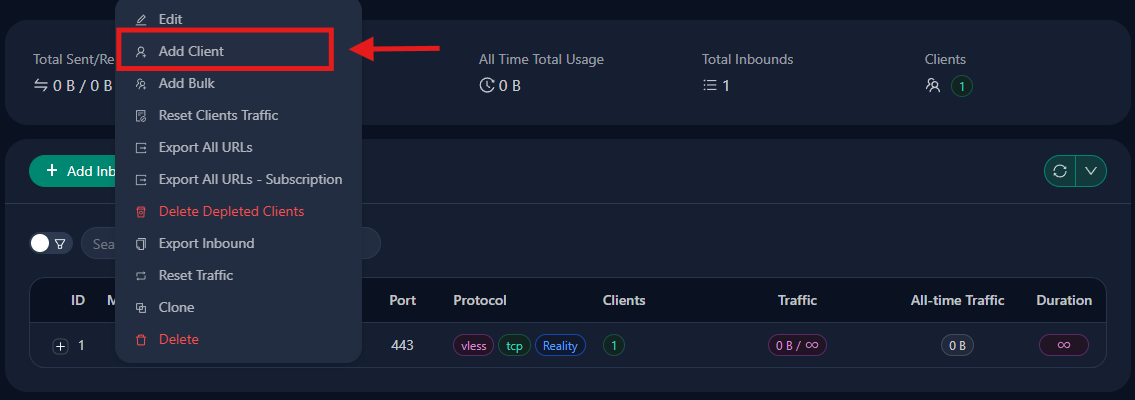

Po skonfigurowaniu inbound musisz utworzyć połączenia użytkowników, które twoje urządzenia będą używać do autoryzacji. W 3x-ui przejdź do Inbounds → [Kliknij na swoje menu VLESS inbound] → Dodaj klienta.

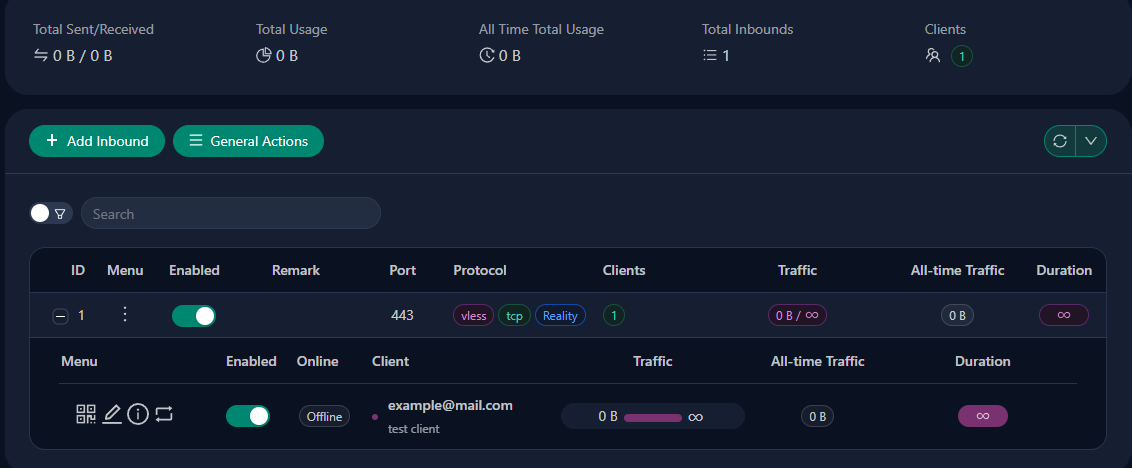

Każdy użytkownik otrzymuje unikalny UUID (automatycznie generowany), wraz z adresem e-mail do identyfikacji i opcjonalnymi limitami ruchu/wygaśnięcia. Gdy tworzysz klienta, panel generuje wartości, których potrzebujesz do połączenia: adres serwera, UUID, przepływ, klucz publiczny, krótki identyfikator i ustawienia związane z SNI.

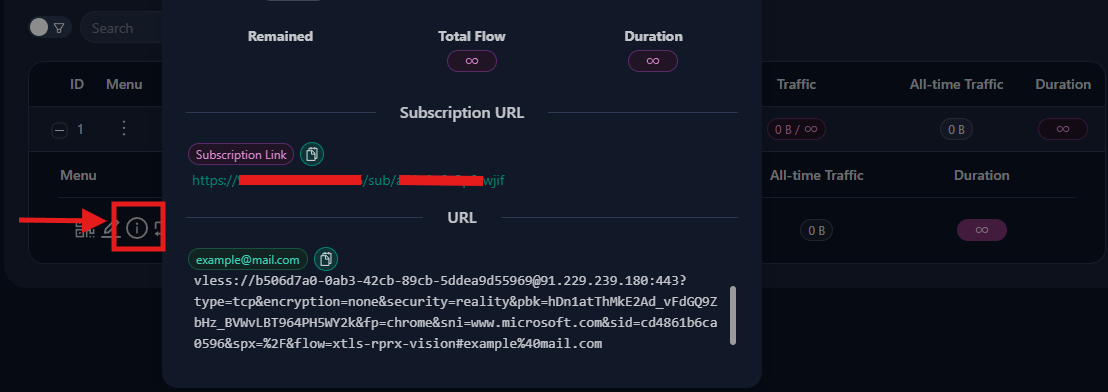

Naciskając znak plus („+”) wybranego inbound, pojawi się lista użytkowników.

Eksportowanie klienta

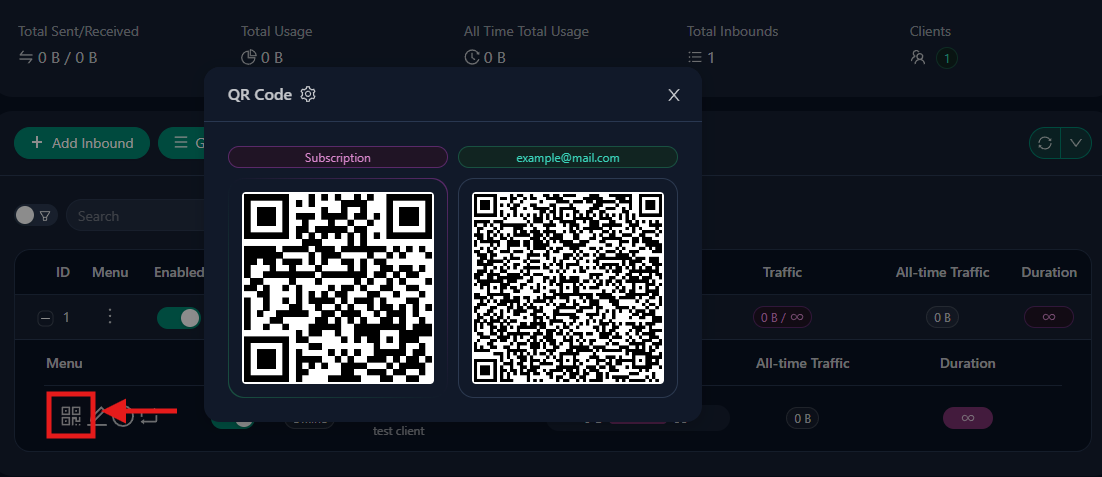

Aby wyeksportować szczegóły połączenia pojedynczego klienta, najpierw rozwiń wiersz inbound, aby tabela klientów była widoczna. W wierszu klienta użyj dwóch akcji eksportu na klienta:

- Ikona QR → otwiera modal QR

- Ikona informacji → otwiera modal szczegółów

Te odpowiadają pierwszym dwóm metodom udostępniania.

QR Code: Kliknij ikonę QR klienta. Jeśli subskrypcje są włączone, modal QR może pokazać dwa kody QR:

- Subskrypcja → QR dla adresu URL subskrypcji klienta

- Klient QR (oznaczone adresem e-mail klienta lub identyfikatorem, takim jak example@mail.com) → QR dla bezpośredniego URI VLESS Reality

QR subskrypcyjny jest przydatny dla klientów, którzy wspierają automatyczne aktualizacje. Klient QR to jednorazowy bezpośredni import dla tego konkretnego klienta.

Link / URL do udostępnienia: Kliknij ikonę Informacje klienta. W modalnym szczegółów możesz zobaczyć dwa typy eksportu tekstu:

- Adres URL subskrypcji → punkt końcowy subskrypcyjny do odświeżania

- URL → bezpośrednie URI VLESS Reality dla tego klienta

Użyj przycisku kopiowania obok sekcji URL do importu na komputerze.

W minimum, użyteczne bezpośrednie URI Reality powinno zawierać wypełnione wartości, takie jak:

type=tcp encryption=none security=reality sni=www.microsoft.com fp=chrome pbk=YOUR_PUBLIC_KEY sid=YOUR_SHORT_ID spx=/ flow=xtls-rprx-vision

pbk= to publiczny klucz Reality i należy go umieścić w bezpośrednim URI VLESS. Sam adres URL subskrypcyjny zazwyczaj nie będzie zawierał pbk=, ponieważ jest to tylko punkt końcowy pobierania; zwrócona konfiguracja zawiera rzeczywiste parametry Reality.

Niektóre wersje 3x-ui miały błędy w linkach do udostępniania Reality, gdzie pbk= jest puste. Jeśli bezpośrednie URI brakuje pbk= lub sid=, nie ufaj mu bezkrytycznie. W takim przypadku użyj konfiguracji ręcznej zamiast tego.

Ręczna konfiguracja: Nie ma osobnego przycisku eksportu „ręcznej konfiguracji”. W praktyce ręczna konfiguracja oznacza albo bezpośrednie wprowadzenie wartości do aplikacji klienckiej, albo samodzielne skomponowanie i zweryfikowanie końcowego URI VLESS Reality z surowych wartości. Zbierz wymagane wartości z:

- modalnego Informacje: adres serwera, port, UUID, przepływ i bezpośrednie URI

- ustawień Reality inbound: SNI, klucz publiczny, krótki identyfikator, odcisk palca (chrome) i SpiderX (/) jeśli to konieczne

Możesz utworzyć wielu użytkowników dla różnych urządzeń lub różnych osób. Każdy UUID jest niezależny, więc cofnięcie dostępu jednemu użytkownikowi nie wpływa na innych.

Ręczna konfiguracja Xray (krótko)

Niektórzy użytkownicy wolą nie korzystać z interfejsu graficznego i chcą edytować konfigurację Xray bezpośrednio. W standardowej instalacji Linux 3x-ui, aktywna konfiguracja runtime jest zapisywana w /usr/local/x-ui/bin/config.json, więc możesz ją sprawdzić lub wprowadzić tymczasowe zmiany ręcznie.

Traktuj ten plik jako wygenerowany artefakt runtime, a nie jako źródło prawdy panelu. 3x-ui odbudowuje config.json z ustawień opartych na bazie danych, więc ręczne edycje mogą zostać nadpisane, gdy Xray uruchomi się ponownie lub gdy zapiszesz zmiany w panelu.

Zanim go edytujesz, utwórz kopię zapasową:

cp /usr/local/x-ui/bin/config.json /usr/local/x-ui/bin/config.json.bak

Ręczna edycja może być przydatna do szybkiego testowania lub debugowania, ale niepoprawny JSON może zatrzymać uruchamianie Xray. Jeśli 3x-ui spełnia twoje potrzeby, trzymaj się panelu dla trwałych zmian i używaj bezpośrednich edycji config.json tylko w zaawansowanych przypadkach.

Aplikacje klienckie według platformy

Aby połączyć się z twoim serwerem, będziesz potrzebować oprogramowania klienckiego na swoich urządzeniach. Oto dostępne opcje:

| Platforma | Zalecane aplikacje | Uwagi |

|---|---|---|

| Windows | v2rayN | Klient GUI z integracją w zasobniku systemowym |

| macOS | V2Box, Streisand | V2Box jest darmowy; Streisand jest w App Store |

| Android | v2rayNG, NekoBox | Obie dostępne na GitHubie i F-Droid |

| iOS | Shadowrocket, FoXray, V2Box | Shadowrocket jest płatny; dostępność FoXray może się różnić |

Dla Windows, v2rayN jest zalecaną opcją — jest aktywnie utrzymywana, ma czysty interfejs i obsługuje konfigurację Reality natywnie. Dla urządzeń mobilnych, v2rayNG i V2Box wspierają import kodu QR, co przyspiesza konfigurację.

📋 UWAGA: Dostępność klientów na platformie Apple zmienia się często. Jeśli wymieniona aplikacja jest niedostępna w twoim regionie, sprawdź oficjalną stronę projektu, listing w App Store lub ścieżkę TestFlight, zanim założysz, że to sam protokół jest problemem.

Łączenie pierwszego klienta

Przejdźmy przez proces łączenia klienta Windows za pomocą v2rayN — proces jest podobny na innych platformach, ale to daje ci pełny przykład.

Krok 1: Pobierz v2rayN

Odwiedź https://github.com/2dust/v2rayN/releases i pobierz aktualną wersję dla systemu Windows. W 2026 roku najprostszą opcją jest zazwyczaj v2rayN-windows-64-desktop.zip (lub aktualny odpowiednik pakietu desktopowego pokazany na stronie wydania).

Krok 2: Rozpakuj i uruchom

Rozpakuj ZIP do folderu (np. C:v2rayN). Uruchom v2rayN.exe. Ostatnie wersje desktopowe są zazwyczaj samodzielne, więc zazwyczaj nie musisz instalować oddzielnego środowiska uruchomieniowego .NET. Aplikacja pojawia się w zasobniku systemowym.

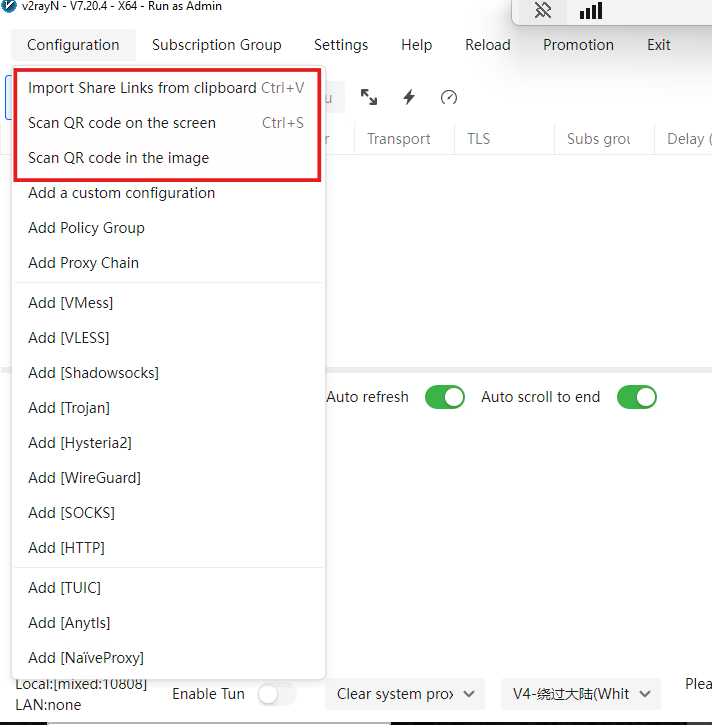

Krok 3: Importuj konfigurację

Dla tego połączenia użyj bezpośredniego adresu URL VLESS z 3x-ui — tego, który zaczyna się od vless:// — a nie adresu URL subskrypcyjnego. Jeśli twój wyeksportowany link Reality brakuje wymaganych wartości, takich jak pbk= lub sid=, wróć do poprzedniej sekcji 3x-ui i użyj wartości ręcznych z ustawień inbound.

W v2rayN otwórz menu Konfiguracja w lewym górnym rogu okna. Najłatwiejszą metodą jest skopiowanie bezpośredniego adresu URL VLESS z 3x-ui, a następnie wybranie Konfiguracja → Importuj linki udostępnione z schowka. W większości wersji możesz również po prostu nacisnąć Ctrl+V. Upewnij się, że najpierw skopiowałeś bezpośredni adres URL VLESS, aby aplikacja mogła wkleić wartość.

Jeśli import ze schowka nie jest pożądaną opcją, można również użyć kodu QR lub importu ręcznego.

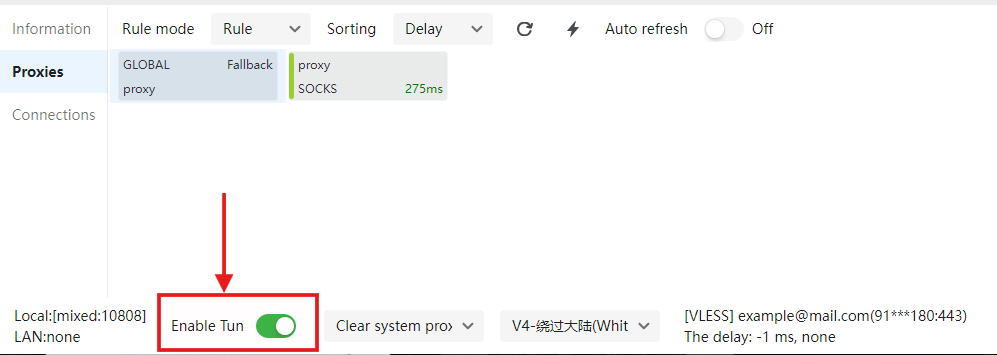

Krok 4: Połącz się

Po zaimportowaniu klienta, aby aktywować tunel między klientem Windows a serwerem, naciśnij „Włącz tunel” na dole interfejsu v2rayN.

Krok 5: Zweryfikuj

Otwórz przeglądarkę i odwiedź https://whatismyipaddress.com/ lub https://ip.sb. Wyświetlany adres IP powinien być adresem IP twojego serwera, a nie twoim lokalnym adresem IP. To potwierdza, że twój ruch jest kierowany przez VPN.

Weryfikacja konfiguracji

Weryfikacja połączenia potwierdza, że wszystko działa zgodnie z oczekiwaniami. Poza sprawdzeniem swojego adresu IP w przeglądarce, warto przeprowadzić kilka dodatkowych testów.

Sprawdzenie adresu IP: Odwiedź https://whatismyipaddress.com/ lub https://ip.sb podczas połączenia. Wyświetlany adres IP powinien pasować do adresu IP twojego serwera VPS, a nie do twojego domowego lub lokalnego adresu sieciowego.

Test wycieku DNS: Odwiedź https://dnsleak.com lub https://browserleaks.com/dns i uruchom test. Prawidłowo skonfigurowany klient nie powinien ujawniać twoich normalnych lokalnych resolverów DNS, gdy proxy jest aktywne.

Typowe problemy i rozwiązania

| Problem | Przyczyna | Rozwiązanie |

|---|---|---|

| Brak połączenia | Port 443 zablokowany | Sprawdź zaporę: ufw allow 443/tcp i konsolę dostawcy chmury |

| Panel się nie otwiera | Błędny adres URL lub stara /panel założenie | Użyj dokładnego adresu URL HTTPS wydrukowanego przez instalatora |

| Zaimportowany link nie łączy się | Link Reality brakuje pbk lub sid | Sprawdź link lub przełącz się na ręczną konfigurację klienta |

| Przekroczenie czasu połączenia | Błędne SNI | Zweryfikuj, czy SNI pasuje (www.microsoft.com) w ustawieniach klienta |

| Błąd TLS | Błędny odcisk palca lub niedopasowane wartości Reality | Ustaw odcisk palca na chrome i ponownie sprawdź SNI, klucz publiczny i krótki identyfikator |

| Wolna prędkość | BBR nie włączony | Włącz ponownie BBR zgodnie z sekcją przygotowania serwera |

| „Brak odpowiedzi serwera” | Blokowanie zapory | Sprawdź zarówno zaporę serwera, jak i grupy zabezpieczeń dostawcy chmury |

Jeśli napotkasz problemy, upewnij się, że konfiguracja klienta dokładnie odpowiada temu, co zostało wygenerowane w 3x-ui — UUID, SNI, klucz publiczny, krótki identyfikator i przepływ muszą się zgadzać między serwerem a klientem.

Kolejne kroki i zaawansowane opcje

Teraz masz działającą VPN VLESS + Reality. Od tego momentu dostępnych jest kilka ulepszeń:

Dodaj kopię zapasową inbound ostrożnie: Jeśli naprawdę potrzebujesz zapasowego rozwiązania, możesz dodać coś takiego jak VMess + WebSocket jako wtórny inbound. Pamiętaj tylko, że każdy dodatkowy inbound zwiększa złożoność i daje ci dodatkową powierzchnię do zabezpieczenia i rozwiązywania problemów.

Skaluj dla wielu użytkowników: Utwórz dodatkowych klientów w 3x-ui dla członków rodziny lub urządzeń. Każdy otrzymuje unikalny UUID, a ty możesz śledzić użycie osobno.

Optymalizacja wydajności: BBR jest już włączony, ale możesz zbadać optymalizację TCP/UDP, dostosowywanie buforów sieciowych i tuning TCP po stronie serwera dla marginalnych popraw.

Alternatywne cele SNI: Chociaż Microsoft/Apple/Google są niezawodne, niektórzy użytkownicy wolą www.oracle.com lub inne cele. Zasada pozostaje ta sama — każda strona z ważnymi certyfikatami TLS 1.3 działa.

Bezpieczeństwo panelu: Ogranicz port panelu do swojego własnego adresu IP administratora, jeśli to możliwe, rotuj dane uwierzytelniające, jeśli wybrałeś je ręcznie, i rozważ zainstalowanie Fail2Ban, aby chronić panel przed próbami brute-force.

Podsumowanie

VLESS + Reality to silna opcja samodzielnego hostingu na 2026 rok, jeśli potrzebujesz konfiguracji, która lepiej się wtapuje niż tradycyjne protokoły VPN. Jego przewaga nie polega na magicznej niewidzialności; polega na tym, że ruch wygląda znacznie bliżej zwykłego szyfrowanego ruchu sieciowego niż połączenia OpenVPN lub WireGuard w silnie filtrowanych sieciach.

Jeśli rozumiesz model mentalny — imitacja odcisków palców TLS podobnych do przeglądarki, materiały kluczowe Reality, wiarygodny cel i standardowy port HTTPS — będziesz miał znacznie łatwiejszy czas na wdrożenie, debugowanie i utrzymanie konfiguracji. Od tego momentu naturalne następne kroki to zaostrzenie bezpieczeństwa panelu, dodanie więcej urządzeń klienckich i weryfikacja, które cele i aplikacje klienckie działają najlepiej w twoim środowisku. Dla hostingu dostawcy tacy jak AvaHost mogą zapewnić ci stabilną bazę do uruchomienia twojej konfiguracji VLESS + Reality, zapewniając niezawodny czas pracy i łatwe zarządzanie.